L’ECSC 2024 a vu l’Allemagne remporter la première place, suivie de l’Italie et de la Pologne, en testant le talent en cybersécurité à travers des défis complexes. La Suisse prend la 10ème place.

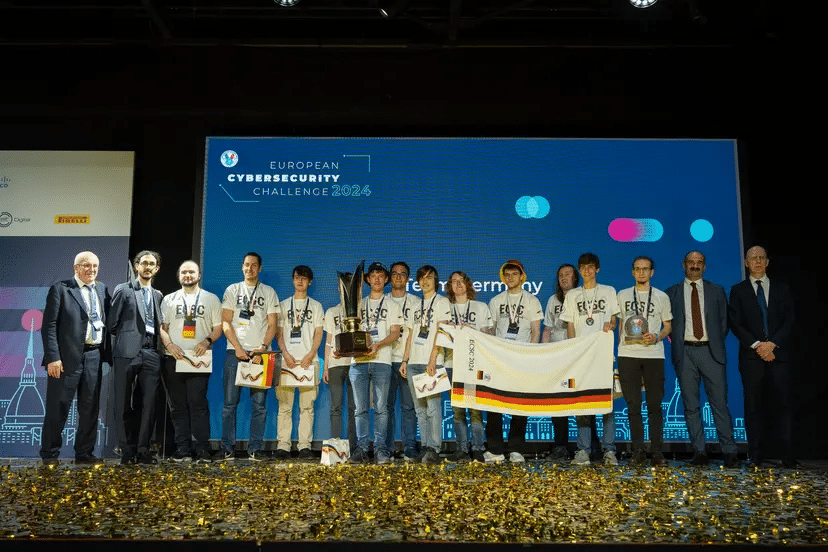

L’European Cybersecurity Challenge (ECSC) 2024 s’est conclu le 11 octobre dernier avec la victoire de l’équipe allemande, marquant une étape importante dans l’évolution des talents en cybersécurité en Europe.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

L’événement, qui a mis en compétition des équipes de toute l’Europe, a permis de tester les compétences des jeunes talents dans un environnement hautement compétitif.

Un podium dominé par l’Allemagne, l’Italie et la Pologne

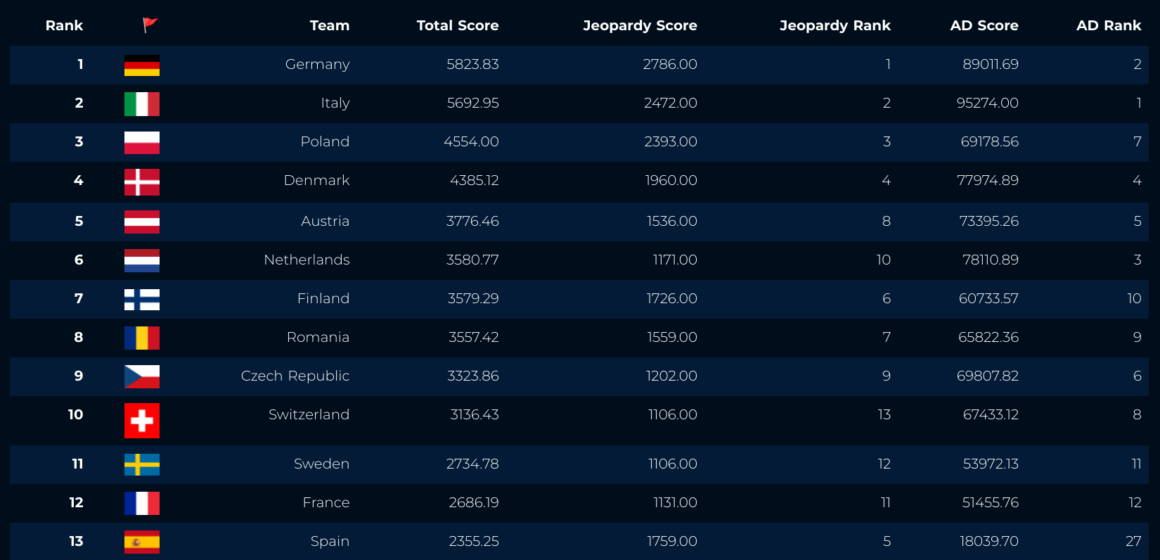

L’équipe allemande s’est hissée sur la plus haute marche du podium après une série de défis techniques éprouvants. L’Italie a également réalisé une performance exceptionnelle, terminant à la deuxième place, tandis que la Pologne a complété le podium avec une solide troisième position.

La Suisse, quant à elle, a terminé à la 10ème place et la France s’est classée 12ème.

Un format de compétition stimulant

L’ECSC 2024 a suivi un format intensif où les participants ont dû résoudre des problèmes complexes de cybersécurité. Les défis, conçus pour tester l’ingéniosité et les compétences techniques, comprenaient des épreuves de cryptographie, d’analyse de malwares et de sécurité réseau.

Ces équipes ont dû démontrer un haut niveau de compétences en matière de cybersécurité, passant des épreuves complexes couvrant des domaines tels que l’exploitation des vulnérabilités, la cryptographie et la sécurité réseau.

Une initiative pour promouvoir la formation en cybersécurité

L’un des objectifs clés de l’European Cybersecurity Challenge est de promouvoir l’éducation et la formation en cybersécurité.

Cet événement représente une plateforme exceptionnelle pour les jeunes talents, leur permettant de développer des compétences essentielles tout en les exposant aux réalités du secteur.

Cette initiative répond également à l’importance de renforcer la coopération entre les différents acteurs du domaine, qu’il s’agisse des entreprises, des institutions éducatives ou des gouvernements.

Pour en savoir plus

Germany wins ECSC2024 – ECSC2024

The European Cybersecurity Challenge is the annual cybersecurity championship during which teams of 10 members aged 14 to 24, representing European and some invited non-European countries, participate on-site in cybersecurity competitions (CTF – Capture The Flag) over 2 days, to determine the European champion.

Germany wins first place in the European Cybersecurity Challenge 2024

Germany is the winner of the 2024 edition of the ECSC, followed by Italy in second place and Poland in third place.

(Re)découvrez également:

Médaille d’or pour la Suisse en Cybersécurité aux WorldSkills 2024

Aux WorldSkills 2024 à Lyon, Edward Booth et Philippe Dourassov ont remporté l’or en cybersécurité pour la Suisse

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.