Voici le résumé des vulnérabilités les plus critiques découvertes la semaine passée.

Cette dernière semaine, des chercheurs ont mis en lumière « Bootkitty », le premier bootkit UEFI conçu pour les systèmes Linux. Ce bootkit vise à désactiver la vérification des signatures du noyau et à précharger des binaires ELF malveillants lors du processus d’initialisation de Linux. Bien qu’il soit considéré comme une preuve de concept, cette découverte souligne l’évolution des menaces visant les systèmes Linux au niveau du firmware.

De plus, des vulnérabilités critiques ont été découvertes dans des produits de Schneider Electric, mySCADA et Automated Logic, exposant les systèmes de contrôle industriel à des risques accrus. En particulier, le dispositif Elvaco CMe3100 a été identifié comme largement exposé en ligne, avec 1 186 instances principalement situées en Suède.

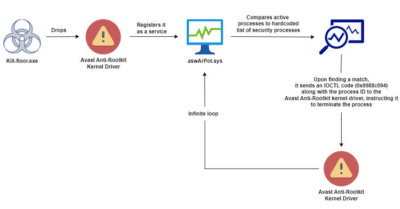

Des chercheurs en cybersécurité ont découvert une campagne malveillante utilisant la technique du « Bring Your Own Vulnerable Driver » (BYOVD) pour contourner les protections antivirus. Les attaquants exploitent un pilote légitime d’Avast Anti-Rootkit (aswArPot.sys) pour obtenir un accès au niveau du noyau, leur permettant de désactiver les processus de sécurité et de prendre le contrôle du système infecté.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Une vulnérabilité critique, identifiée comme CVE-2024-11667, affecte les pare-feu Zyxel. Cette faille permettrait à des attaquants de télécharger ou téléverser des fichiers non autorisés via une URL spécialement conçue. Zyxel a publié une mise à jour du firmware pour corriger cette vulnérabilité et recommande vivement aux utilisateurs de mettre à jour leurs dispositifs et de modifier les mots de passe administratifs pour prévenir tout accès non autorisé.

Uniswap Labs a lancé un programme de bug bounty doté de 15,5 millions de dollars pour assurer la sécurité de son dernier protocole, Uniswap v4. Cette initiative, la plus importante à ce jour dans le secteur DeFi, vise à encourager les chercheurs en sécurité à identifier et signaler les vulnérabilités potentielles avant le déploiement du protocole.

Deux vulnérabilités critiques (CVE-2024-10542 et CVE-2024-10781) ont été identifiées dans le plugin WordPress « Spam protection, Anti-Spam, FireWall », utilisé par plus de 200 000 sites. Ces failles permettent à des attaquants non authentifiés d’installer et d’activer des plugins malveillants, pouvant conduire à l’exécution de code à distance.

Des groupes de ransomware recrutent activement des testeurs d’intrusion pour améliorer la qualité et l’efficacité de leurs opérations malveillantes. Ces cybercriminels cherchent à identifier et corriger les vulnérabilités potentielles dans leurs propres logiciels malveillants afin de réduire les chances que les défenseurs trouvent des moyens de contourner leurs attaques.

Les vulnérabilités de la semaine

L’APT russe a enchaîné des vulnérabilités zero-day de Firefox et de Windows contre des cibles américaines et européennes.

Un acteur APT lié à la Russie a été observé en train d’enchaîner deux vulnérabilités zero-day récentes dans Firefox et Windows pour déployer une porte dérobée sur les machines des victimes, rapporte ESET.

Vulnérabilités critiques découvertes dans les produits Schneider Electric, mySCADA et Automated Logic liés aux systèmes de contrôle industriel (ICS).

Un récent rapport de Cyble sur les vulnérabilités des systèmes de contrôle industriel (ICS) met en lumière plusieurs vulnérabilités critiques dans les systèmes de contrôle industriel (ICS) de grands fournisseurs, dont Schneider Electric, mySCADA et Automated Logic. Ces vulnérabilités, certaines étant classées comme à haut risque, exposent…

Vulnérabilité macOS de 20 ans permettant aux attaquants d’obtenir un accès root à distance.

Un chercheur en sécurité a découvert une vulnérabilité critique de macOS impliquant une élévation de privilèges dans le framework MallocStackLogging d’Apple, qui était passée inaperçue pendant près de 20 ans. Le bug, suivi sous le nom de CVE-2023-32428, a été découvert en mars 2023 et a ensuite été corrigé par Apple en octobre.

Vulnérabilité du pare-feu Zyxel activement exploitée dans des attaques

Zyxel a annoncé la prise de conscience de tentatives d’exploitation active par des acteurs de menace ciblant leurs produits de pare-feu. Cela fait suite à un rapport détaillé de la société de cybersécurité Sekoia mettant en lumière des vulnérabilités précédemment divulguées dans les systèmes de Zyxel. La société a réagi rapidement à ces menaces potentielles,…

Uniswap Labs va offrir une prime de 15,5 millions de dollars aux chasseurs de bugs.

Uniswap Labs a lancé un programme de prime de bug de 15,5 millions de dollars pour garantir la sécurité de son dernier protocole, Uniswap v4. Cette prime substantielle est la plus importante jamais offerte dans l’histoire du secteur DeFi. Uniswap v4 représente le dernier…

Chercheurs découvrent un logiciel malveillant utilisant le BYOVD pour contourner les protections antivirus

Les chercheurs en cybersécurité ont découvert une nouvelle campagne malveillante qui exploite une technique appelée Bring Your Own Vulnerable Driver (BYOVD) pour contourner les protections de sécurité et finalement accéder au système infecté. « Ce logiciel malveillant emprunte une voie plus sinistre : il…

Vulnérabilités critiques du plugin anti-spam WordPress exposant plus de 200 000 sites à des attaques à distance

Deux failles de sécurité critiques affectant le plugin WordPress de protection contre le spam, anti-spam et pare-feu pourraient permettre à un attaquant non authentifié d’installer et d’activer des plugins malveillants sur des sites vulnérables et potentiellement d’atteindre l’exécution de code à distance. Les vulnérabilités, suivies sous les références CVE-2024-10542 et…

Des chercheurs découvrent « Bootkitty » – le premier Bootkit UEFI ciblant les noyaux Linux.

Les chercheurs en cybersécurité ont mis en lumière ce qui a été décrit comme le premier bootkit Unified Extensible Firmware Interface (UEFI) conçu pour les systèmes Linux. Surnommé Bootkitty par ses créateurs qui se font appeler BlackCat, le bootkit est évalué pour…

Les gangs de ransomware recherchent des testeurs d’intrusion pour améliorer la qualité.

Les candidats qualifiés doivent être en mesure de tester le chiffrement des ransomwares et de trouver des failles qui pourraient permettre aux défenseurs de contourner le logiciel malveillant.

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.