Voici le rapport de veille des actus cybersécurité les plus intéressantes de la semaine passée.

Au cours de la semaine écoulée, plusieurs événements notables ont marqué le domaine de la cybersécurité.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Concernant les cryptomonnaies, des rapports indiquent que plus de deux milliards de dollars ont été dérobés sur des plateformes en 2024, marquant une augmentation de 21 % par rapport à l’année précédente. Les groupes de hackers liés à la Corée du Nord seraient responsables de la majorité de ces vols, utilisant ces fonds pour contourner les sanctions internationales.

En Ukraine, le Service de sécurité (SBU) a découvert une campagne d’espionnage impliquant le recrutement de mineurs pour des opérations de reconnaissance, suspectée d’être orchestrée par le Service fédéral de sécurité russe (FSB). Les adolescents, âgés de 15 et 16 ans, étaient incités à collecter des informations sous couvert de jeux de quête.

Dans le secteur de la santé, une cyberattaque majeure a touché Ascension Health, compromettant les informations personnelles de près de six millions de personnes. Les données dérobées incluent des informations médicales, des identifiants gouvernementaux et des données de paiement.

Par ailleurs, Meta Platforms Inc., la société mère de WhatsApp, a remporté une bataille judiciaire de cinq ans contre NSO Group, la firme israélienne à l’origine du logiciel espion Pegasus, reconnue coupable d’avoir violé des lois fédérales et les conditions d’utilisation de WhatsApp.

Les autorités américaines envisagent d’interdire les routeurs TP-Link, invoquant des préoccupations géopolitiques et des risques potentiels liés à la sécurité, bien que ces appareils ne figurent pas parmi les plus vulnérables actuellement exploités.

En Écosse, le gouvernement a annoncé l’interdiction de l’utilisation de WhatsApp et d’autres applications de messagerie non officielles sur les téléphones professionnels, suite à des critiques concernant leur usage pendant la pandémie.

Enfin, des chercheurs ont révélé que les algorithmes de recommandation de Telegram favorisent la promotion de contenus extrémistes. La fonctionnalité « chaînes similaires » suggère des canaux associés à des idéologies extrémistes, même lorsque les utilisateurs consultent des sujets non politiques.

Les actus cybersécurité de la semaine

Chainalysis : 2,2 milliards de dollars volés sur des plateformes de cryptomonnaie lors d’attaques cybernétiques en 2024

Les chercheurs de Chainalysis ont comptabilisé les vols connus sur les plateformes de cryptomonnaie en 2024, fixant le total à 2,2 milliards de dollars, la cinquième année consécutive où le montant a dépassé le milliard de dollars.

Europol révèle comment les cybercriminels stimulent l’économie en piratant des entreprises légales.

Europol a dévoilé son dernier rapport, « Exploiter la légitimité : Comment les réseaux criminels les plus menaçants de l’UE abusent des structures commerciales légales », mettant en lumière l’ampleur alarmante à laquelle les cybercriminels s’infiltrent dans des entreprises légitimes pour étendre leurs opérations illicites.

WhatsApp remporte l’affaire de piratage du logiciel espion NSO Pegasus après une bataille juridique de 5 ans

Après cinq ans de litiges controversés, Meta Platforms Inc., la société mère de WhatsApp, est sortie victorieuse de son procès contre NSO Group, la société israélienne controversée à l’origine du logiciel espion Pegasus.

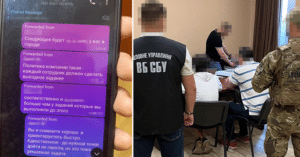

Des mineurs ukrainiens recrutés pour des opérations cybernétiques et de reconnaissance lors des frappes aériennes russes

Le Service de sécurité de l’Ukraine (SBU ou SSU) a mis au jour une nouvelle campagne d’espionnage soupçonnée d’être orchestrée par le Service fédéral de sécurité de la Russie (FSB) qui consiste à recruter des mineurs ukrainiens pour des activités criminelles sous couvert de « jeux de quête ».

Cyberattaque contre LastPass : les conséquences s’enchaînent, une faille de sécurité a été exploitée.

Deux ans après le piratage massif de LastPass, les conséquences de la cyberattaque se font toujours sentir. En exploitant les données volées, des pirates ont en effet pu voler une fortune en cryptomonnaies.

Les autorités fédérales mettent en garde contre l’authentification par SMS, jugée peu sécurisée après le « pire piratage de l’histoire de notre nation ».

Même le gouvernement américain recommande aux Américains d’utiliser des applications chiffrées.

L’Écosse interdit l’utilisation de WhatsApp sur les téléphones gouvernementaux.

LONDRES – Le gouvernement décentralisé de l’Écosse cessera d’utiliser WhatsApp sur les téléphones officiels, a-t-il annoncé mardi. Toutes les « applications de messagerie mobile non-corporatives » seront supprimées des appareils officiels à partir du printemps prochain

INTERPOL appelle à mettre fin au terme de « Pig Butchering », citant les dommages causés aux victimes en ligne.

INTERPOL appelle à un changement de langage pour lutter contre les fraudes aux relations en ligne et aux investissements, préconisant le terme « appât romantique » pour remplacer le terme largement utilisé mais stigmatisant de « découpage de porc ».

Les algorithmes de Telegram favorisent les contenus extrémistes, selon les chercheurs.

La fonction « chaînes similaires » de Telegram, introduite l’année dernière, recommande des chaînes extrémistes même lorsque les utilisateurs naviguent sur des chaînes traitant de sujets non politiques tels que les célébrités ou la technologie, selon un rapport de l’organisation à but non lucratif américaine Southern Poverty Law Center (SPLC).

Près de 6 millions de personnes ont été impactées par une attaque de ransomware visant Ascension Health.

Une cyberattaque contre le système de santé massif en mai a eu un impact encore plus important que ce qui avait été précédemment rapporté, entraînant l’exposition d’informations sensibles appartenant à des millions de personnes.

L’interdiction des routeurs TP-Link aux États-Unis est davantage liée à la politique qu’au risque d’exploitation.

Alors qu’un certain nombre de groupes de menaces ont utilisé des failles TP-Link pour infiltrer des réseaux, une interdiction proposée des routeurs populaires de l’entreprise est davantage liée à la géopolitique qu’à la cybersécurité réelle – et cela pourrait ne pas être une mauvaise chose.

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.