Voici la synthèse des principales cyberattaques annoncées la semaine passée.

Le résumé de la semaine

Recevez les nouveaux articles DCOD directement sur Telegram.

🔔 S’abonner au canal DCODAu cours de la semaine écoulée, plusieurs incidents notables ont marqué le domaine de la cybersécurité, touchant divers secteurs et illustrant la diversité des menaces actuelles. Le Pittsburgh Regional Transit a subi une attaque par ransomware, perturbant ses services et soulignant la vulnérabilité des systèmes de transport public face aux cybermenaces. Japan Airlines a également été la cible d’une cyberattaque ayant entraîné des retards dans la vente de billets, bien que les systèmes semblent être revenus à la normale par la suite.

Une extension Chrome malveillante a été identifiée, capable de détourner des comptes Facebook pour diffuser des publicités frauduleuses, illustrant les risques associés aux extensions de navigateur non vérifiées. Par ailleurs, l’effondrement du service Rockstar2FA a favorisé l’expansion de FlowerStorm, une nouvelle offre de phishing-as-a-service facilitant la mise en œuvre d’attaques de phishing sophistiquées.

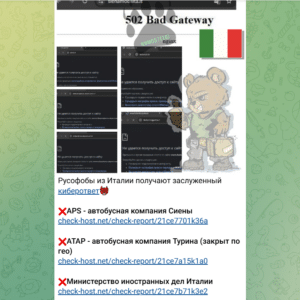

Des hackers nord-coréens ont orchestré le vol de 308 millions de dollars en Bitcoin auprès de l’entreprise DMM Bitcoin, démontrant l’implication continue de certains États dans des activités cybercriminelles lucratives. De plus, un groupe pro-russe, NoName057, a ciblé des aéroports italiens, perturbant leurs sites web et soulignant l’utilisation de cyberattaques à des fins géopolitiques.

Des chercheurs ont découvert des paquets malveillants sur PyPI, conçus pour enregistrer les frappes au clavier et détourner des comptes sur les réseaux sociaux, mettant en évidence les risques liés à l’utilisation de bibliothèques open source non sécurisées. Par ailleurs, des attaques de phishing sophistiquées utilisant des domaines russes ont été observées, exploitant des documents Microsoft Office malveillants pour contourner les passerelles de sécurité des e-mails.

Enfin, il est à noter qu’une interruption des services d’American Airlines n’était pas due à une cyberattaque, mais à une panne technique, rappelant que toutes les perturbations ne sont pas nécessairement liées à des activités malveillantes.

Offrez un café pour soutenir cette veille indépendante.

☕ Je soutiens DCODLes cyberattaques de la semaine

Des pirates ont détourné des extensions Chrome légitimes pour tenter de voler des données.

Une campagne de cyberattaque a inséré un code malveillant dans plusieurs extensions du navigateur Chrome dès la mi-décembre,…

Le groupe pro-russe NoName a ciblé les sites web des aéroports italiens.

Le groupe pro-Russie NoName057 cible des sites italiens, y compris les aéroports de Malpensa et de Linate, dans une nouvelle campagne de DDoS en pleine montée des tensions géopolitiques.

Cyberattaque contre Japan Airlines perturbe les vols, mais les systèmes semblent maintenant être revenus à la normale.

Japan Airlines a subi une importante perturbation de son réseau. Une enquête a révélé une cyberattaque perpétrée par un acteur malveillant inconnu. L’attaque a duré quelques heures et a entraîné des retards sur certains vols.

Des pirates informatiques nord-coréens déploient le malware OtterCookie dans une campagne d’entretiens contagieux.

Les acteurs de menace nord-coréens derrière la campagne en cours Contagious Interview ont été observés en train de diffuser un nouveau malware JavaScript appelé OtterCookie. Contagious Interview (alias DeceptiveDevelopment) fait référence à une campagne d’attaque persistante qui utilise des leurres d’ingénierie sociale, avec l’équipe de piratage…

Une attaque de ransomware a perturbé les services du Pittsburgh Regional Transit.

Une attaque de ransomware contre le Pittsburgh Regional Transit (PRT) a été à l’origine des perturbations de service de l’agence. Le 23 décembre 2024, le Pittsburgh Regional Transit (PRT) a annoncé qu’il répondait activement à une attaque de ransomware qui…

Des pirates informatiques utilisent des domaines russes pour lancer des attaques de phishing complexes basées sur des documents.

Les tactiques d’exfiltration de données évoluent vers des domaines russes. Les chevaux de Troie d’accès à distance voient une augmentation de 59 % des e-mails de phishing. Les e-mails malveillants contournent désormais les passerelles sécurisées toutes les 45 secondes. De nouvelles recherches ont révélé une augmentation significative de l’activité des e-mails malveillants…

Attaque cybernétique iranienne de Noël contre une entreprise technologique israélienne suscite l’alarme.

En décembre 2024, pendant la période festive de Noël, l’Iran a lancé une cyberattaque sophistiquée contre une entreprise israélienne de logiciels, entraînant des conséquences catastrophiques. L’attaque a provoqué une suppression totale des données, la paralysie de l’infrastructure informatique et la défiguration de…

American Airlines a fermé ses portes non pas en raison d’une cyberattaque.

À la veille de Noël 2024, de nombreux Américains voyageront pour rendre visite à leurs proches et assisteront à des services religieux pour célébrer les fêtes, exprimant leur gratitude et répandant la joie. Certains prendront les autoroutes en voiture, d’autres monteront à bord…

L’effondrement de Rockstar2FA alimente l’expansion de FlowerStorm Phishing-as-a-Service.

Une interruption du kit d’hameçonnage en tant que service (PhaaS) appelé Rockstar 2FA a entraîné une augmentation rapide de l’activité d’une autre offre naissante nommée FlowerStorm. « Il semble que le groupe [Rockstar2FA] gérant le service ait connu au moins un effondrement partiel…

Des pirates informatiques nord-coréens réalisent un vol de 308 millions de dollars en Bitcoin auprès de la société de cryptomonnaie DMM Bitcoin.

Les autorités japonaises et américaines ont attribué formellement le vol de cryptomonnaie d’une valeur de 308 millions de dollars de la société de cryptomonnaie DMM Bitcoin en mai 2024 à des acteurs cybernétiques nord-coréens. « Le vol est lié à l’activité menaçante TraderTraitor, qui est également suivie…

Des chercheurs découvrent des packages PyPI volant les frappes clavier et piratant des comptes sociaux.

Des chercheurs en cybersécurité ont signalé deux packages malveillants qui ont été téléchargés sur le dépôt Python Package Index (PyPI) et qui étaient équipés de capacités pour exfiltrer des informations sensibles à partir d’hôtes compromis, selon de nouvelles découvertes des laboratoires Fortinet FortiGuard. Les packages…

💡 Ne manquez plus l'essentiel

Recevez les analyses et tendances cybersécurité directement dans votre boîte mail.

💡 Note : Certaines images ou extraits présents dans cet article proviennent de sources externes citées à des fins d’illustration ou de veille. Ce site est indépendant et à but non lucratif. 👉 En savoir plus sur notre cadre d’utilisation.

Vous appréciez nos analyses ?

Soutenez DCOD en offrant un café ☕