Voici le rapport de veille des actus cybersécurité les plus intéressantes de la semaine passée.

Le résumé de la semaine

En 2024, les escroqueries liées aux cryptomonnaies ont augmenté de manière significative. Plus de 494 millions de dollars ont été volés via des attaques de type « wallet drainer », ciblant plus de 300 000 portefeuilles. Une autre méthode utilisée impliquait des messages texte frauduleux qui ont permis de dérober 2 millions de dollars à des victimes, souvent en leur proposant de fausses opportunités d’emploi.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Le Département du Trésor américain a été victime d’une cyberattaque attribuée au groupe Silk Typhoon, soutenu par l’État chinois. Les attaquants ont infiltré les systèmes du Comité sur les investissements étrangers aux États-Unis (CFIUS), cherchant probablement à collecter des informations sur des entités chinoises susceptibles d’être sanctionnées.

Des hackers ukrainiens ont gravement perturbé un fournisseur d’accès Internet russe, illustrant le rôle accru des cyberattaques dans les conflits géopolitiques modernes. Par ailleurs, la désinformation prorusse a trouvé un nouveau terrain sur le réseau social émergent Bluesky, mettant en exergue les défis de la modération des contenus et de la lutte contre les campagnes de désinformation.

Telegram a partagé des données concernant 2 253 utilisateurs avec les autorités américaines, soulevant des interrogations sur la protection de la vie privée sur cette plateforme présentée comme sécurisée. En parallèle, Proton a rencontré une panne mondiale en raison d’une migration vers Kubernetes et d’un changement logiciel, perturbant temporairement ses services axés sur la confidentialité.

Meta a annoncé la suppression de son programme de vérification des faits aux États-Unis, le remplaçant par des corrections communautaires inspirées des « notes communautaires » de la plateforme X. Cette initiative vise à réduire la censure tout en favorisant la participation des utilisateurs, bien qu’elle suscite des préoccupations concernant la propagation de contenus nuisibles.

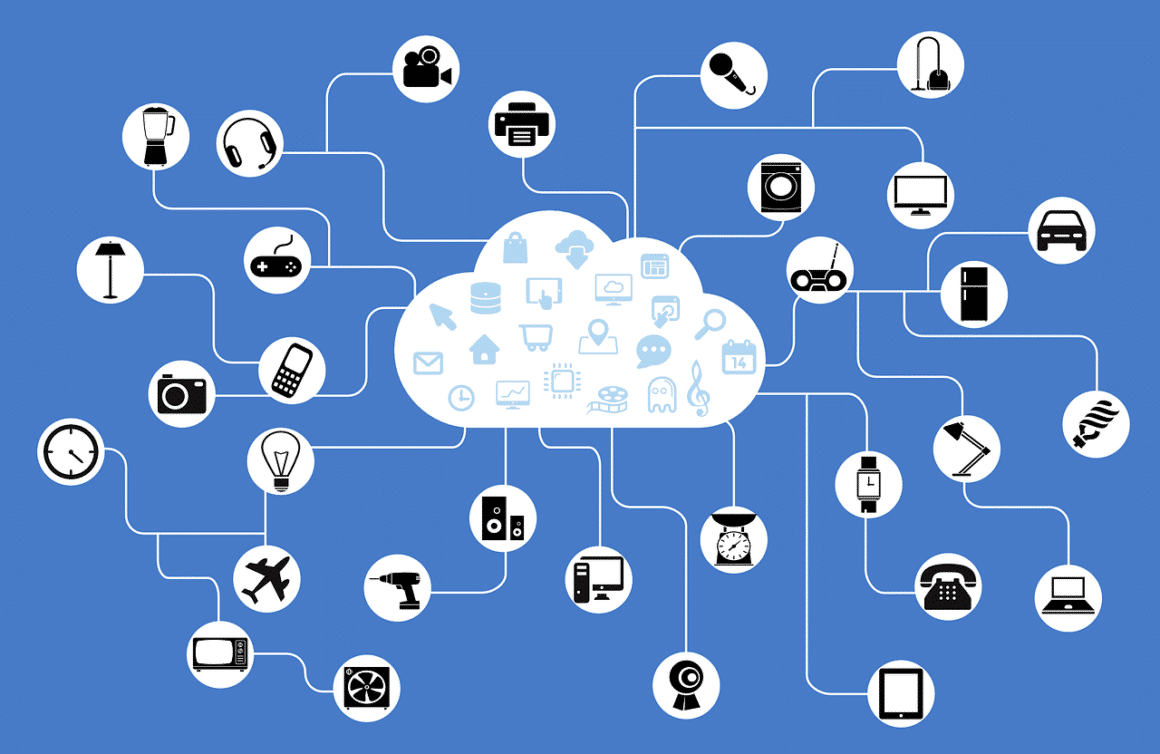

Le gouvernement américain prévoit de lancer le programme « Cyber Trust Mark », un label de cybersécurité pour les appareils connectés, tels que les thermostats intelligents et les moniteurs pour bébés. Ce label permettra aux consommateurs d’évaluer rapidement la sécurité des produits, renforçant ainsi la confiance dans l’Internet des objets.

Des chercheurs ont reçu une récompense majeure pour avoir identifié une vulnérabilité sur la plateforme publicitaire de Facebook. Cette faille aurait pu permettre un accès non autorisé aux systèmes internes de l’entreprise, mettant en lumière les risques persistants liés à la sécurité des grandes plateformes.

En 2024, les départements gouvernementaux taïwanais ont été la cible de 2,4 millions de cyberattaques quotidiennes, principalement attribuées à des acteurs chinois. Ces attaques visaient les secteurs stratégiques, notamment les télécommunications, les transports et la défense, témoignant d’une intensification des tensions numériques entre les deux nations.

Enfin, des chercheurs ont découvert plus de 4 000 portes dérobées actives sur des domaines expirés. Ces backdoors, laissées par des compromissions précédentes, permettent à de nouveaux acteurs malveillants d’exploiter des systèmes déjà infiltrés, soulignant l’importance de surveiller les infrastructures abandonnées.

Les actus cybersécurité de la semaine

En 2024, le renseignement taïwanais a recensé 2,4 millions de cyberattaques chinoises par jour

Le Bureau de la sécurité nationale taïwanais, principale agence de renseignement de l’île, a annoncé le 6 janvier avoir recensé 2,4 millions de…

Comment le bot d’OpenAI a détruit le site Web de cette entreprise de sept personnes « comme une attaque DDoS »

OpenAI envoyait des « dizaines de milliers » de requêtes au serveur pour tenter de télécharger l’intégralité du site de Triplegangers, qui héberge des centaines de milliers de photos.

Des pirates informatiques ukrainiens ont réussi à détruire un fournisseur d’accès Internet russe

Le fournisseur régional russe a confirmé l’attaque sur les réseaux sociaux, affirmant qu’elle avait provoqué une « panne complète » de son infrastructure.

Un chercheur remporte une récompense importante pour avoir découvert un bug de Facebook capable de déverrouiller les portes de ses systèmes internes

Une faille de sécurité découverte dans la plateforme publicitaire de Facebook a été corrigée par MetaLe chercheur qui a découvert la faille a reçu une prime de 100 000 $La faille a permis au chercheur de prendre efficacement le contrôle d’un serveur Facebook que Meta a…

Des escrocs par SMS ont volé 2 millions de dollars en cryptomonnaie à leurs victimes, selon le bureau du procureur général de New York

Des escrocs ont volé des millions de dollars en cryptomonnaie à des personnes à la recherche d’opportunités de travail à distance dans le cadre d’un stratagème élaboré, selon le procureur général de New York.

Apple déclare : « Siri Audio est toujours privé, jamais utilisé pour des publicités »

Suite à l’accord de 95 millions de dollars pour violation de la vie privée, Apple a précisé que l’audio de Siri n’est pas utilisé pour des publicités, reste privé et n’est pas utilisé pour créer des profils marketing. Apple a réaffirmé son engagement indéfectible envers la confidentialité des utilisateurs,…

Des milliers de portes dérobées de hackers en direct trouvées dans des domaines expirés

Les chercheurs en cybersécurité de watchTowr ont identifié plus de 4 000 portes dérobées de pirates informatiques, exploitant des infrastructures abandonnées et des domaines expirés.…

Meta remplace la vérification des faits par des notes communautaires après « Cultural Tipping Point »

Meta remplace son programme de vérification des faits par un système de « notes communautaires », invoquant un changement de stratégie de modération après un « point de basculement culturel ».

Panne mondiale de Proton causée par la migration de Kubernetes et un changement de logiciel

L’entreprise technologique suisse Proton, qui fournit des services en ligne axés sur la confidentialité, affirme qu’une panne mondiale survenue jeudi a été causée par une migration d’infrastructure en cours vers Kubernetes et un changement de logiciel qui a déclenché un pic de charge initial. […]

Des pirates informatiques du Trésor américain ont également piraté le bureau américain de contrôle des investissements étrangers

Des pirates informatiques chinois, qui font partie du groupe de menace Silk Typhoon soutenu par l’État, auraient piraté le Comité sur les investissements étrangers aux États-Unis (CFIUS), qui examine les investissements étrangers pour déterminer les risques pour la sécurité nationale. […]

La désinformation prorusse entre en scène sur le réseau social Bluesky

Vu comme un refuge par les déçus de X, le réseau social Bluesky n’est pas à l’abri de la désinformation: de premiers symptômes y apparaissent, rappelant la campagne prorusse « Matriochka » qui a inondé la plateforme de l’homme d’affaires Elon Musk.

Le gouvernement américain s’apprête à lancer son programme d’étiquetage de cybersécurité Cyber Trust Mark pour les appareils connectés à Internet en 2025

Le programme d’étiquetage des produits de cybersécurité pour les consommateurs sera lancé en 2025, a confirmé l’administration Biden, alors qu’il était initialement prévu pour l’année dernière.

Telegram a partagé des données sur 2 253 utilisateurs avec les autorités américaines en 2024

Telegram, l’application de messagerie populaire mais controversée, a considérablement augmenté sa conformité aux demandes de données des forces de l’ordre, en répondant à 900 demandes des autorités américaines en 2024. Cela marque un pic massif de coopération par rapport aux périodes précédentes.

Les voleurs de portefeuilles de crypto-monnaie ont volé 494 millions de dollars en 2024

L’année dernière, des escrocs ont volé 494 millions de dollars de cryptomonnaie lors d’attaques de type « drainage de portefeuille » qui ciblaient plus de 300 000 adresses de portefeuille. […]

(Re)découvrez la semaine passée:

L’hebdo cybersécurité (5 jan 2025)

Découvrez les actualités cybersécurité les plus intéressantes de la semaine du 5 janvier 2025

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.