Voici le rapport de veille des actus cybersécurité les plus intéressantes de la semaine passée.

Le résumé de la semaine

La semaine dernière a été marquée par plusieurs incidents majeurs en cybersécurité, touchant divers secteurs et mettant en évidence des vulnérabilités critiques.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Le 21 février 2025, la plateforme d’échange de cryptomonnaies Bybit a subi une attaque sophistiquée entraînant le vol d’environ 1,4 milliard de dollars en Ethereum. Les pirates ont manipulé l’interface de transaction lors d’un transfert de routine entre un portefeuille froid et un portefeuille chaud, leur permettant de détourner plus de 400 000 tokens vers une adresse inconnue. Malgré l’ampleur de l’attaque, Bybit a assuré que les fonds des clients restaient sécurisés et que les opérations continuaient normalement. Des experts en criminalistique blockchain collaborent actuellement pour tracer et récupérer les actifs volés. En réponse à cette attaque, Bybit a lancé un programme de récompenses, offrant 10 % des fonds récupérés aux chercheurs en sécurité et aux organisations qui contribueront à la restitution des actifs. Ce programme pourrait accorder jusqu’à 140 millions de dollars si l’intégralité des fonds volés est récupérée.

En parallèle, la plateforme DeFi zkLend, opérant sur la blockchain Starknet, a été victime d’une attaque qui a entraîné la perte de 9,5 millions de dollars en cryptomonnaies. Le pirate a exploité une vulnérabilité dans le système pour transférer les fonds vers le réseau Ethereum via un mécanisme de pont. Tentant de dissimuler les transactions à l’aide de l’outil Railgun, le hacker a finalement vu les fonds revenir à son portefeuille initial en raison des restrictions internes de Railgun. zkLend a temporairement suspendu les retraits et a lancé une enquête en collaboration avec les autorités et des experts en cybersécurité. La plateforme a également proposé une récompense de 10 % au pirate s’il accepte de restituer les fonds volés.

Dans le domaine de la cybersurveillance, le logiciel espion Pegasus, développé par le groupe israélien NSO, a été largement utilisé pour cibler des cadres du secteur privé, notamment dans les domaines de la finance, de l’immobilier et de la logistique. Une enquête menée en décembre 2024 a révélé 11 nouvelles infections parmi 18 000 appareils analysés, indiquant une évolution des tactiques d’espionnage vers l’espionnage corporatif. Pegasus utilise des exploits « zero-click » pour infiltrer les appareils sans interaction de l’utilisateur, accédant ainsi aux messages chiffrés, documents financiers et même aux microphones des appareils ciblés.

Le groupe de ransomware CL0P a intensifié ses attaques contre les infrastructures critiques, ciblant principalement les secteurs des télécommunications et de la santé. En exploitant une vulnérabilité zero-day dans les logiciels d’intégration de Cleo, les cybercriminels ont compromis plus de 80 organisations en février 2025. Leur méthode consiste à exfiltrer des données sensibles avant de déployer des charges utiles de chiffrement, perturbant ainsi massivement les opérations des victimes.

L’incident majeur provoqué par le groupe Salt Typhoon, affilié aux services de renseignement chinois, montre qu’il a exploité une vulnérabilité vieille de sept ans dans les logiciels Cisco.

La plateforme WhatsApp a également été exploité pour une campagne de piratage a ciblé près de 100 journalistes et activistes à travers l’Europe. Utilisant un spyware développé par Paragon Solutions, les attaquants ont exploité une faille « zero-click » pour installer un logiciel d’espionnage sur les appareils des victimes. Cette intrusion a conduit plusieurs groupes médiatiques italiens à déposer une plainte pénale, dénonçant une atteinte grave à la vie privée et à la sécurité des sources journalistiques.

En Asie du Sud-Est, la Thaïlande se prépare à accueillir environ 7 000 personnes secourues de centres d’escroquerie cybernétique illégaux situés au Myanmar. Ces centres, opérant comme des call centers frauduleux, ont exploité des travailleurs contraints à participer à des arnaques en ligne ciblant des victimes internationales. Cette opération de sauvetage fait partie d’une vaste campagne régionale visant à démanteler les réseaux criminels transfrontaliers.

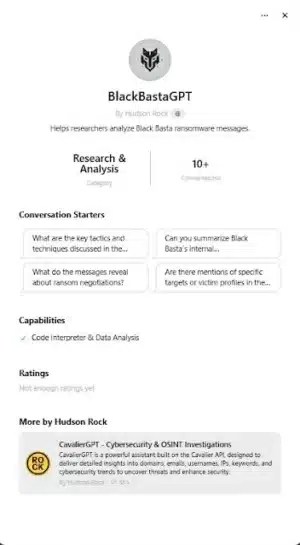

Dans un autre domaine, le développement d’outils d’intelligence artificielle dans le cadre de la cybersécurité a pris un tournant important avec l’apparition de BlackBastaGPT. Cet outil, alimenté par plus d’un million de messages internes piratés du gang de ransomware Black Basta, permet aux chercheurs en sécurité d’analyser les tactiques, stratégies financières et méthodes d’attaque du groupe. Le chatbot offre un accès contextuel aux discussions des cybercriminels, facilitant l’identification des failles exploitées et des techniques de négociation employées lors des attaques par ransomware.

Enfin, en réponse aux menaces émergentes posées par l’informatique quantique, Google a ajouté des signatures numériques résistantes aux ordinateurs quantiques à son service Cloud Key Management Service (KMS). Cette initiative s’inscrit dans la feuille de route de Google pour implémenter les nouveaux standards de cryptographie post-quantique établis par le National Institute of Standards and Technology (NIST). Cette mise à jour vise à renforcer la sécurité des données face aux futures capacités de déchiffrement des ordinateurs quantiques.

Les actus cybersécurité de la semaine

Bybit offre une prime de 10 % à quiconque aide à récupérer les fonds d’un piratage informatique de 1,4 milliard de dollars

À la suite du plus grand piratage d’échange de l’histoire des crypto-monnaies, la bourse de crypto-monnaies basée à Singapour Bybit a annoncé un programme de prime de récupération, offrant aux chercheurs et aux organisations de sécurité 10 % de tous les fonds récupérés à la suite du piratage. Si les 1,4 milliard de dollars volés…

Bybit confirme un vol de crypto-monnaies d’un montant record de 1,46 milliard de dollars grâce à une attaque sophistiquée de portefeuille froid

La bourse de crypto-monnaie Bybit a révélé vendredi qu’une attaque « sophistiquée » a conduit au vol de plus de 1,46 milliard de dollars de crypto-monnaie dans l’un de ses portefeuilles froids (hors ligne) Ethereum, ce qui en fait le plus grand vol de crypto-monnaie jamais réalisé dans l’histoire.

BlackBastaGPT – Un outil optimisé par ChatGPT pour découvrir les tactiques des groupes de ransomware

Un nouveau chatbot basé sur l’IA, BlackBastaGPT, s’est entraîné sur plus d’un million de messages internes divulgués par le gang de ransomware Black Basta. Hudson Rock a publié l’outil quelques jours seulement après la violation de données sans précédent. Il permet aux chercheurs de décortiquer les opérations du groupe, ses finances et ses activités.

Des groupes de médias italiens déposent une plainte pénale pour le piratage de WhatsApp contre des journalistes

Les retombées de la récente campagne de piratage de WhatsApp (par une entité encore non confirmée) qui a ciblé près de 100 journalistes et militants se poursuivent. Bloomberg a rapporté mercredi qu’un groupe de médias italiens a déposé une plainte pénale auprès du parquet de Rome…

La Thaïlande va accueillir 7 000 personnes sauvées des centres de cyberescroqueries illégales au Myanmar

Environ 7 000 personnes secourues dans des centres d’appels illégaux au Myanmar attendent d’être transférées en Thaïlande dans le cadre d’une répression des opérations d’escroquerie transfrontalières, a déclaré mercredi le Premier ministre thaïlandais Paetongtarn Shinawatra.

Les pirates informatiques de Salt Typhoon ont exploité des identifiants volés et une faille logicielle vieille de 7 ans dans les systèmes Cisco

Le géant du routage Internet Cisco a révélé jeudi que le groupe de piratage Salt Typhoon avait principalement utilisé les identifiants de ses victimes volés – et dans un cas, exploité une vulnérabilité connue depuis sept ans dans son logiciel – dans le cadre d’une vaste campagne de piratage…

Des pirates informatiques diffusent des logiciels malveillants associés à de faux défis d’entretien d’embauche

Les chercheurs d’ESET ont découvert une série d’activités malveillantes orchestrées par un groupe proche de la Corée du Nord connu sous le nom de DeceptiveDevelopment, actif depuis début 20241. Les cybercriminels se font passer pour des recruteurs d’entreprises, attirant les développeurs de logiciels indépendants avec de fausses offres d’emploi.

La plateforme DeFi zkLend piratée, perd 9,5 millions de dollars

Un incident de piratage informatique majeur a frappé zkLend, une plateforme de prêt décentralisée qui fonctionne sur la blockchain Starknet. L’attaquant a réussi à voler environ 9,5 millions de dollars de crypto-monnaie en exploitant une vulnérabilité du système. Selon la société de sécurité blockchain Cyvers,…

Le logiciel espion Pegasus est largement utilisé pour cibler les individus dans les secteurs de l’industrie privée et de la finance

Le logiciel espion Pegasus, autrefois considéré comme un outil pour cibler les journalistes et les militants, est désormais déployé contre les cadres du secteur privé, notamment dans les secteurs de la finance, de l’immobilier et de la logistique. Lors d’une enquête menée en décembre 2024, 11 nouvelles infections Pegasus ont été détectées parmi 18 000 appareils analysés…

Le ransomware CL0P attaque à grande échelle les secteurs des télécommunications et de la santé

Le groupe de ransomware CL0P a intensifié ses attaques sur les secteurs d’infrastructures critiques, les organisations de télécommunications et de soins de santé du monde entier signalant des violations massives de données et le cryptage des systèmes. En exploitant une vulnérabilité zero-day dans le logiciel d’intégration Cleo (CVE-2024-50623), les acteurs de la menace ont compromis plus de 80 organisations…

Google ajoute des signatures numériques résistantes aux attaques quantiques à Cloud KMS

Le service Cloud Key Management fait partie de la nouvelle feuille de route de Google pour la mise en œuvre des nouvelles normes de cryptographie post-quantique (PQC) basées sur le NIST.

(Re)découvrez la semaine passée:

L’hebdo cybersécurité (16 fév 2025)

Découvrez les actualités cybersécurité les plus intéressantes de la semaine du 16 février 2025

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.