Voici le rapport de veille des actus cybersécurité les plus intéressantes de la semaine passée.

Le résumé de la semaine

La semaine écoulée a été marquée par plusieurs événements majeurs en cybersécurité, touchant aussi bien les infrastructures gouvernementales que les plateformes privées.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Une vive inquiétude entoure l’accès de la Department of Government Efficiency (DOGE) à des informations sensibles aux États-Unis. Des employés recrutés sous la direction d’Elon Musk auraient manipulé des données classifiées sans respecter les protocoles de sécurité. Pire, ces informations auraient été partagées via des serveurs non sécurisés, soulevant des risques accrus d’exfiltration par des acteurs malveillants. Les législateurs demandent des explications sur ces pratiques, qui pourraient menacer la sécurité nationale.

Du côté des cryptomonnaies, le piratage de la plateforme Bybit a secoué l’écosystème financier numérique. Le groupe nord-coréen Lazarus est soupçonné d’avoir subtilisé l’équivalent de 1,4 milliard de dollars en actifs numériques. Environ 20 % des fonds ont « disparu », tandis que 77 % restent traçables. Une partie des avoirs a été convertie en Bitcoin via THORChain, soulevant un débat au sein de la communauté crypto : faut-il bloquer ces transactions ou maintenir le principe de décentralisation absolue ?

Un autre piratage d’ampleur touche LastPass. Les autorités fédérales américaines confirment que le vol de 150 millions de dollars en cryptomonnaies est lié à la compromission des mots de passe maîtres stockés sur ce gestionnaire. Les cybercriminels ont exploité les « Secure Notes » d’utilisateurs, qui contenaient des phrases de récupération de portefeuilles crypto. Cette affaire rappelle les conséquences d’une mauvaise gestion de la sécurité des coffres-forts numériques.

Dans le domaine de la cybercriminalité, une opération sophistiquée de fraude aux billets de concerts a été démantelée. Deux individus ont volé plus de 900 tickets pour les concerts de Taylor Swift et d’autres événements majeurs, engrangeant près de 600 000 dollars. En exploitant des failles dans les API d’un revendeur offshore, ils ont intercepté des liens de billets et les ont revendus sur StubHub. Cette affaire illustre les risques liés aux plateformes de revente peu sécurisées.

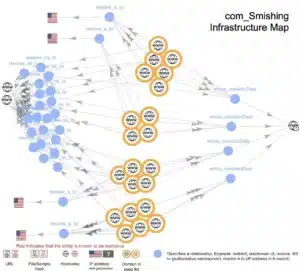

Autre tendance alarmante : une campagne massive de smishing via iMessage. Plus de 10 000 domaines frauduleux ont été enregistrés pour imiter des services de livraison et de péage, trompant les victimes en leur demandant de cliquer sur des liens malveillants. Les attaquants ont utilisé des techniques pour contourner les protections d’Apple, mettant en lumière l’évolution des stratégies de phishing.

Du côté des botnets, Vo1d a atteint un pic avec plus de 1,59 million de téléviseurs Android infectés dans 226 pays. Le Brésil, l’Afrique du Sud et l’Indonésie figurent parmi les régions les plus touchées. Ce botnet met en évidence les faiblesses des appareils connectés et la nécessité de renforcer leur sécurité.

Le nouveau président américain aurait pour sa part ordonné la suspension du partage de renseignement avec l’Ukraine, selon une déclaration du directeur de la CIA. Cette décision pourrait avoir des répercussions stratégiques sur la coopération entre les deux pays dans le contexte du conflit avec la Russie. Cependant, la CISA a démenti avoir reçu l’ordre d’arrêter la surveillance des cybermenaces russes, contredisant certaines informations circulant ces derniers jours. L’agence a réaffirmé son engagement à protéger les infrastructures critiques contre les attaques cybernétiques, malgré une restructuration en cours et des changements de priorités au sein du gouvernement américain.

Enfin, le ransomware CACTUS serait lié à d’anciens affiliés de Black Basta. Des chercheurs ont observé l’utilisation du module BackConnect pour maintenir un accès prolongé aux systèmes compromis, confirmant une continuité des pratiques entre les deux groupes.

Les actus cybersécurité de la semaine

L’accès du DOGE aux secrets du renseignement américain constitue une menace pour la sécurité nationale, selon les démocrates

WASHINGTON (AP) — Les législateurs démocrates ont exigé jeudi des réponses du département de l’efficacité gouvernementale du milliardaire Elon Musk, alors que les inquiétudes quant à savoir qui a accès aux informations les plus sensibles des États-Unis continuent de perturber les efforts de l’administration Trump pour remodeler le gouvernement fédéral.

Le PDG de Bybit déclare que 20 % des 1,4 milliard de dollars volés sont « tombés dans l’oubli » alors que les pirates informatiques se tournent vers le bitcoin

Le PDG de Bybit, Ben Zhou, a déclaré que 20 % des 1,4 milliard de dollars de crypto-monnaies volées étaient « devenus noirs », tandis que 77 % restaient traçables et 3 % avaient été gelés. Le 21 février, Bybit a subi le plus grand piratage jamais enregistré sur une plateforme d’échange de crypto-monnaies centralisée,…

Trump ordonne l’arrêt du partage de renseignements avec l’Ukraine, selon le directeur de la CIA

Le président américain Donald Trump a ordonné la suspension du partage de renseignements avec l’Ukraine, a déclaré mercredi le directeur de la CIA John Ratcliffe dans une interview accordée à Fox Business Network.

La CISA maintient sa position sur les cybermenaces russes malgré un changement de politique

La CISA américaine confirme qu’il n’y a aucun changement dans la défense contre les cybermenaces russes malgré la pause de l’administration Trump sur les opérations offensives. La CISA américaine a déclaré qu’il n’y avait aucun changement dans la défense contre les cybermenaces russes…

Deux pirates informatiques arrêtés pour avoir volé des billets de concert de l’ère Taylor Swift d’une valeur de 600 000 dollars

Deux individus ont été arrêtés cette semaine dans le cadre d’une opération de cybercriminalité sophistiquée visant des événements à forte demande. Ils ont été accusés d’avoir orchestré un vol de billets de 600 000 $ impliquant la tournée Eras de Taylor Swift et d’autres concerts majeurs. La procureure du district du Queens, Melinda…

Des pirates ont enregistré 10 000 domaines portant le même nom pour une attaque de smishing via iMessage

Une campagne de phishing (smishing) par SMS à grande échelle distribuée via iMessage impliquant plus de 10 000 domaines enregistrés par un acteur malveillant a été découverte récemment. Ces domaines sont conçus pour usurper l’identité de services de péage et de plateformes de livraison de colis dans plusieurs États américains et un État canadien…

Les autorités fédérales attribuent un cyberbraquage de 150 millions de dollars aux piratages de LastPass en 2022

En septembre 2023, KrebsOnSecurity a publié les conclusions de chercheurs en sécurité qui ont conclu qu’une série de cyberbraquages à six chiffres faisant des dizaines de victimes résultait de voleurs ayant craqué des mots de passe principaux volés au service de gestion de mots de passe LastPass en 2022. Dans un dossier judiciaire…

Le nombre de téléviseurs Android infectés par le botnet Vo1d dépasse 1,59 million, répartis dans 226 pays

Le Brésil, l’Afrique du Sud, l’Indonésie, l’Argentine et la Thaïlande sont devenus les cibles d’une campagne qui a infecté les appareils Android TV avec un malware botnet baptisé Vo1d. La variante améliorée de Vo1d comprendrait 800 000 virus actifs par jour…

Des chercheurs associent les tactiques du ransomware CACTUS à d’anciens affiliés de Black Basta

Il a été découvert que les acteurs de la menace déployant les familles de ransomwares Black Basta et CACTUS s’appuyaient sur le même module BackConnect (BC) pour maintenir un contrôle persistant sur les hôtes infectés, signe que les affiliés auparavant associés à Black Basta ont peut-être fait la transition…

(Re)découvrez la semaine passée:

L’hebdo cybersécurité (2 mar 2025)

Découvrez les actualités cybersécurité les plus intéressantes de la semaine du 2 mars 2025

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.