Voici le résumé des vulnérabilités les plus critiques découvertes la semaine passée.

Le résumé de la semaine

La semaine écoulée a été marquée par plusieurs activités malveillantes et la découverte de failles critiques touchant différents systèmes et logiciels largement déployés.

Des attaquants exploitent actuellement une vulnérabilité critique dans Apache Tomcat, référencée CVE-2025-24813, permettant une exécution de code à distance via une simple requête HTTP PUT. Cette faille permettrait une prise de contrôle totale des serveurs vulnérables si elle est exploitée avec succès.

Une autre faille critique, cette fois dans Veeam Backup & Replication, a été corrigée. Identifiée sous le numéro CVE-2025-23120, elle concerne les installations liées à un domaine Active Directory. Elle permet à un utilisateur authentifié d’exécuter du code à distance sur le serveur de sauvegarde, mettant en péril l’intégrité des environnements de sauvegarde.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Par ailleurs, une faille Windows jusqu’alors inconnue du grand public aurait été exploitée depuis 2017 par au moins onze groupes de cyberespionnage soutenus par des États, notamment d’Iran, de Chine, de Russie et de Corée du Nord. Cette vulnérabilité permet l’exécution de code malveillant via des fichiers .lnk et a été activement utilisée pour le vol de données.

WhatsApp a de son côté corrigé une faille zero-click exploitée dans des attaques par le spyware Graphite, développé par Paragon. Cette vulnérabilité permettait une infection silencieuse, sans interaction de l’utilisateur, via un simple appel malveillant.

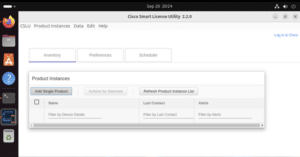

Cisco a également été la cible d’exploitations actives sur deux vulnérabilités critiques dans son Smart Licensing Utility. Les failles CVE-2024-20439 et CVE-2024-20440 exposaient un compte administrateur statique non documenté, pouvant être utilisé pour compromettre des systèmes non corrigés.

Enfin, plusieurs autres menaces ont été identifiées cette semaine :

- Microsoft enquête sur un dysfonctionnement d’Exchange Online, où le filtre anti-spam met en quarantaine des e-mails légitimes de manière erronée, perturbant la communication dans certains environnements.

- Des cybercriminels abusent de la plateforme Trusted Signing de Microsoft pour signer des programmes malveillants avec des certificats valides mais à durée de vie très courte (3 jours), rendant la détection plus difficile.

- Un développeur indonésien, Yohanes Nugroho, a conçu un outil permettant de déchiffrer le ransomware Akira en quelques heures. Sa méthode repose sur l’exploitation de GPU dans le cloud pour tester massivement des combinaisons de clés.

- Une vulnérabilité critique affectant PHP sur systèmes Windows en mode CGI (CVE-2024-4577) est activement exploitée. Elle permet l’injection d’arguments et l’exécution de code arbitraire à distance. Les attaquants l’utilisent notamment pour déployer Quasar RAT et des mineurs XMRig.

- Les attaques contre Cisco Smart Licensing Utility persistent, mettant en évidence les risques liés aux systèmes non corrigés, malgré la publication des correctifs.

Les vulnérabilités de la semaine

Le service Microsoft Trust Signing utilisé abusivement pour signer du code malveillant

Les cybercriminels abusent de la plateforme Trusted Signing de Microsoft pour signer le code des exécutables de logiciels malveillants avec des certificats de courte durée de trois jours. […]

Un développeur brise le cryptage du ransomware Akira en quelques heures à l’aide de GPU cloud

Yohanes Nugroho, un programmeur indonésien qui travaille sur des projets de codage personnels pendant son temps libre, a développé un « décrypteur » pour le rançongiciel Akira. Cet outil utilise une approche novatrice pour résoudre un problème mathématique complexe, exploitant le parallélisme élevé des algorithmes modernes.

Des pirates exploitent une grave faille PHP pour déployer Quasar RAT et les mineurs XMRig

Des acteurs malveillants exploitent une grave faille de sécurité dans PHP pour déployer des mineurs de cryptomonnaies et des chevaux de Troie d’accès à distance (RAT) comme Quasar RAT. Cette vulnérabilité, identifiée par CVE-2024-4577, fait référence à une vulnérabilité d’injection d’arguments dans PHP affectant les systèmes d’exploitation Windows.

Les cyberattaques en cours exploitent des vulnérabilités critiques dans l’utilitaire de licences intelligentes Cisco

Selon le SANS Internet Storm Center, deux failles de sécurité désormais corrigées affectant Cisco Smart Licensing Utility font l’objet de tentatives d’exploitation actives.

Une nouvelle faille zero-day de Windows exploitée par 11 groupes de piratage étatiques depuis 2017

Depuis 2017, au moins 11 groupes de pirates informatiques soutenus par des États de Corée du Nord, d’Iran, de Russie et de Chine exploitent une nouvelle vulnérabilité de Windows dans des attaques zero-day de vol de données et de cyberespionnage. […]

WhatsApp a corrigé une faille zéro clic exploitée dans les attaques de logiciels espions Paragon

WhatsApp a corrigé une vulnérabilité zero-click, zero-day utilisée pour installer le logiciel espion Graphite de Paragon suite aux rapports des chercheurs en sécurité du Citizen Lab de l’Université de Toronto. […]

Des failles critiques de Cisco Smart Licensing Utility sont désormais exploitées dans les attaques

Les attaquants ont commencé à cibler les instances de Cisco Smart Licensing Utility (CSLU) non corrigées contre une vulnérabilité exposant un compte administrateur de porte dérobée intégré. […]

Un bug Veeam RCE permet aux utilisateurs de domaine de pirater les serveurs de sauvegarde, corrigez-le maintenant

Veeam a corrigé une vulnérabilité critique d’exécution de code à distance, identifiée comme CVE-2025-23120 dans son logiciel de sauvegarde et de réplication, qui affecte les installations jointes à un domaine. […]

Microsoft : un bug d’Exchange Online met en quarantaine par erreur les e-mails des utilisateurs

Microsoft enquête sur un bug d’Exchange Online qui amène les systèmes anti-spam à mettre en quarantaine par erreur les e-mails de certains utilisateurs. […]

Une faille critique RCE dans Apache Tomcat activement exploitée dans des attaques

Une vulnérabilité critique d’exécution de code à distance (RCE) dans Apache Tomcat, identifiée comme CVE-2025-24813, est activement exploitée dans la nature, permettant aux attaquants de prendre le contrôle des serveurs avec une simple requête PUT. […]

(Re)découvrez la semaine passée:

Les vulnérabilités à suivre (17 mar 2025)

Découvrez les principales vulnérabilités à suivre cette semaine du 17 mars 2025

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.