Voici le rapport de veille des actus cybersécurité les plus intéressantes de la semaine passée.

Le résumé de la semaine

Plusieurs événements notables ont marqué la semaine dans le domaine de la cybersécurité.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

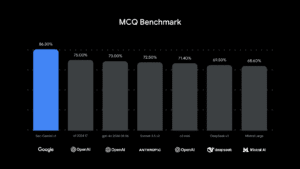

Dans le domaine de l’intelligence artificielle appliquée à la cybersécurité, Google a annoncé le lancement de Sec-Gemini v1. Ce modèle expérimental vise à renforcer les capacités des défenseurs face à la complexité croissante des menaces. S’appuyant sur les données de Google Threat Intelligence, de l’Open Source Vulnerabilities database et de Mandiant Threat Intelligence, Sec-Gemini v1 a démontré des performances supérieures à ses concurrents dans l’analyse des causes profondes d’incidents, l’analyse des menaces et l’évaluation de l’impact des vulnérabilités. Google prévoit de rendre Sec-Gemini v1 accessible à certaines organisations et professionnels à des fins de recherche.

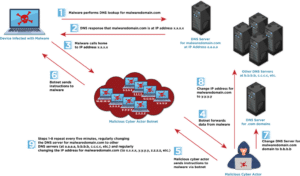

Sur le plan international, la NSA et des agences de cybersécurité mondiales ont identifié la technique Fast Flux comme une menace croissante pour la sécurité nationale. Utilisée dans des attaques de phishing, des botnets et des ransomwares, cette méthode complexe d’obfuscation du DNS complique la détection et la neutralisation des activités malveillantes.

Par ailleurs, Oracle fait face à une action collective au Texas. Cette plainte fait suite à une violation de données dans le cloud qui aurait exposé les informations sensibles de plus de six millions d’utilisateurs. Le plaignant accuse l’entreprise de négligence et de retards dans la gestion de l’incident.

Une affaire de cyberespionnage interne a été révélée, impliquant un pharmacien du Maryland. L’individu est accusé d’avoir installé des logiciels espions sur des centaines d’ordinateurs d’un important centre hospitalier universitaire. Pendant une décennie, il aurait ainsi enregistré des vidéos du personnel et intercepté des données sensibles. Une action collective a été intentée, alléguant la négligence de l’hôpital.

Enfin, sur le plan politique, le président Donald Trump a limogé le général Timothy Haugh, qui dirigeait l’U.S. Cyber Command et la NSA. Cette décision, qui intervient un peu plus d’un an après le début de son mandat, suscite des inquiétudes quant à son impact sur la sécurité nationale. Plusieurs autres hauts responsables ont également été démis de leurs fonctions.

Les actus cybersécurité de la semaine

Oracle poursuivi en justice pour une prétendue violation du cloud affectant des millions de personnes

Oracle fait face à un recours collectif déposé au Texas suite à une violation de données cloud exposant les données sensibles de plus de 6 millions d’utilisateurs ; le plaignant allègue une négligence et des retards.

La NSA et ses alliés mondiaux déclarent que le Fast Flux constitue une menace pour la sécurité nationale

La NSA et les agences mondiales de cybersécurité avertissent que la tactique DNS à flux rapide constitue une menace croissante pour la sécurité nationale utilisée dans le phishing, les botnets et les ransomwares.

Sec-Gemini v1 – Google a publié un nouveau modèle d’IA pour la cybersécurité

Google a franchi une étape importante dans la lutte contre les cybermenaces en annonçant Sec-Gemini v1, un modèle d’IA expérimental conçu pour révolutionner la cybersécurité. Elie Burzstein et Marianna Tishchenko, de l’équipe Sec-Gemini, ont dévoilé un nouveau modèle d’IA…

Le président Trump a limogé le chef du Cyber Command américain et de la NSA

Le président Trump a limogé le général Timothy Haugh de son poste de chef du Cyber Command américain et de la NSA Le président Donald Trump a limogé cette semaine le général de l’armée de l’air Timothy Haugh, qui était à la tête de…

Un pharmacien du Maryland a utilisé des enregistreurs de frappe pour espionner ses collègues pendant une décennie, selon une victime

Un pharmacien du Maryland a installé un logiciel espion sur des centaines d’ordinateurs dans un grand hôpital universitaire et a enregistré des vidéos du personnel pendant une décennie, selon un recours collectif.

(Re)découvrez la semaine passée:

L’hebdo cybersécurité (30 mar 2025)

Découvrez les actualités cybersécurité les plus intéressantes de la semaine du 30 mars 2025

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.