L’ANSSI propose une stratégie en trois étapes pour contenir, évincer et éradiquer les cyberattaques, avec des scénarios concrets à l’appui.

L’ANSSI vient de publier la version anglaise de ses trois guides de référence sur la remédiation post-incident. Une ressource essentielle pour accompagner les organisations confrontées à une cyberattaque majeure.

Piloter la remédiation dans un contexte de crise

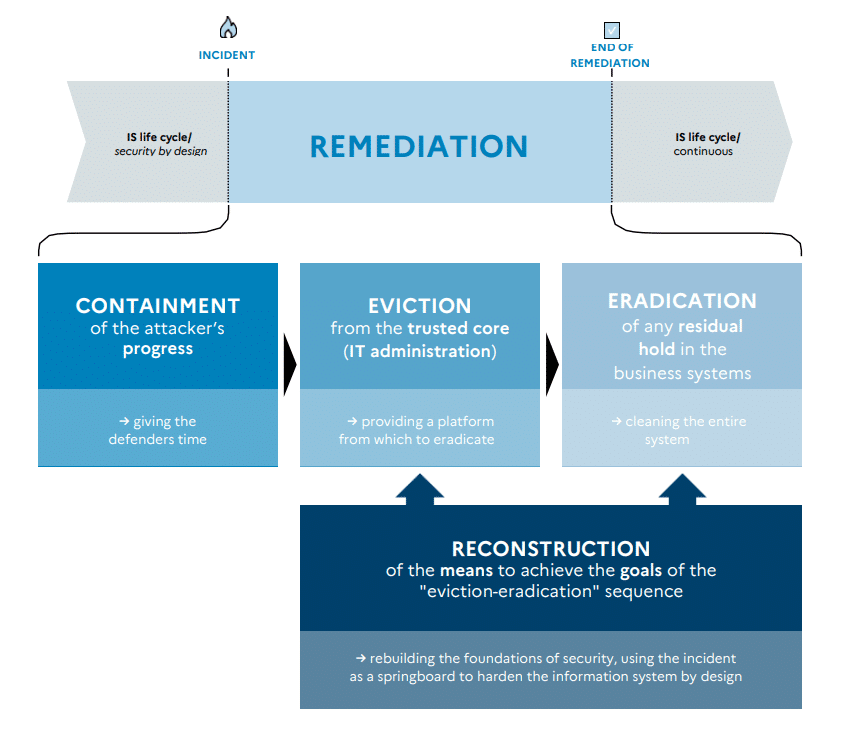

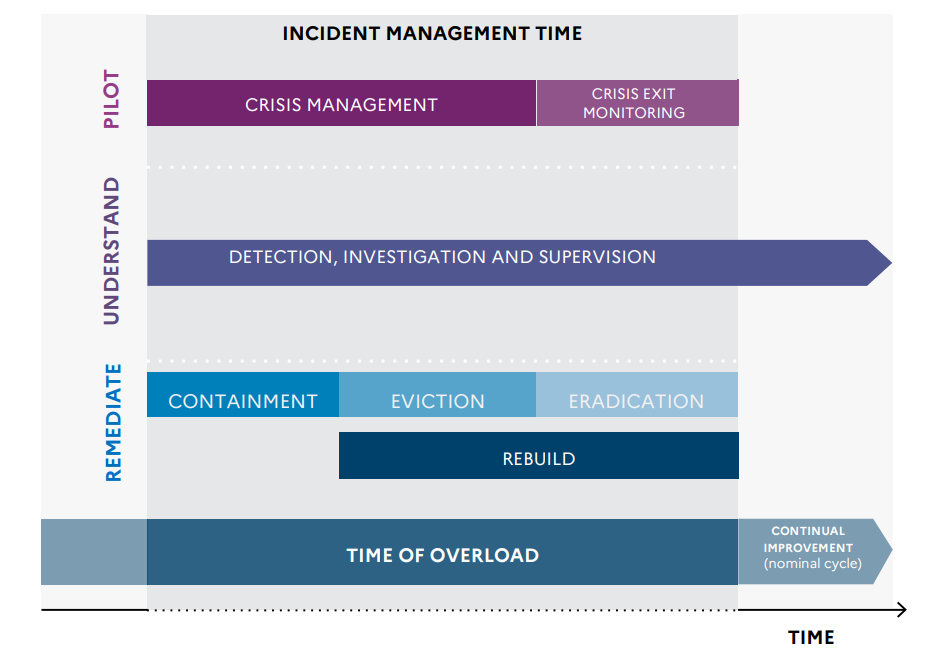

Sortir complètement d’une situation de compromission sévère prend souvent plusieurs semaines, voire plusieurs mois, selon les retours de terrain. Face à ce défi, la remédiation devient un véritable projet de reconstruction. Elle s’articule autour d’un triptyque méthodologique : contenir, évincer, éradiquer. L’ANSSI résume cette démarche par l’acronyme « CEER » (Containment, Eviction, Eradication, Rebuild), fil conducteur de toute opération de remédiation.

La phase de confinement vise à empêcher l’aggravation de l’attaque et à préserver les traces utiles à l’enquête. Elle doit être menée avec finesse : bloquer un accès trop brutalement peut alerter l’adversaire et compromettre la collecte d’informations clés.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

La phase d’éviction est centrale : il s’agit de rebâtir un noyau de confiance, une enclave où l’adversaire n’a plus prise. Ce socle sécurisé permettra ensuite de repartir sur des bases saines.

Enfin, la phase d’éradication s’attache à détecter et supprimer toute persistance potentielle de l’attaquant. Objectif : s’assurer qu’aucun canal de retour ne subsiste.

Des scénarios adaptés à chaque niveau de crise

L’ANSSI propose trois scénarios types pour guider les décideurs :

- Redémarrer les services critiques en urgence, en faisant des concessions temporaires sur la sécurité. Une approche risquée, à réserver aux situations de survie de l’organisation.

- Reprendre le contrôle de l’ensemble du SI pour retrouver un état de fonctionnement pré-attaque, avec une réduction progressive des risques.

- Profiter de l’incident pour refonder durablement la sécurité du SI : une stratégie plus exigeante mais qui permet de passer à un modèle de défense proactif.

Chaque scénario implique des arbitrages entre coût, délais et niveau de sécurité. Il appartient à la direction de fixer des objectifs stratégiques clairs, alignés sur les priorités métiers. Ces choix structurants guident ensuite l’ensemble du projet de remédiation.

Un projet de longue haleine, à piloter comme une transformation

La remédiation n’est pas une simple succession d’actions techniques. C’est une véritable conduite du changement. Elle mobilise des équipes pluridisciplinaires, nécessite une coordination fine et impose une communication régulière vers toutes les parties prenantes : direction, métiers, partenaires externes.

Les guides de l’ANSSI insistent sur la nécessité de définir des objectifs SMART (Spécifiques, Mesurables, Acceptés, Réalistes, Temporellement définis), et de s’appuyer sur des scénarios types pour structurer les actions. Trois modèles de plans standardisés sont proposés, adaptables à la situation de chaque organisation.

Un point critique : l’éviction ne doit jamais être bâclée. C’est elle qui conditionne la suite. Sans elle, le risque de rechute ou de compromission persistante est très élevé.

Un corpus de référence désormais accessible à l’international

La publication des versions anglaises permet d’étendre la portée de cette doctrine de remédiation bien au-delà du cadre national. Une démarche cohérente avec la volonté de l’ANSSI de diffuser une culture commune de la sécurité, en particulier au sein des coopérations européennes et internationales.

Pour en savoir plus

L’ANSSI publie ses guides sur la remédiation d’incidents en anglais

Suite au lancement, en janvier 2024, d’un corpus sur la remédiation post-incident et l’intégration de trois guides (stratégique, opérationnel, technique) à cette collection, l’ANSSI publie les traductions de ces trois guides en anglais.

(Re)découvrez également:

Le guide de l’ANSSI pour gérer les cyber-crises

L’agence française de l’ANSSI avec le Club des directeurs de sécurité et de sûreté des entreprises (CDSE) ont publié leur guide de la gestion des crises cyber

Exercice de cybercrise : le canton de Vaud teste sa résilience

Le 5 décembre 2024, le canton de Vaud a organisé un exercice de gestion de cybercrise pour tester la résilience d’une centaine de ses partenaires face à des cybermenaces croissantes.

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.