ℹ️ Mise à jour

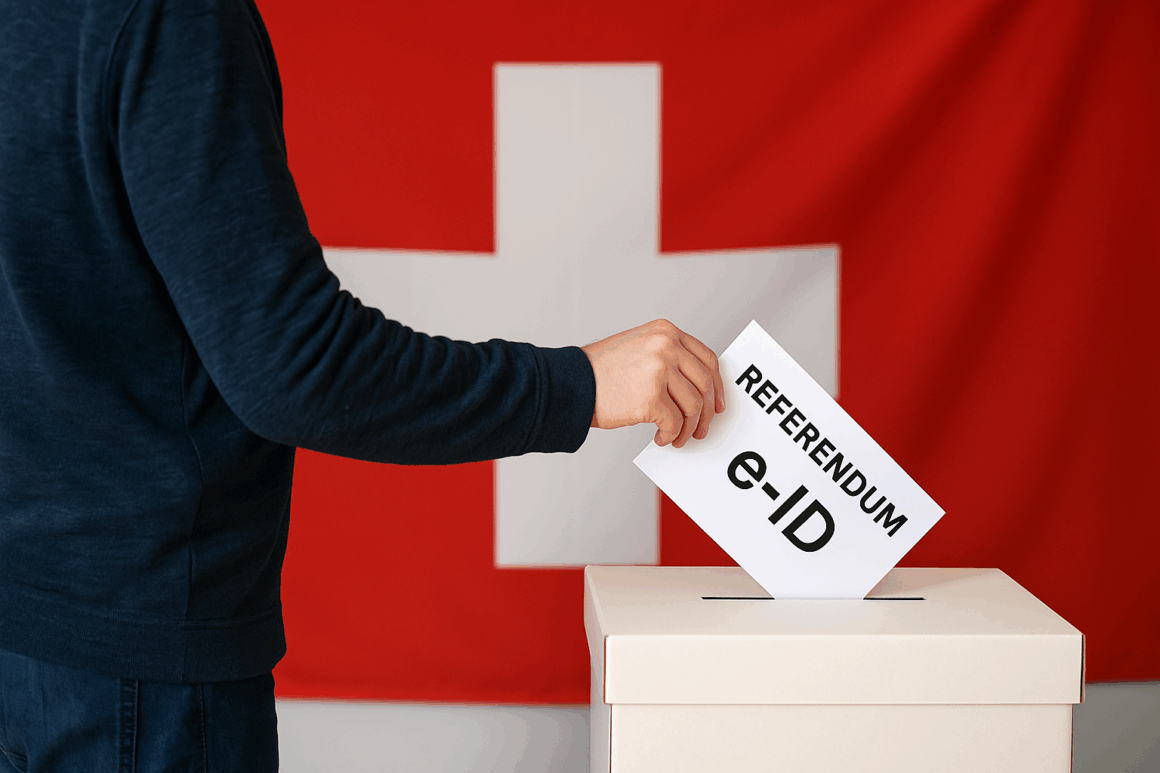

Lors de sa séance du 21 mai 2025, le Conseil fédéral a décidé de soumettre à la votation populaire la Loi fédérale du 20 décembre 2024 sur l’identité électronique et les preuves électroniques (Loi sur l’e-ID, LeID).

🗳️ Cette votation s’est tenue le 28 septembre 2025.

55’344 signatures valides. C’est le nombre exact qui permet aujourd’hui aux citoyens suisses de se prononcer une nouvelle fois sur l’e-ID. La Chancellerie fédérale vient d’officialiser la tenue d’un référendum contre la nouvelle loi sur l’identité électronique.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Dans un communiqué publié le 7 mai 2025, elle a confirmé que, sur les 55’683 signatures déposées dans les délais, 55’344 ont été jugées valables. Le référendum contre la loi fédérale du 20 décembre 2024 sur l’identité électronique (loi sur l’e-ID, LeID) a donc formellement abouti. Une votation nationale est désormais attendue pour l’automne 2025.

Une loi contestée dès son origine

Le projet de loi sur l’e-ID, adopté en décembre 2024, vise à fournir aux citoyens un moyen d’identification numérique reconnu par l’État pour faciliter les démarches en ligne. L’objectif : renforcer la transformation numérique de l’administration et simplifier les interactions entre particuliers, entreprises et autorités. Mais ce texte, loin de faire l’unanimité, suscite une opposition structurée et déterminée.

Déjà en 2021, un projet similaire avait été rejeté par les urnes, en partie parce qu’il déléguait à des entreprises privées la gestion de l’identité numérique. Cette fois, la Confédération souhaite garder la main sur l’infrastructure, tout en promettant des garanties en matière de protection des données. Pourtant, le scepticisme persiste. Les initiateurs du référendum, emmenés par la coalition « Non à l’e-ID », dénoncent un cadre légal jugé flou et insuffisamment protecteur des libertés individuelles.

Une opposition diverse mais unie

Le camp du non fédère des sensibilités très variées. Aux côtés de Swiss Digital Integrity, on retrouve la jeune garde de l’Union démocratique du centre (UDC), la très conservatrice Union démocratique fédérale, les Amis de la Constitution ou encore le mouvement Aufrecht. Tous dénoncent une atteinte potentielle aux droits fondamentaux, notamment en cas de dérive ou de centralisation excessive des données personnelles.

Leur principale inquiétude : la création d’un outil d’identification unique pourrait, à terme, faciliter la surveillance étatique ou commerciale des citoyens. Les opposants évoquent un “risque systémique” pour la démocratie directe helvétique, qui repose sur la confiance dans l’anonymat et la liberté de participation.

Comprendre ce qu’est une identité numérique

Une identité numérique est un ensemble de données qui permet d’identifier une personne dans le monde en ligne, de façon unique, fiable et vérifiable. Elle peut inclure des informations telles que le nom, la date de naissance, un identifiant personnel, ou encore des certificats électroniques.

Contrairement à l’authentification, qui consiste à vérifier qu’une personne est bien celle qu’elle prétend être (par exemple via un mot de passe ou une carte d’identité), l’identité numérique constitue le socle initial sur lequel repose cette vérification. De son côté, le mécanisme des autorisations définit ce que la personne a le droit de faire une fois identifiée et authentifiée (accès à un service, à des données, etc.).

Dans la pratique, une identité numérique est utilisée pour se connecter à des portails en ligne (administrations, banques, assurances), signer des documents électroniquement ou encore accéder à des services personnalisés en toute sécurité. Elle repose sur des infrastructures techniques et juridiques assurant la protection des données personnelles et la fiabilité des vérifications, en s’appuyant notamment sur un socle de mécanismes cryptographiques. Ces mécanismes permettent de garantir l’intégrité des informations, leur confidentialité, ainsi que l’authenticité des échanges entre l’utilisateur et les services en ligne.

Pour approfondir le sujet

Loi sur l’e-ID: référendum a abouti

Berne, 07.05.2025 — Le référendum contre la loi fédérale sur l’identité électronique et d’autres moyens de preuves électroniques (loi sur l’e-ID, LeID) a abouti.

Référendum suisse sur l’e-ID : entre mobilisations et chaos interne

La bataille autour de l’identité électronique (e-ID) suisse se transforme en une saga tumultueuse, où controverses et conflits internes prennent le pas sur le fond du débat.

Identité électronique e-ID : La Suisse de nouveau aux urnes ?

Le peuple suisse pourrait revoter sur l’identité électronique (e-ID). Un référendum a recueilli plus de 60 000 signatures contre le projet.

Actualités liées

Les opposants échouent à faire invalider le vote sur l'e-ID

Le Tribunal fédéral a validé la votation sur l'e-id du 28 septembre 2025, mardi à Lausanne. Les six recours, notamment liés à un soutien financier de Swisscom, ont été jugés irrecevables. Lire la suite

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.