Voici la synthèse des principales cyberattaques annoncées la semaine passée.

Le résumé de la semaine

Des groupes de cyberespionnage affiliés à des États exploitent encore d’anciennes failles pour infiltrer des systèmes critiques. Un groupe lié à la Russie a visé des serveurs de messagerie en utilisant des vulnérabilités XSS dans Roundcube, Horde, Zimbra et MDaemon. Bien que connues depuis longtemps, ces failles restent efficaces pour exécuter du code malveillant.

Par ailleurs, un chercheur a démontré qu’un ransomware pouvait être exécuté directement depuis un processeur via une modification de microcode. Cette méthode permettrait de contourner les défenses habituelles en ciblant le matériel lui-même, marquant un tournant dans les techniques d’attaque.

Les systèmes industriels sont de plus en plus exposés, avec plus de 11 000 variantes de malwares recensées début 2025 ciblant les infrastructures opérationnelles. Cette prolifération illustre la difficulté croissante de sécuriser les environnements ICS/OT.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Le secteur du luxe est aussi concerné : Dior aurait été victime d’une attaque par ransomware. Des données personnelles de clients auraient été compromises, comme des adresses ou préférences d’achat, renforçant le risque de phishing ciblé. Ce type d’attaque devient fréquent, notamment de la part du groupe « Scattered Spider », actif au Royaume-Uni et désormais aux États-Unis.

HTTPBot, un nouveau botnet, cible les secteurs du jeu vidéo, de la tech et de l’éducation avec des attaques DDoS très ciblées. Ce malware simule un comportement humain, contourne les protections classiques et vise des interfaces critiques comme les systèmes de connexion ou de paiement.

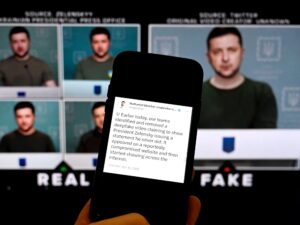

Le FBI alerte sur l’usage croissant de deepfakes vocaux et de SMS frauduleux visant d’anciens responsables publics américains. Les cybercriminels imitent des personnalités pour soutirer des informations ou accéder à des comptes sensibles. La vérification de l’identité reste essentielle.

Enfin, le groupe nord-coréen Konni APT cible l’Ukraine via des campagnes de phishing pour suivre l’évolution de l’invasion russe. En parallèle, une cyberattaque a partiellement paralysé les systèmes de l’entreprise sidérurgique américaine Nucor.

Les cyberattaques de la semaine

Des espions piratent des serveurs de messagerie de grande valeur en utilisant un exploit d’antan

Des acteurs malveillants, probablement soutenus par le gouvernement russe, ont piraté plusieurs serveurs de messagerie importants dans le monde entier en exploitant des vulnérabilités XSS, une classe de failles parmi les plus fréquemment exploitées ces dernières décennies. XSS est l’abréviation de Cross-Site Scripting.

Les ransomwares peuvent désormais s’exécuter directement sur le processeur, prévient un chercheur

Un chercheur en sécurité a conçu un moyen d’utiliser les mises à jour du microcode comme une arme pour installer un rançongiciel directement sur le processeur. Christiaan Beek, analyste chez Rapid7, s’est inspiré d’une faille critique des processeurs Zen d’AMD, découverte par des chercheurs de Google plus tôt cette année. Cette faille…

Les pirates informatiques ciblent les systèmes d’automatisation industrielle à l’aide de plus de 11 600 variantes de logiciels malveillants

Au premier trimestre 2025, les pirates informatiques ont intensifié leurs attaques contre les systèmes de contrôle industriel (ICS), utilisant un arsenal de 11 679 familles de logiciels malveillants différentes. Cette évolution est inquiétante pour la cybersécurité industrielle. Selon un rapport de Kaspersky Security Solutions,…

Dior probablement touché par une attaque de ransomware

Dior , la marque de luxe française emblématique, aurait été la cible d’une cyberattaque qui semble être une forme de rançongiciel. Selon les dernières informations, des pirates informatiques auraient obtenu un accès non autorisé aux serveurs internes de l’entreprise, compromettant potentiellement diverses informations sensibles sur les clients.

Le nouveau botnet HTTPBot cible les industries du jeu et de la technologie avec des attaques chirurgicales

Le nouveau botnet HTTPBot cible les secteurs chinois du jeu vidéo, de la technologie et de l’éducation, avertissent des chercheurs en cybersécurité. NSFOCUS cybersecurity a découvert un nouveau botnet appelé HTTPBot, utilisé pour cibler l’industrie du jeu vidéo, les entreprises technologiques et les établissements d’enseignement en Chine.

Des responsables du gouvernement américain ciblés par des SMS et des messages vocaux deepfake générés par l’IA se faisant passer pour de hauts responsables américains

Le FBI prévient que d’anciens responsables gouvernementaux sont ciblés par des SMS et des messages vocaux générés par l’IA se faisant passer pour de hauts fonctionnaires américains. Le FBI prévient que d’anciens responsables gouvernementaux sont ciblés par des SMS et des messages vocaux générés par l’IA.

L’APT nord-coréen Konni cible l’Ukraine avec un logiciel malveillant pour suivre la progression de l’invasion russe

L’acteur malveillant lié à la Corée du Nord, connu sous le nom de Konni APT, a été attribué à une campagne de phishing ciblant des entités gouvernementales en Ukraine, ce qui indique que son ciblage dépasse la Russie. L’entreprise de sécurité Proofpoint a déclaré que l’objectif final de la campagne…

Le géant de l’acier Nucor Corporation confronté à des perturbations après une cyberattaque

Un incident de cybersécurité sur les systèmes de Nucor Corporation a forcé l’entreprise à mettre hors ligne certaines parties de ses réseaux et à mettre en œuvre des mesures de confinement. […]

Les pirates informatiques à l’origine des attaques contre les détaillants britanniques ciblent désormais les entreprises américaines

Google a averti aujourd’hui que les pirates informatiques utilisant des tactiques de Scattered Spider contre des chaînes de vente au détail au Royaume-Uni ont également commencé à cibler des détaillants aux États-Unis. […]

(Re)découvrez la semaine passée:

Les dernières cyberattaques (13 mai 2025)

Découvrez les principales cyberattaques repérées cette semaine du 13 mai 2025

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.