Voici le rapport de veille des actus cybersécurité les plus intéressantes de la semaine passée.

Le résumé de la semaine

Voici une sélection des principales actualités en cybersécurité de la semaine passée, regroupant les faits marquants et les tendances observées à l’échelle internationale.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

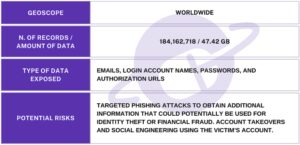

Une vaste opération conjointe entre Europol et Microsoft a démantelé l’infrastructure mondiale du malware Lumma, un infostealer responsable de l’infection de plus de 394 000 machines sous Windows. Cette action coordonnée a visé un écosystème cybercriminel sophistiqué, conçu pour exploiter des données volées à grande échelle via des modèles de type Malware-as-a-Service. En parallèle, une base de données non sécurisée contenant plus de 184 millions de couples identifiants-mots de passe en clair a été identifiée sur un serveur cloud. Ces informations, vraisemblablement collectées par des infostealers, comprenaient des accès à des plateformes sensibles comme des services gouvernementaux, des réseaux sociaux, ou encore des institutions financières.

L’écosystème crypto a été marqué par l’attaque contre le protocole Cetus sur le réseau Sui, qui a conduit à un détournement de 223 millions de dollars. Face à l’ampleur des pertes, l’équipe a proposé au hacker de conserver une prime de 6 millions de dollars contre la restitution du reste des fonds. Une partie des avoirs volés a pu être gelée grâce à la coopération des validateurs du réseau, une action qui soulève néanmoins des questions sur la décentralisation effective de l’écosystème. En parallèle, Coinbase a révélé une compromission sérieuse de données sensibles d’utilisateurs, faisant craindre des conséquences graves, voire potentiellement mortelles, selon certains observateurs de l’industrie.

Parmi les attaques notables de la semaine, celle du rançongiciel 3AM, qui se fait passer pour un support informatique, montre que la manipulation sociale reste une arme redoutable.

Le rachat de 23andMe par Regeneron Pharmaceuticals pour 256 millions de dollars suscite des débats autour de la confidentialité génétique. Le laboratoire bénéficie désormais d’un accès à un trésor de données sensibles concernant 15 millions de clients, amplifiant les enjeux de sécurité et de gouvernance des données ADN. Si Regeneron s’engage à respecter les droits des utilisateurs, les experts en cybersécurité rappellent la faible protection offerte par les lois actuelles par rapport aux standards médicaux tels que le HIPAA.

En Europe, la Commission prépare une réforme du RGPD afin d’alléger les obligations des PME et des entreprises de taille moyenne. Ces ajustements visent notamment à réduire les charges administratives, comme l’obligation de tenir des registres ou de réaliser des analyses d’impact sur la vie privée. Le texte proposé introduira aussi des délais contraignants pour les enquêtes transfrontalières. Si les principes fondamentaux du RGPD ne sont pas remis en cause, cette simplification pourrait toutefois ébranler l’équilibre entre la protection des données et la compétitivité des entreprises.

Au Japon, un tournant majeur a été pris avec l’adoption d’une loi autorisant des cyberopérations offensives préventives. Le nouveau cadre permet aux autorités d’infiltrer les infrastructures utilisées par des cybercriminels avant qu’une attaque n’ait lieu.

Par ailleurs, l’application Signal a déployé une mise à jour pour empêcher les captures d’écran par la fonctionnalité Recall de Microsoft sous Windows 11, renforçant la protection de la vie privée des utilisateurs. De son côté, la Russie a introduit une loi imposant à tous les ressortissants étrangers à Moscou l’installation obligatoire d’une application de suivi de localisation.

Le concours Pwn2Own Berlin 2025 a récompensé les chercheurs en sécurité à hauteur de plus d’un million de dollars pour l’exploitation de 29 vulnérabilités zero-day. Enfin, la chaîne britannique Marks & Spencer anticipe une perte de 402 millions de dollars à la suite d’une cyberattaque ayant fortement perturbé ses opérations.

Les actus cybersécurité de la semaine

Europol et Microsoft démantelent Lumma, le plus grand voleur d’informations au monde

Cette opération conjointe visait l’écosystème sophistiqué qui permettait aux criminels d’exploiter massivement les informations volées. Europol s’est coordonné avec les forces de l’ordre européennes pour garantir l’application des mesures, en s’appuyant sur les renseignements fournis par Microsoft. Entre le 16 mars et le 16 mai…

Les mots de passe de 184 millions d’utilisateurs exposés à partir d’un annuaire ouvert contrôlé par des pirates informatiques

Une faille de cybersécurité massive a exposé 184 millions d’identifiants de connexion dans une base de données non protégée, ce qui constitue l’une des plus importantes expositions d’identifiants découvertes ces dernières années. Le chercheur en cybersécurité Jeremiah Fowler a découvert une base de données non chiffrée contenant 184 162 718 noms d’utilisateur et mots de passe uniques, pour un total de 47,42 %.

Le piratage de Coinbase pourrait entraîner la mort de plusieurs personnes, prévient le fondateur de TechCrunch

Coinbase a récemment révélé une grave faille de sécurité, au cours de laquelle des cybercriminels inconnus ont accédé à des données utilisateur hautement sensibles. Alors que l’entreprise s’efforce de contenir les conséquences, les utilisateurs de la plateforme d’échange de cryptomonnaies sont désormais confrontés à des risques potentiellement mortels. Michael Arrington, fondateur de TechCrunch et passionné de cryptomonnaies, affirme…

Cetus propose un accord white hat de 6 millions de dollars pour récupérer l’ETH volé après que l’activité d’un pirate informatique a été bloquée sur Sui

Cetus Protocol, la plateforme d’échange décentralisée basée sur Sui, victime d’une exploitation de 223 millions de dollars en début de semaine, a annoncé avoir proposé une offre de règlement à court terme au pirate informatique pour récupérer les fonds perdus des utilisateurs. Cette prime ne concernait que les fonds volés…

Le RGPD est en train de craquer : Bruxelles réécrit sa précieuse loi sur la protection de la vie privée

BRUXELLES — La loi technologique la plus emblématique de l’Union européenne a longtemps été considérée comme intouchable. Cette époque est révolue. L’exécutif européen présentera mercredi son projet de modification de la loi générale sur la protection des données.

Les applications de traque Cocospy sont hors ligne après une violation de données

Le trio d’applications espionnes — piratées plus tôt cette année — ne fonctionne plus.

23andMe et les données génétiques de ses clients achetées par une société pharmaceutique

La société de tests génétiques en faillite 23andMe a été rachetée par le laboratoire pharmaceutique Regeneron Pharmaceuticals pour 256 millions de dollars. Mais pourquoi une société pharmaceutique comme Regeneron rachèterait-elle une société de tests génétiques en faillite…

Une fuite de base de données révèle 184 millions d’e-mails et de mots de passe collectés par des voleurs d’informations

Le chercheur en cybersécurité Jeremiah Fowler a découvert un serveur cloud mal configuré contenant 184 millions d’identifiants de connexion, probablement collectés…

L’attaque du ransomware 3AM se présente comme un appel du support informatique visant à compromettre les réseaux

Les cybercriminels gagnent en intelligence. Non pas en développant de nouveaux types de malwares ou en exploitant des vulnérabilités zero-day, mais simplement en se faisant passer pour des agents du support informatique. Découvrez comment ils s’y prennent dans mon article…

Le Japon a adopté une loi autorisant les cyberactions offensives préventives

Le Japon a adopté une loi autorisant les cyberattaques préventives, abandonnant ainsi sa position pacifiste pour renforcer ses défenses à l’instar des grandes puissances occidentales. Le Japon a promulgué la loi sur la cyberdéfense active, autorisant les cyberattaques préventives…

Les pirates gagnent 1 078 750 $ pour 28 jours zéro sur Pwn2Own Berlin

Le concours de piratage Pwn2Own Berlin 2025 s’est terminé, les chercheurs en sécurité ayant gagné 1 078 750 $ après avoir exploité 29 vulnérabilités zero-day et rencontré quelques collisions de bugs. […]

Marks & Spencer risque une perte de 402 millions de dollars de bénéfices après une cyberattaque

Le géant britannique de la distribution Marks & Spencer (M&S) se prépare à une perte potentielle de bénéfices pouvant atteindre 300 millions de livres sterling (402 millions de dollars) à la suite d’une récente cyberattaque qui a entraîné des perturbations opérationnelles et commerciales généralisées.

La Russie va imposer l’utilisation d’une application de localisation à tous les étrangers à Moscou

Le gouvernement russe a introduit une nouvelle loi qui rend l’installation d’une application de suivi obligatoire pour tous les ressortissants étrangers dans la région de Moscou. […]

Signal bloque désormais les captures d’écran Microsoft Recall sur Windows 11

Signal a mis à jour son application Windows pour protéger la confidentialité des utilisateurs en empêchant la fonction de rappel basée sur l’IA de Microsoft de prendre des captures d’écran de leurs conversations. […]

(Re)découvrez la semaine passée:

L’hebdo cybersécurité (18 mai 2025)

Découvrez les actualités cybersécurité les plus intéressantes de la semaine du 18 mai 2025

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.