Voici le résumé des vulnérabilités les plus critiques découvertes la semaine passée.

Le résumé de la semaine

Cette semaine, Apple a confirmé qu’un logiciel espion très sophistiqué, nommé Graphite, a été utilisé pour infiltrer des téléphones iPhone à l’insu de leurs utilisateurs. L’attaque ne nécessitait aucune action de la victime – ce que l’on appelle une attaque « zero-click » – et visait spécifiquement deux journalistes européens. Malgré l’utilisation de la dernière version du système iOS, leurs appareils ont été compromis. Cette opération, attribuée à la société israélienne Paragon, montre comment des failles invisibles peuvent être exploitées pour surveiller des individus sensibles.

Une autre vulnérabilité, cette fois dans les services de Google, permettait de retrouver le numéro de téléphone associé à un compte en ligne en testant automatiquement des milliers de combinaisons. Cette méthode exploitait une ancienne page de récupération d’identifiant que Google n’avait pas entièrement sécurisée. En combinant des outils automatisés et certaines informations publiques, un attaquant pouvait identifier rapidement un numéro de téléphone privé. Google a depuis corrigé cette faille.

Concernant les outils basés sur l’intelligence artificielle, une vulnérabilité a été identifiée dans Microsoft 365 Copilot, une solution d’assistance intelligente intégrée aux outils bureautiques de Microsoft. Une attaque qualifiée elle aussi de « zero-click » permettait à un pirate de récupérer des informations sensibles sans que l’utilisateur ne clique sur quoi que ce soit. Ce type de faille soulève des questions sur la sécurité des systèmes exploitant des assistants numériques automatisés.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Une faille critique a aussi été découverte dans les caméras de sécurité Amazon Cloud Cam, malgré leur mise hors service depuis 2022. Cette vulnérabilité permet à des pirates informatiques d’intercepter et de modifier les données échangées entre l’appareil et le réseau domestique, en contournant un mécanisme censé garantir la sécurité des communications (appelé « SSL Pinning »).

La société Ivanti, spécialisée dans les logiciels de gestion informatique, a corrigé plusieurs failles dans sa solution Workspace Control. Ces défauts techniques permettaient à un attaquant d’accéder à la base de données interne de l’entreprise via des clés d’accès inscrites directement dans le code du logiciel – une pratique dangereuse, car elle donne un accès direct à des informations sensibles.

Un groupe de pirates connu sous le nom de Stealth Falcon a exploité une faille inconnue jusqu’alors dans un service intégré à Windows appelé WebDAV. Cette brèche permettait d’installer des logiciels malveillants à distance sur des ordinateurs, principalement au sein d’organisations gouvernementales situées au Moyen-Orient. L’attaque a débuté en mars 2025 et a visé des systèmes non protégés connectés à Internet.

Aux États-Unis, l’agence de cybersécurité CISA a émis une alerte à propos de dispositifs GPS de la marque SinoTrack. Ces équipements, utilisés pour suivre des véhicules, comportent deux failles sérieuses : ils utilisent tous le même mot de passe par défaut, et celui-ci n’est pas obligatoirement modifié à l’installation. Cela permettrait à un individu malveillant de localiser un véhicule ou, sur certains modèles, de couper l’alimentation en carburant à distance.

La plateforme de développement GitLab, utilisée par de nombreuses entreprises pour gérer du code informatique, a récemment corrigé plusieurs problèmes de sécurité. Certaines failles permettaient à un pirate de prendre le contrôle d’un compte utilisateur ou d’injecter des tâches malveillantes dans les projets en cours, en contournant les mécanismes habituels d’identification.

Un défaut de sécurité a également été détecté sur la plateforme Discord, souvent utilisée pour la messagerie instantanée. Des attaquants ont réussi à détourner d’anciens liens d’invitation périmés pour rediriger les utilisateurs vers des sites malveillants, contenant des logiciels espions ou des programmes permettant de voler des informations personnelles.

Enfin, en Suisse, une alerte a été lancée concernant les terminaux de paiement Yomani XR, largement utilisés dans les commerces. En y branchant un simple câble, il a pu accéder au système sans entrer de mot de passe.

Les vulnérabilités de la semaine

Des pirates informatiques ont exploité la faille zero-day de Windows WebDav pour installer des logiciels malveillants

Un groupe de piratage APT connu sous le nom de « Stealth Falcon » a exploité une vulnérabilité Windows WebDav RCE dans des attaques zero-day depuis mars 2025 contre des organisations de défense et gouvernementales en Turquie, au Qatar, en Égypte et au Yémen. […]

Une faille dans Amazon Cloud Cam permet aux attaquants d’intercepter et de modifier le trafic réseau

Une vulnérabilité critique (CVE-2025-6031) a été identifiée dans les appareils Amazon Cloud Cam, arrivés en fin de vie (EOL) en décembre 2022. Cette faille permet aux attaquants de contourner l’épinglage SSL lors de l’appairage des appareils, permettant ainsi des attaques de type « man-in-the-middle » (MitM) et la manipulation du trafic réseau. Technique…

Une faille pourrait permettre de récupérer le numéro de téléphone associé à n’importe quel compte Google

Une vulnérabilité pourrait permettre de récupérer le numéro de téléphone associé à un compte Google en lançant une attaque par force brute. Le chercheur en sécurité, connu sous le pseudonyme « brutecat », a découvert qu’il est possible…

Les défauts du dispositif GPS SinoTrack permettent le contrôle à distance du véhicule et le suivi de la localisation

Deux vulnérabilités dans les GPS SinoTrack pourraient permettre aux pirates de contrôler et de localiser des véhicules à distance, prévient la CISA américaine. La CISA américaine met en garde contre deux vulnérabilités dans les GPS SinoTrack qui pourraient permettre aux pirates de contrôler et de localiser des véhicules à distance.

Apple a confirmé que la faille de l’application Messages était activement exploitée dans la nature

Apple a confirmé qu’une faille de sécurité dans son application Messages était activement exploitée pour cibler des journalistes avec le logiciel espion Graphite de Paragon. Apple a confirmé qu’une vulnérabilité désormais corrigée, identifiée comme…

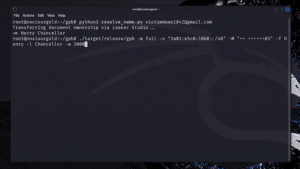

Les failles de clé codées en dur d’Ivanti Workspace Control exposent les informations d’identification SQL

Ivanti a publié des mises à jour de sécurité pour corriger trois vulnérabilités clés codées en dur de haute gravité dans la solution Workspace Control (IWC) de l’entreprise. […]

Une faille de fuite de données d’IA sans clic découverte dans Microsoft 365 Copilot

Une nouvelle attaque baptisée « EchoLeak » est la première vulnérabilité d’IA zéro clic connue qui permet aux attaquants d’exfiltrer des données sensibles de Microsoft 365 Copilot à partir du contexte d’un utilisateur sans interaction. […]

GitLab corrige les problèmes de prise de contrôle de compte de haute gravité et d’authentification manquante

GitLab a publié des mises à jour de sécurité pour corriger plusieurs vulnérabilités de la plateforme DevSecOps de l’entreprise, notamment celles permettant aux attaquants de prendre le contrôle de comptes et d’injecter des tâches malveillantes dans les futurs pipelines. […]

Le logiciel espion Graphite utilisé dans les attaques zéro-clic d’Apple iOS contre les journalistes

Une enquête médico-légale a confirmé l’utilisation de la plateforme de logiciels espions Graphite de Paragon dans des attaques zéro clic qui ont ciblé les appareils Apple iOS d’au moins deux journalistes en Europe. […]

Trend Micro corrige des vulnérabilités critiques dans plusieurs produits

Trend Micro a publié des mises à jour de sécurité pour corriger plusieurs vulnérabilités d’exécution de code à distance et de contournement d’authentification de gravité critique qui affectent ses produits PolicyServer Apex Central et Endpoint Encryption (TMEE). […]

Une faille de Discord permet aux pirates de réutiliser des invitations expirées dans une campagne de malware

Les pirates informatiques détournent les liens d’invitation Discord expirés ou supprimés pour rediriger les utilisateurs vers des sites malveillants qui diffusent des chevaux de Troie d’accès à distance et des logiciels malveillants voleurs d’informations. […]

Faille critique sur un terminal de paiement suisse : accès root sans mot de passe

Vous avez sûrement déjà utilisé ce terminal de paiement : une petite machine noire, posée sur le comptoir de votre supermarché ou chez votre garagiste. Il s’agit du modèle Yomani XR, très répandu en Suisse. Il est censé garantir une…

(Re)découvrez la semaine passée:

Les vulnérabilités à suivre (9 juin 2025)

Découvrez les principales vulnérabilités à suivre cette semaine du 9 juin 2025

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.