TL;DR : L’essentiel

- Des opérations navales russes ont été déjouées au nord du Royaume-Uni par des forces alliées ayant traqué des submersibles spécialisés qui cartographiaient les fonds marins pour de futurs sabotages.

- Le blocage du détroit d’Ormuz empêche l’accès des navires de maintenance aux réseaux endommagés, menaçant directement les liaisons entre l’Asie et les centres d’intelligence artificielle du Moyen-Orient.

- Treize zones d’intérêt stratégique ont été officiellement définies en 2026 pour financer et déployer de nouvelles liaisons maritimes, permettant le contournement vital des principaux points de congestion mondiaux.

- L’arsenal défensif impose désormais de restreindre l’accès aux fournisseurs à haut risque et d’utiliser des capteurs acoustiques capables d’identifier la signature sonore des navires naviguant sans transpondeur.

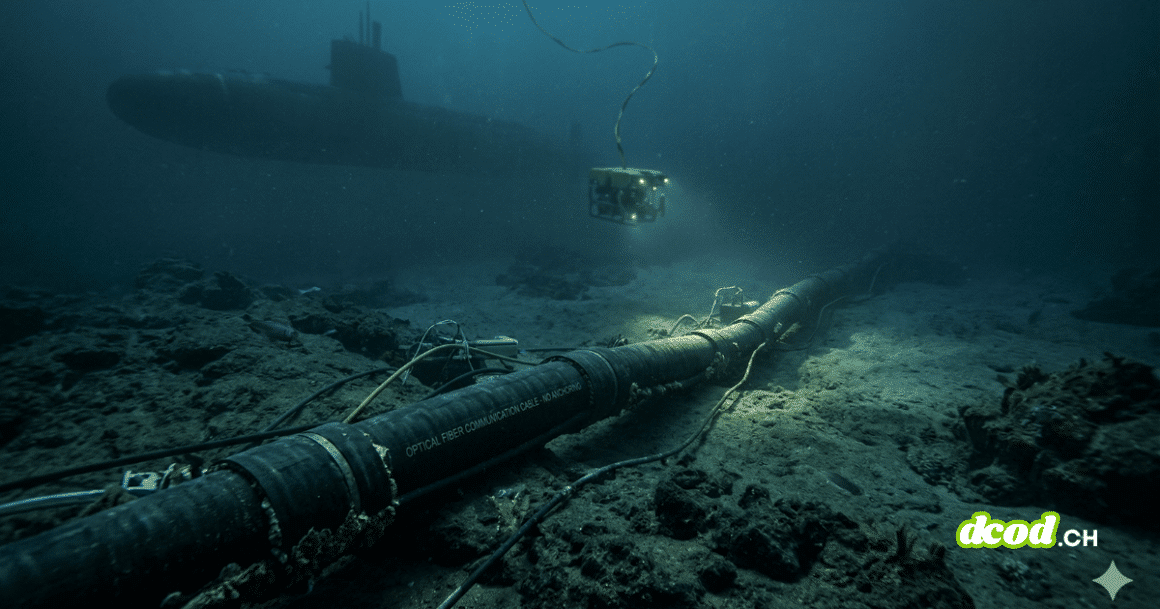

Plus de 99 % des données mondiales, incluant les transactions financières et les communications institutionnelles, transitent par les infrastructures optiques des câbles sous-marins. Jadis considérées comme des installations techniques passives, ces artères numériques au diamètre comparable à celui d’une balle de ping-pong sont aujourd’hui au cœur des conflits géopolitiques mondiaux. Face à l’explosion de la demande liée à l’intelligence artificielle et à l’essor des menaces hybrides, la protection de ce maillage physique devient une priorité de sécurité nationale pour éviter l’isolement numérique des nations.

Détroit d’Ormuz : La guerre paralyse la maintenance des câbles sous-marins

Le conflit entre les États-Unis, Israël et l’Iran révèle la vulnérabilité extrême des corridors maritimes. Dans le détroit d’Ormuz, où l’eau n’atteint qu’une profondeur d’environ 60 mètres, reposent des liaisons névralgiques internationales vers l’Asie. Selon la publication India Today, le déploiement de mines marines par les forces iraniennes a totalement interrompu le trafic commercial, isolant les immenses centres de calcul moyen-orientaux des marchés asiatiques et africains.

Cette militarisation de la zone rend les réparations des câbles sous-marins impossibles. Les navires civils de maintenance refusent logistiquement d’opérer sous la menace directe d’une frappe. Cette situation fait écho aux dommages collatéraux survenus en mer Rouge, où les attaques répétées de groupes armés yéménites ont sectionné plusieurs câbles sous-marins, provoquant des chutes massives de connectivité. Une simple rupture accidentelle ou un sectionnement délibéré pourrait désormais priver des régions entières de réseau pendant de longs mois.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Sabotage abyssal : les grandes profondeurs ne protègent plus les réseaux

La menace s’étend bien au-delà du Moyen-Orient, ciblant des infrastructures critiques, comme les câbles sous-marins, à l’échelle planétaire. Les autorités militaires britanniques ont récemment traqué des unités navales russes, comme le rapporte Recorded Future News. Ces submersibles clandestins menaient des missions de repérage et de cartographie des fonds marins et des câbles sous-marins au nord de l’Écosse, forçant les forces alliées à larguer des bouées acoustiques pour signifier la détection de cette tentative d’espionnage préparatoire.

Parallèlement, les barrières de protection naturelles s’effondrent face aux innovations mécaniques. Les recherches détaillées par The Wall Street Journal décrivent un dispositif chinois inédit : une meule rotative recouverte de diamants industriels, capable de broyer les armatures en acier à près de 4000 mètres de profondeur. Cette avancée technique permet de sectionner les fibres dans les abysses océaniques, des zones jusqu’ici considérées comme inaccessibles et protégées par la pression inouïe de l’eau.

Cartographie stratégique : Treize corridors pour contourner les crises

Pour contrer ces risques pour les câbles sous-marins, une réponse d’urgence se structure à l’échelle internationale. L’analyse institutionnelle publiée par la Commission européenne identifie pour sa part treize zones géographiques critiques nécessitant l’injection de capitaux pour fiabiliser le réseau mondial. L’objectif premier est de construire de nouvelles routes maritimes pour ces câbles sous-marins pour esquiver les points de congestion comme la mer Rouge, en privilégiant des tracés alternatifs par le passage arctique, le contournement par l’Afrique de l’Ouest ou les liaisons transméditerranéennes.

Ce redéploiement massif vise également à gommer les dépendances structurelles des nations. Les plans prévoient de relier les pôles stratégiques par des passages inédits réduisant l’assujettissement aux infrastructures de certains pays tiers, tout en palliant le déclassement programmé des vieux réseaux transocéaniques devenus obsolètes ou trop vulnérables physiquement.

Boîte à outils : Capteurs acoustiques et souveraineté de la maintenance

Au-delà du tracé des câbles sous-marins, la stratégie de résilience mondiale impose un contrôle rigoureux de l’équipement et de la chaîne d’approvisionnement. Les nouvelles directives préconisent de restreindre l’accès des acteurs étrangers à haut risque aux composants vitaux et d’encourager la production de puces électroniques et de fibres optiques souveraines. Cette indépendance matérielle s’accompagne d’un vaste programme de renouvellement des flottes navales de maintenance, complété par des stocks modulaires d’urgence pour faire face aux incidents multiples.

La protection physique des câbles sous-marins se double d’une surveillance renforcée et automatisée. Les infrastructures modernes intègrent désormais des capteurs à détection acoustique distribuée exploitant la lumière laser. En analysant les micro-vibrations de la fibre, ces systèmes parviennent à différencier techniquement le bruit de moteur d’un navire cargo de celui d’un chalutier clandestin. Ces outils technologiques complètent efficacement les patrouilles militaires navales, offrant une détection précoce face aux bâtiments de surface naviguant de façon furtive.

La militarisation des fonds marins transforme les réseaux optiques en armes de coercition géopolitique redoutables. Face à la paralysie logistique des infrastructures au Moyen-Orient et aux manœuvres hostiles documentées au large des pays occidentaux, la stratégie de redondance planétaire s’impose comme une réponse systémique vitale. Toutefois, de telles opérations pour augmenter la résilience numérique globale nécessiteront encore de nombreuses années et dépendront aussi des financements. Les enjeux sont néanmoins globaux et ces câbles sous-marins ne peuvent plus finalement devenir les otages de chaque conflit local sur notre planète.

FAQ : La vulnérabilité stratégique des réseaux sous-marins

Pourquoi les câbles sous-marins constituent-ils des cibles militaires prioritaires ?

Ces infrastructures physiques transportent plus de 99 % des communications et des transactions financières internationales. En période de tensions géopolitiques, le sectionnement de ces liaisons optiques permet d’isoler numériquement une région ou de paralyser son économie de manière invisible, sans nécessiter de frappes conventionnelles sur son territoire.

Quelles technologies permettent de détecter le sabotage dans les grandes profondeurs ?

La surveillance s’appuie désormais sur des capteurs à détection acoustique distribuée (DAS) intégrés aux réseaux optiques. En analysant les micro-vibrations de la fibre, ces systèmes parviennent à identifier la signature sonore des navires évoluant en surface, même lorsque ces derniers naviguent furtivement avec leurs balises de positionnement désactivées.

Comment garantir la réparation rapide des infrastructures en zone de conflit ?

La restauration de la connectivité exige le maintien d’une flotte navale de maintenance souveraine et la constitution de stocks modulaires d’urgence. Cependant, dans des zones hautement militarisées et minées comme le détroit d’Ormuz, l’accès demeure logistiquement impossible pour les navires civils, imposant le financement international de nouveaux corridors de contournement maritimes.

Pour approfondir le sujet

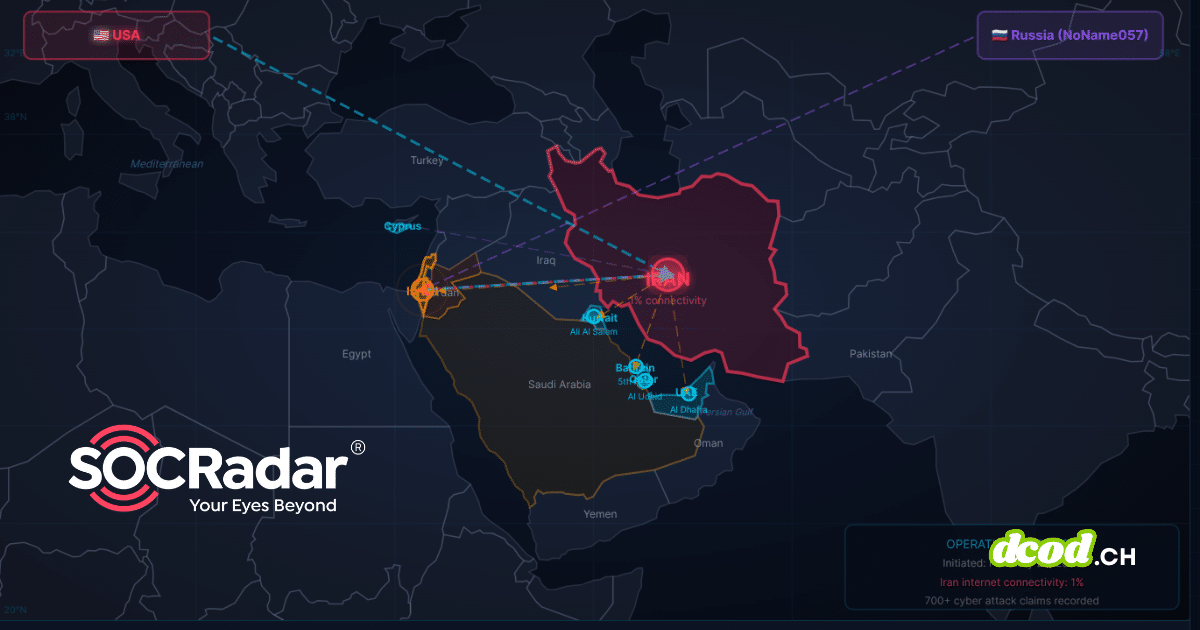

Iran-Israël : SOCRadar cartographie la cyberguerre en temps réel

Découvrez le dashboard de SOCRadar qui suit en temps réel la cyberguerre Iran-Israël et analyse les menaces pesant sur les infrastructures critiques mondiales. Lire la suite

Actualités liées

Cybersécurité : les 8 actualités majeures du 12 avril 2026

L'essentiel de la semaine : la sélection des 8 faits marquants qu'il ne fallait pas manquer pour la semaine du 12 avr 2026. Lire la suite

La Chine dévoile une arme stratégique inquiétante pour sectionner les câbles sous-marins | RTS

La Chine a testé le 11 avril un nouvel outil capable de couper des câbles sous-marins à 3500 mètres de profondeur, dans un contexte de tensions croissantes autour des infrastructures critiques. Lire la suite

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.