brève actu

25 Septembre 2025 – La Conférence nationale sur la cybersécurité 2025 a exploré l’équilibre entre réglementation et responsabilité individuelle pour renforcer la cyberrésilience en Suisse.

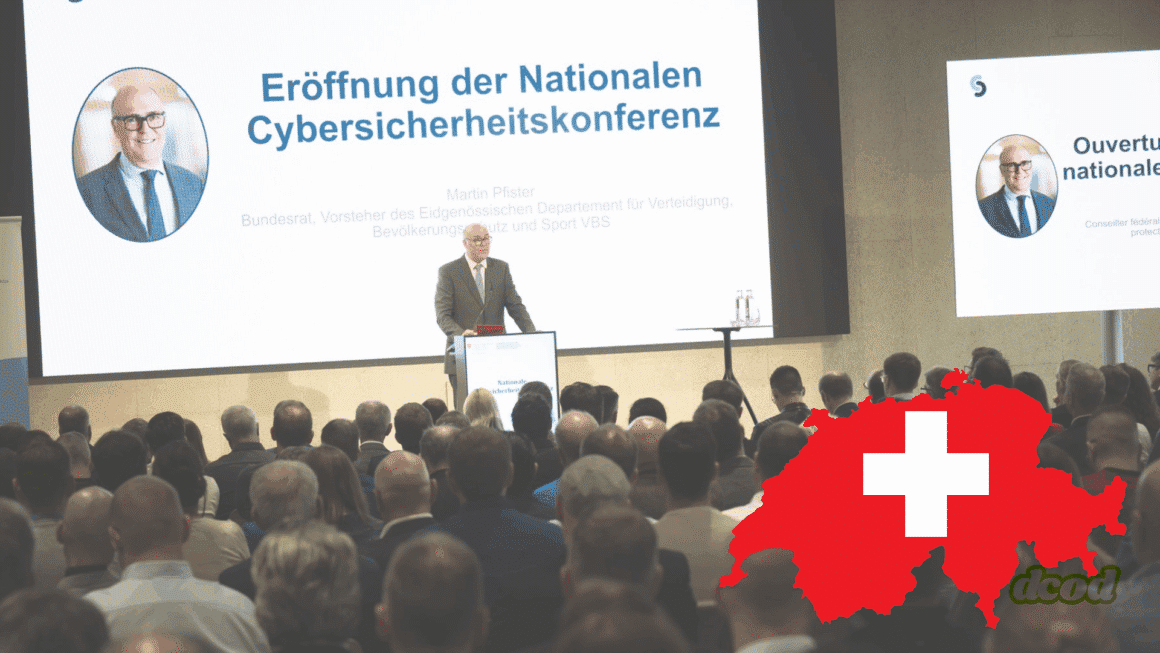

La Conférence nationale sur la cybersécurité 2025, qui s’est tenue à Berne ce 25 septembre 2025, a réuni près de 250 participants issus de divers secteurs tels que la politique, l’administration, l’économie et la recherche, pour discuter de la cyberrésilience.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Le thème central, « Cyberrésilience : réglementation ou responsabilité individuelle ? », soulève des questions cruciales sur la manière de renforcer la sécurité numérique en Suisse. Le conseiller fédéral Martin Pfister a souligné l’importance d’une approche équilibrée, où réglementation et responsabilité individuelle se complètent. Cette conférence vise à définir une stratégie efficace pour protéger les infrastructures critiques face à l’augmentation des cyberattaques.

Cyberrésilience : Trouver l’équilibre entre réglementation et autonomie

Lors de la conférence, la discussion s’est concentrée sur la nécessité de combiner réglementation et responsabilité individuelle pour renforcer la cyberrésilience. En avril 2025, une nouvelle obligation d’annoncer les cyberattaques contre les infrastructures critiques a été introduite. Selon le site officiel de l’OFCS (NCSC), cette obligation a déjà permis de recueillir 150 annonces, démontrant ainsi l’importance de la réglementation dans la protection des infrastructures. Cependant, la responsabilité individuelle reste cruciale pour compléter ces mesures légales. Les intervenants ont souligné que sans une conscience individuelle accrue, la réglementation seule ne suffit pas à garantir une sécurité optimale. L’objectif est de créer un cadre où chacun, des entreprises aux particuliers, joue un rôle actif dans la protection contre les cybermenaces.

La conférence a également mis en avant l’importance de l’harmonisation internationale en matière de cybersécurité. Le professeur Dennis-Kenji Kipker a présenté les efforts de l’Union européenne avec le Cyber Resilience Act et la directive SRI 2, qui visent à standardiser les pratiques de cybersécurité à travers les frontières. Cette harmonisation est essentielle pour faire face à des menaces globales, car les cyberattaques ne respectent pas les frontières nationales. Les discussions ont également abordé comment les approches régionales, comme celles présentées par la conseillère d’État zougoise Laura Dittli, peuvent enrichir la Cyberstratégie nationale suisse. En combinant réglementation nationale et coopération internationale, la Suisse espère renforcer sa résilience face aux cybermenaces.

Les breakout sessions ont offert une plateforme pour échanger sur les bonnes pratiques et les nouvelles impulsions nécessaires pour la stratégie de cybersécurité. Ces sessions ont permis aux participants de partager leurs expériences et d’explorer des projets de réglementation à l’échelle nationale et internationale. La conférence s’est terminée par une analyse de la nouvelle obligation d’annoncer les cyberattaques, avec des discussions sur ses répercussions pratiques. Des experts ont débattu des premiers retours d’expérience et de l’impact de cette mesure sur la gestion des cyberincidents. Ces échanges constructifs visent à renforcer durablement la résilience numérique de la Suisse, en trouvant un équilibre entre réglementation et responsabilité individuelle.

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.