brève actu

Tinder combat désormais les escroqueries en ligne avec une vérification faciale obligatoire. Cette mesure vise à réduire les faux profils et les pertes financières.

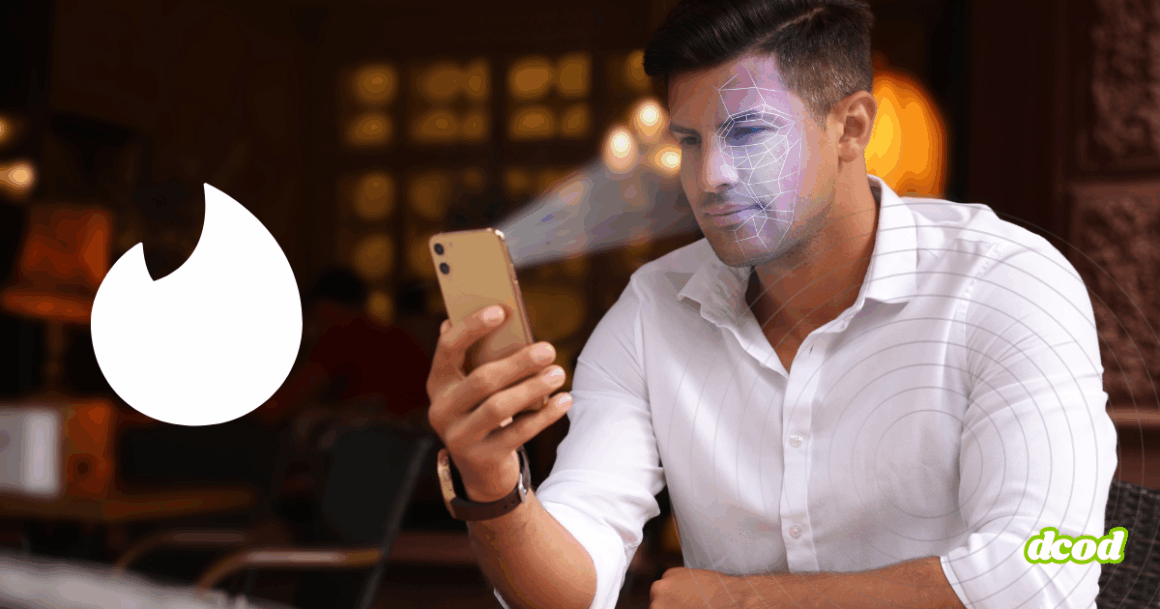

La prolifération des escroqueries en ligne, en particulier sur les plateformes de rencontres, a conduit Tinder à adopter une nouvelle stratégie de sécurité : la vérification faciale obligatoire. Cette décision intervient alors que les pertes financières liées aux arnaques amoureuses atteignent des sommets jamais atteints. En effet, des milliards de dollars auraient été perdus au cours de la dernière décennie en raison de ces fraudes. En réponse à cette menace croissante, Tinder a décidé de mettre en œuvre une technologie de reconnaissance faciale pour vérifier l’authenticité des nouveaux membres. Cette initiative vise à réduire le nombre de faux profils qui infestent la plateforme, rendant ainsi l’expérience utilisateur plus sûre et plus authentique.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Une nouvelle ère de sécurité sur les plateformes de rencontres

Le système de vérification faciale de Tinder, connu sous le nom de Face Check, est conçu pour comparer les visages des nouveaux utilisateurs avec ceux des profils existants. Selon Wired, cette mesure vise à détecter et éliminer les profils suspects avant même qu’ils ne puissent interagir avec d’autres membres. En utilisant des algorithmes avancés de reconnaissance faciale, Tinder espère non seulement réduire le nombre de faux comptes, mais aussi dissuader les escrocs d’utiliser la plateforme pour leurs activités malveillantes. Cette technologie, bien que controversée en raison des préoccupations liées à la vie privée, est considérée comme une étape nécessaire pour protéger les utilisateurs des arnaques souvent complexes et sophistiquées orchestrées par des réseaux criminels.

L’impact de cette mesure sur les utilisateurs de Tinder pourrait être significatif. Non seulement elle pourrait améliorer la sécurité générale de la plateforme, mais elle pourrait également renforcer la confiance des utilisateurs envers le service. Les escroqueries amoureuses, qui consistent souvent à manipuler émotionnellement les victimes pour leur soutirer de l’argent, sont devenues un problème majeur sur les sites de rencontres en ligne. En intégrant la vérification faciale, Tinder espère donc non seulement réduire ces incidents, mais aussi établir un nouveau standard de sécurité pour l’industrie. Bien que cette solution ne soit pas infaillible, elle souhaite être un pas en avant vers une meilleure protection des utilisateurs contre les menaces numériques.

La mise en place de Face Check par Tinder s’inscrit dans une tendance plus large où les plateformes en ligne cherchent à renforcer leurs mesures de sécurité pour protéger leurs utilisateurs. Dans un monde où les cyberattaques et les escroqueries en ligne sont de plus en plus fréquentes, l’adoption de technologies avancées de vérification d’identité devient essentielle. Cette initiative pourrait également inspirer d’autres services de rencontres à adopter des mesures similaires pour lutter contre les escroqueries. Alors que les discussions sur la protection de la vie privée continuent, il est clair que l’équilibre entre sécurité et confidentialité sera un enjeu crucial pour l’avenir des plateformes numériques.

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.