TL;DR : L’essentiel

- En 2025, les volumes illicites ont atteint 154 milliards de dollars, une explosion historique portée par les entités sous sanctions internationales dont l’activité a bondi de 694 % en un an.

- La Russie a institutionnalisé l’évasion des sanctions via son token A7A5 adossé au rouble, qui a permis de faire transiter plus de 93 milliards de dollars en moins de douze mois.

- La Corée du Nord réalise son année la plus lucrative avec 2 milliards de dollars volés, dont 1,5 milliard lors du seul piratage de Bybit, un record absolu dans l’histoire des actifs numériques.

- L’Iran et ses réseaux affiliés (Hezbollah, Hamas) intensifient l’usage de la blockchain pour le financement du terrorisme et le commerce de pétrole, mobilisant plus de 2 milliards de dollars malgré la pression militaire.

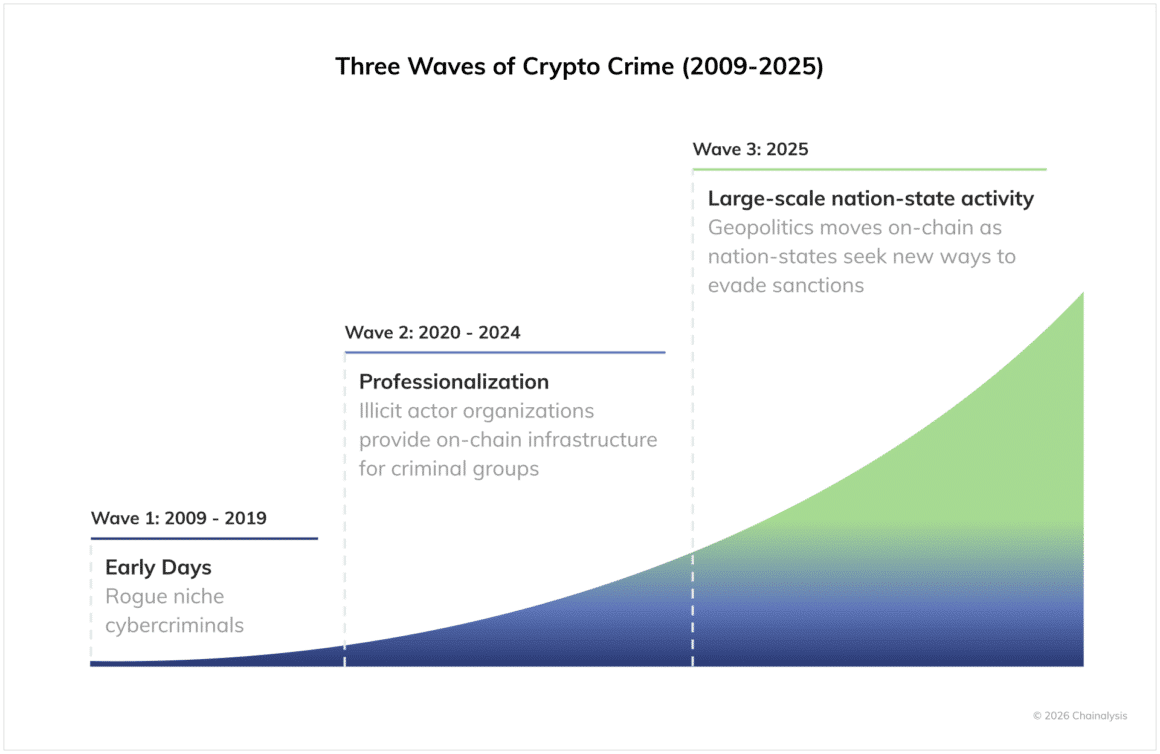

Selon l’analyse de Chainalysis, l’année 2025 marque un tournant géopolitique majeur : la crypto-monnaie est devenue une arme de souveraineté pour les « États parias ». Loin de l’image du hacker solitaire, nous assistons aujourd’hui à la professionnalisation d’infrastructures étatiques capables de drainer des milliards pour soutenir des économies sous embargo.

Les données de Chainalysis révèlent une mutation profonde : ces nations ne se contentent plus d’exploiter des failles, elles bâtissent leurs propres écosystèmes financiers parallèles. Cette évolution témoigne d’une intégration verticale de la cybercriminalité au cœur des stratégies nationales, où le vol et le blanchiment ne sont plus des activités marginales mais des lignes budgétaires essentielles à la survie de régimes isolés.

La Russie industrialise le contournement des sanctions

Moscou a dépassé le stade de l’expérimentation pour déployer une véritable infrastructure financière de guerre. Après avoir légiféré en 2024 pour encadrer l’usage des cryptos dans le commerce extérieur, la Russie a lancé en février 2025 le jeton A7A5. Ce mécanisme n’est pas anecdotique : il a drainé des volumes colossaux (93,3 milliards de dollars), prouvant la capacité de l’État russe à créer un circuit monétaire alternatif.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Ce système, adossé au rouble, permet d’effectuer des transactions internationales massives en échappant aux restrictions financières mondiales. L’ampleur de ces flux démontre que la blockchain est désormais utilisée comme un outil de résilience économique, transformant la finance décentralisée en un instrument de politique étrangère.

La Corée du Nord : le piratage comme rente d’État

Pour Pyongyang, le hacking est devenu une industrie nationale vitale, une source de devises indispensable face à l’isolement international. L’année 2025 a été la plus destructrice jamais enregistrée, marquée par une sophistication technique accrue des groupes liés à la République populaire démocratique de Corée (RPDC).

Le pillage de la plateforme Bybit (1,5 milliard de dollars) démontre que ces pirates peuvent désormais ébranler les géants du secteur grâce à des méthodes d’intrusion avancées. Ces fonds volés ne sont pas thésaurisés mais activement blanchis via des infrastructures dédiées pour être convertis et financer directement les objectifs du régime.

L’Iran et l’axe de la résistance numérique

Téhéran et ses alliés (Houthis, Hezbollah, Hamas) ont également intégré la blockchain à leur stratégie de survie. Les réseaux iraniens utilisent les actifs numériques pour contourner l’embargo pétrolier et acquérir des produits de base et des armes, cumulant plus de 2 milliards de dollars de flux identifiés.

Même les organisations terroristes affiliées, bien que sous pression militaire, maintiennent leurs capacités de financement grâce à ces canaux décentralisés. Elles s’appuient souvent sur des réseaux de blanchiment tiers, notamment chinois (CMLNs = Chinese money laundering networks), pour opacifier l’origine des fonds, illustrant la complexité croissante des alliances dans cette nouvelle économie souterraine.

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.