TL;DR : L’essentiel

- Une chercheuse universitaire a perturbé une réunion professorale en portant une robe imprimée aux couleurs vives affichant les mots de passe les plus piratés.

- Des lignes de vêtements antagonistes intègrent désormais de fausses plaques d’immatriculation sur le tissu pour polluer les lecteurs automatiques (LAPI) et injecter du bruit numérique incohérent dans les bases de données de surveillance routière.

- Certains accessoires optiques, comme des lunettes aux teintes vertes et aux formes cyberpunk, utilisent des matériaux spécifiques pour bloquer les longueurs d’onde infrarouges utilisées par les systèmes de reconnaissance faciale des smartphones récents.

- Malgré la sophistication des algorithmes classant les visages en catégories biométriques, un simple masque chirurgical ou un large rebord de chapeau reste souvent plus efficace pour faire chuter le score de correspondance qu’un gadget technologique onéreux.

Depuis l’explosion de l’industrie biométrique post-11 septembre, la surveillance est passée d’une préoccupation de niche à une réalité omniprésente où chaque mouvement est potentiellement numérisé. Les forces de l’ordre utilisent des outils capables d’identifier un individu via une simple photo de smartphone, tandis que les caméras de trafic scrutent les passants. Face à cette asymétrie de pouvoir, une contre-culture du design émerge pour tenter de redonner à l’individu le pouvoir de se révéler sélectivement. Il ne s’agit plus seulement de se cacher, mais de comprendre la vision machine pour mieux la déjouer, parfois avec une créativité déconcertante.

Camouflage par saturation : polluer la donnée visuelle

L’une des stratégies les plus subversives ne consiste pas à disparaître, mais à surcharger les capteurs d’informations parasites. C’est dans cet esprit qu’une chercheuse a conçu une tenue singulière : après avoir généré un nuage de mots via un logiciel d’illustration, elle a fait imprimer sur du tissu polyester performant les chaînes de caractères issues d’une fuite massive de données. Comme l’explique ce blog spécialisé, cette démarche vise à rendre tangible l’invisible sécurité informatique, transformant le corps en un support de données critiques.

Cette logique de « pollution » des bases de données s’étend aux infrastructures urbaines. Une créatrice de mode a ainsi développé des textiles couverts de motifs imitant des plaques d’immatriculation. L’objectif est purement fonctionnel : forcer les lecteurs automatiques à enregistrer des centaines de fausses occurrences, rendant l’exploitation des données de géolocalisation beaucoup plus laborieuse et coûteuse pour les autorités. C’est une forme de protestation technique qui utilise le vêtement comme un bouclier actif contre le profilage automatisé.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Leurre infrarouge : aveugler l’œil de la machine

Au-delà des motifs imprimés, la réponse technique s’oriente vers le spectre invisible à l’œil nu. Les caméras de surveillance fonctionnant souvent dans l’obscurité grâce à l’infrarouge (IR), des ingénieurs ont mis au point des vêtements équipés de LED haute puissance. Comme le détaille le site de Mac Pierce, ces dispositifs intégrés à des sweats à capuche projettent une lumière aveuglante pour le capteur, transformant le visage du porteur en une tache blanche sur-exposée à l’écran, sans pour autant attirer l’attention des passants dans le spectre visible.

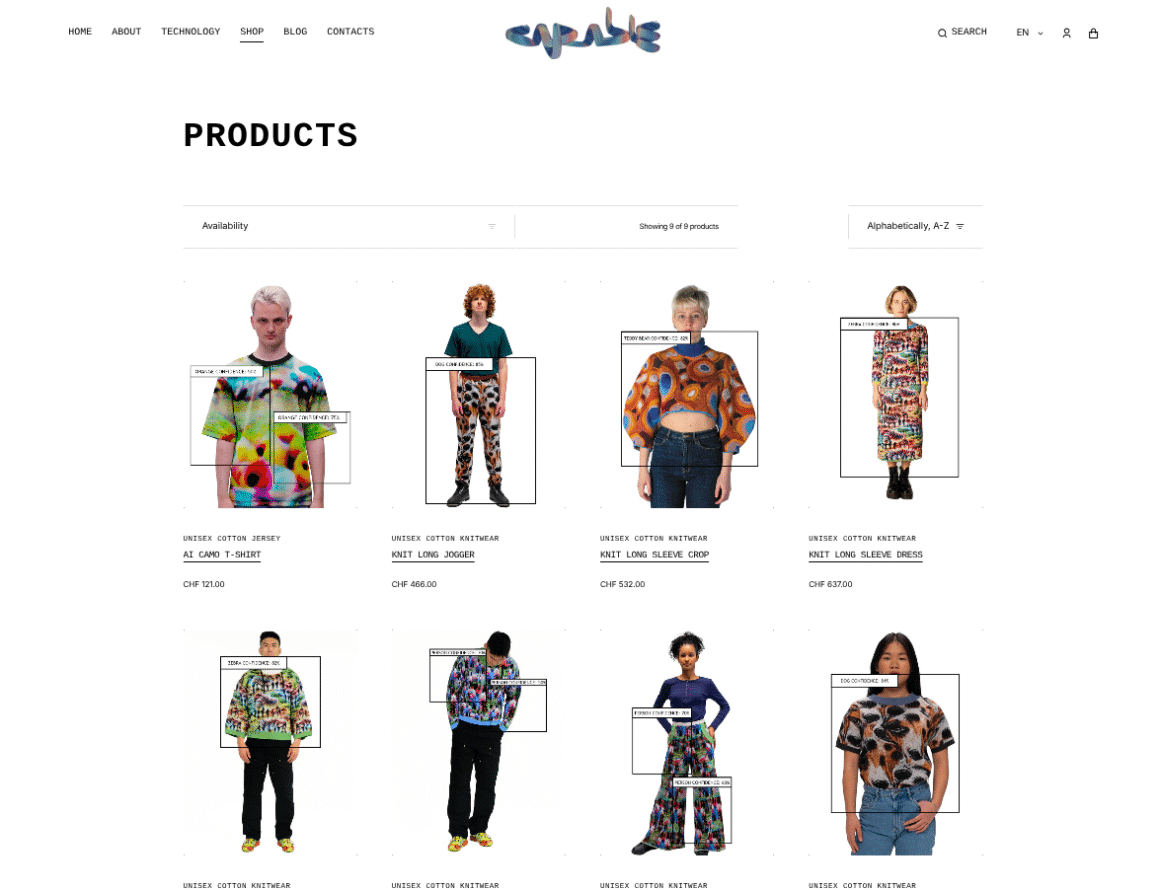

Cependant, cette course à “l’armement technologique” a ses limites. Les lunettes bloquant l’infrarouge, qui ressemblent parfois à des accessoires sortis du film Matrix, ou les vêtements à LED dépendent fortement des spécifications techniques de la caméra adverse (filtres IR-cut, exposition HDR). De plus, certaines marques promettant une protection contre la reconnaissance faciale via des motifs complexes, comme celles analysées par Capable Design, se heurtent à l’obsolescence rapide : un motif efficace hier peut devenir inutile dès que l’algorithme de détection est mis à jour ou que l’angle de vue change.

L’efficacité du « Low-Tech » face aux algorithmes

Paradoxalement, la sophistication extrême des systèmes de surveillance les rend vulnérables à des solutions rudimentaires. Les théories biométriques classent les individus en catégories animales (moutons faciles à reconnaître, chèvres difficiles, loups imitateurs), mais ces systèmes peinent souvent face à des obstacles physiques simples. Selon une enquête approfondie de 404 Media, le moyen le plus sûr de faire chuter son score de correspondance biométrique reste le port d’un masque sanitaire, de lunettes de soleil larges ou d’un couvre-chef.

Les maquillages géométriques type « CV Dazzle », autrefois populaires pour tromper les algorithmes de 2010, sont aujourd’hui obsolètes et relèvent davantage de l’esthétique que de l’opérationnel. La réalité du terrain montre qu’il existe une relation quasi linéaire entre la surface du visage dissimulée et l’échec de l’identification. Si les gadgets anti-surveillance deviennent un marché lucratif pour ceux qui ont les moyens de s’offrir des lunettes spéciales ou un hoodie à 600 dollars, la protection de la vie privée dans l’espace public redevient, in fine, une question d’obstruction physique basique plutôt que de hacking vestimentaire.

En définitive, si le design anti-surveillance permet une prise de conscience politique nécessaire sur l’étendue du traçage numérique, il ne garantit pas une invisibilité totale. La technologie de reconnaissance faciale évolue plus vite que la mode, transformant cette lutte en un jeu du chat et de la souris où le masque en tissu reste, ironiquement, l’outil le plus résilient face à l’intelligence artificielle.

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.