TL;DR : L’essentiel

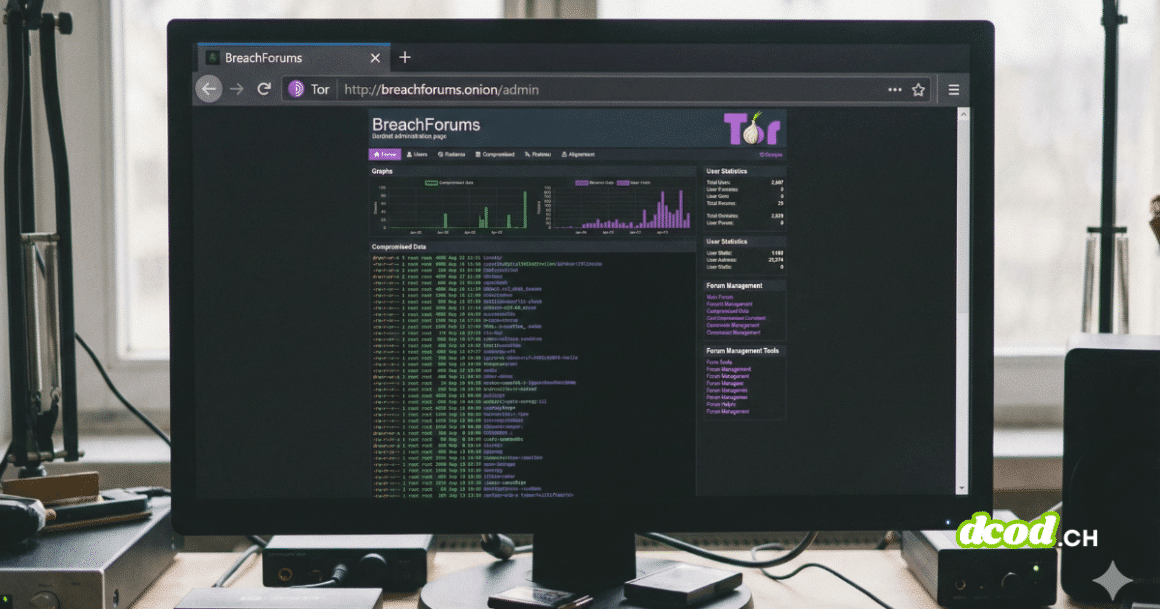

- Le 9 janvier 2026, une base de données contenant 324 000 identités de cybercriminels de BreachForums a été rendue publique. Ce fichier offre aux autorités mondiales des moyens techniques inédits pour désanonymiser et traquer ces utilisateurs.

- L’archive authentifiée contient des emails en clair, pseudos et adresses IP. Ces métadonnées critiques permettent aux experts en sécurité de corréler les activités virtuelles avec des identités réelles, brisant l’anonymat de milliers de membres à travers le globe.

- Le leaker « James » justifie cette fuite dans un manifeste théâtral par une vendetta personnelle. Se posant en mentor déçu, il affirme avoir livré ses « enfants spirituels » pour protéger les intérêts de la France contre leurs attaques.

- L’administrateur du forum a reconnu une négligence fatale d’août 2025 : lors d’une restauration, la table des utilisateurs et clés PGP a été laissée dans un dossier non sécurisé, permettant son exfiltration immédiate avant la fermeture du site.

C’est le scénario que redoutaient tous les acteurs du Dark Web : l’arroseur se retrouve arrosé. Depuis le début du mois de janvier 2026, la communauté des pirates informatiques de breachForums est en ébullition suite à la compromission de ses propres données. L’infrastructure qui servait de plaque tournante pour le recel de données volées et l’échange d’outils de piratage a vu ses entrailles numériques déversées sur la place publique, inversant soudainement le rapport de force entre les criminels et les forces de l’ordre.

L’anonymat compromis : Quand les prédateurs deviennent proies

L’ampleur de cette fuite est importante pour BreachForums. Ce sont des années d’activités dissimulées qui remontent à la surface, exposant une population active principalement aux États-Unis, en Europe, mais aussi au Moyen-Orient et en Afrique du Nord. Selon l’analyse détaillée par Bitdefender, cette situation relève d’un karma implacable : les pirates, habitués à terroriser les entreprises et les particuliers, se réveillent aujourd’hui avec la certitude que leur couverture est compromise.

Les données exfiltrées de BreachForums ne sont pas de simples statistiques. Elles contiennent des éléments techniques précis comme des mots de passe hachés et des clés PGP, des preuves irréfutables pour les enquêteurs. L’ironie est totale pour ces milliers d’utilisateurs qui échangeaient des bases de données volées et qui voient désormais leurs propres identifiants numériques offerts au téléchargement sur un site portant le nom du célèbre groupe d’extorsion ShinyHunters.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Vendetta interne : Le manifeste qui dévore ses enfants

Au-delà de la donnée brute, cette affaire révèle une fracture idéologique au sein de BreachForums. L’auteur de la fuite, opérant sous le pseudonyme de « James », ne s’est pas contenté de diffuser le fichier ; il a publié un texte où il affirme avoir agi par déception envers ses anciens protégés. Comme le rapporte Dark Reading, l’individu explique de manière théâtrale qu’il était temps de « dévorer ses enfants » et de livrer leurs identités aux « Seigneurs de la Destruction ».

La motivation de cette trahison chez BreachForums semble profondément ancrée dans une forme de patriotisme inattendu. Le leaker justifie son action par les attaques menées par certains membres du forum contre des cibles françaises. En évoquant la France comme la « fille de l’Église », il déclare avoir décidé de sceller le destin de ces jeunes pirates lorsque ceux-ci se sont retournés contre la nation française. Cette purge interne a permis d’identifier spécifiquement plusieurs ressortissants français impliqués dans l’administration de ces réseaux illicites.

Négligence fatale : Une erreur de sauvegarde à l’origine du chaos

Si la motivation était idéologique, la méthode, elle, a profité d’une bévue technique grossière chez BreachForums. L’actuel administrateur du forum a dû sortir de son silence pour présenter des excuses publiques et confirmer l’origine de la faille. D’après les informations relayées par The Register, la fuite provient d’une erreur de manipulation datant d’août 2025. Lors d’une tentative de restauration du site après une saisie de domaine, la table complète des utilisateurs a été stockée dans un dossier non sécurisé.

L’administrateur précise que ce dossier est resté vulnérable pendant une très courte fenêtre de temps, mais cela a suffi pour qu’il soit téléchargé une unique fois. Cette négligence transforme une simple opération de maintenance en catastrophe judiciaire pour les membres. Désormais, des détails qui dormaient dans une sauvegarde oubliée permettent de croiser les profils et de remonter jusqu’aux identités physiques, bien au-delà des simples pseudos utilisés sur la plateforme.

Cette affaire démontre qu’aucune forteresse numérique n’est imprenable, surtout lorsque la menace vient de l’intérieur. Alors que les forces de l’ordre accumulent ces nouvelles preuves, l’ère de l’impunité pour les utilisateurs de ces plateformes semble révolue.

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.