TL;DR : L’essentiel

- Un développeur indépendant a publié VisionClaw, un projet open-source reliant les lunettes connectées Ray-Ban Meta à l’agent OpenClaw. Ce système permet de transformer les capacités visuelles de l’appareil en commandes concrètes.

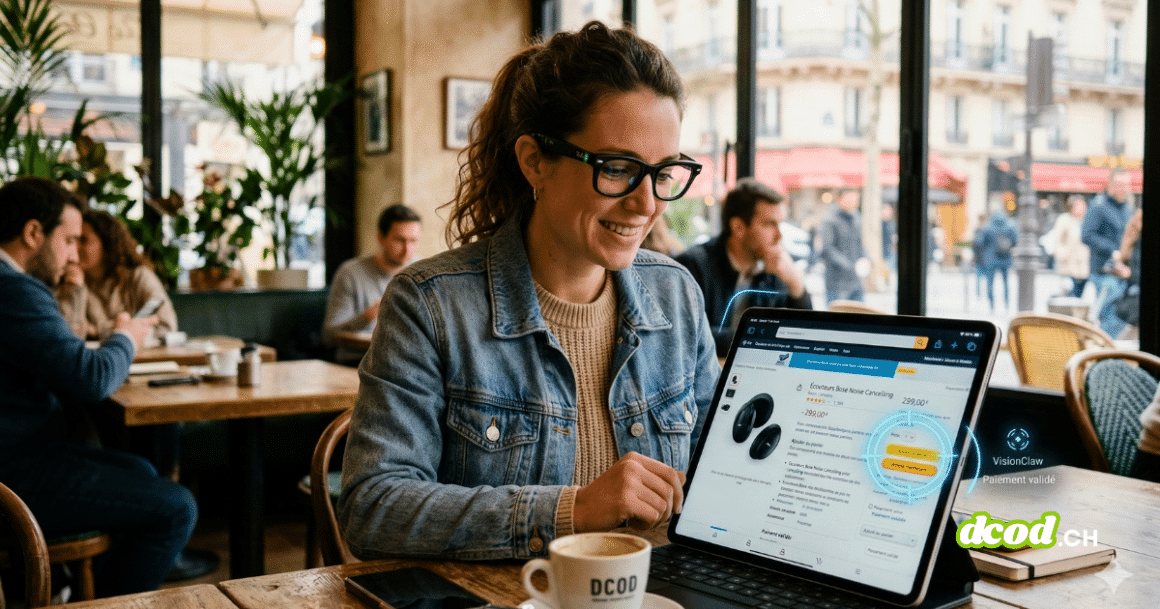

- L’outil exploite Gemini Live pour la vision par ordinateur. Cette couche logicielle identifie les objets et déclenche automatiquement des achats sur la plateforme Amazon par une simple et unique fixation visuelle.

- Contrairement aux modèles de langage classiques, l’agent agit comme une interface de messagerie complexe. Il peut gérer des listes de courses, envoyer des courriels ou piloter 56 outils domotiques différents selon les besoins identifiés.

- L’installation requiert un iPhone et un kit de développement spécifique. L’utilisation comporte des risques techniques majeurs liés au partage de clés API et d’identifiants personnels avec des logiciels tiers non certifiés.

L’évolution des dispositifs portables intelligents franchit une nouvelle étape avec l’émergence de solutions tierces cherchant à briser les écosystèmes fermés. Si les lunettes Ray-Ban Meta proposent nativement des fonctions de capture et d’assistance vocale, leur architecture logicielle limite l’interaction avec des services externes non validés par le constructeur. Le détournement technique opéré par VisionClaw vise à transformer ces capteurs passifs en véritables agents actifs capables d’interagir avec le monde physique et numérique sans aucune intervention manuelle sur un écran. Cette tendance souligne une volonté d’autonomie accrue de l’intelligence artificielle embarquée.

VisionClaw et Gemini Live convertissent le regard en commande

L’innovation majeure de ce projet réside dans sa capacité à lier la perception visuelle à l’exécution de tâches commerciales instantanées. En utilisant Gemini Live pour le traitement de la vidéo et de la voix en temps réel, le système VisionClaw dote l’intelligence artificielle d’une vision et d’une audition permanentes. Concrètement, un utilisateur peut initier une transaction sur Amazon simplement en regardant un produit spécifique. Le flux vidéo capturé par les caméras situées sur les branches de la monture est analysé par l’IA, identifiant l’article avant que la requête ne soit transmise à la couche agentique pour finalisation.

Comme le rapporte Road to VR, cette interaction de VisionClaw dépasse les simples commandes vocales habituelles. Le processus technique assure une transition fluide entre la reconnaissance visuelle et l’action. Lorsque le porteur souhaite interagir avec un service non intégré nativement par Meta, comme l’envoi d’un message sécurisé sur Signal ou Telegram, Gemini Live passe le relais à l’agent OpenClaw. Ce dernier exécute alors la demande en arrière-plan, simulant une gestion multitâche inédite sur ce type de matériel grand public, transformant une simple observation en une série d’actions logistiques.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

OpenClaw orchestre les services tiers sans interface tactile

La structure logicielle de VisionClaw ne repose pas sur un modèle de langage unique mais sur une couche intermédiaire sophistiquée nommée OpenClaw. Également connu sous le nom de ClawdBot, cet agent fonctionne comme un orchestrateur de services. Il ne se contente pas de répondre à des questions théoriques ; il manipule des données réelles pour le compte de l’utilisateur. Cette architecture permet l’intégration de 56 outils variés, allant de la gestion de calendriers professionnels au contrôle d’appareils domestiques intelligents. Cette polyvalence transforme les lunettes en une télécommande universelle activée par la vision.

Pour parvenir à ce résultat, le système VisionClaw s’appuie sur une application développée en langage Swift pour iOS via Xcode. Le logiciel utilise spécifiquement le Wearables Device Access Toolkit de Meta, un ensemble d’outils de développement permettant de forcer la communication entre l’iPhone et les lunettes connectées. Cette méthode de connexion directe est indispensable pour que le flux de données circule entre les capteurs de la monture et l’agent autonome. Cette prouesse technique démontre qu’une infrastructure tierce peut se substituer aux services curatés par le fabricant pour offrir une utilité augmentée, bien que non supportée officiellement par la marque.

Pour approfondir le sujet

Ray-Ban Meta : la LED désactivée par des moddeurs (Enquête)

Filmer sans être vu ? Une enquête révèle un service payant qui désactive la LED des Ray-Ban Meta. Le contournement de sécurité inquiète pour la vie privée. Lire la suite

Risques de sécurité liés à l’exposition des identifiants

L’extension des capacités des lunettes connectées via VisionClaw s’accompagne de vulnérabilités potentielles pour la sphère privée. L’exécution du projet sur un matériel personnel implique l’installation de codes sources dont la provenance n’est pas certifiée par les magasins d’applications officiels. Le fonctionnement de l’agent exige souvent la saisie d’identifiants sensibles, de mots de passe ou de clés API pour accéder aux comptes Amazon, de messagerie ou de domotique. Cette centralisation des accès au sein d’une couche logicielle tierce augmente considérablement la surface d’attaque en cas de faille dans le code ou de présence d’un composant malveillant.

La vigilance est d’autant plus nécessaire que les intégrations de compétences dans OpenClaw peuvent être rédigées par n’importe quel contributeur de la communauté open-source. Un utilisateur non averti pourrait ainsi exposer ses données de paiement ou ses communications privées à des acteurs malveillants par le biais d’un plugin corrompu. En l’absence de mécanisme de validation rigoureux propre aux boutiques d’applications classiques, la responsabilité de la sécurité repose entièrement sur le propriétaire du dispositif. La manipulation de ces outils nécessite donc une compréhension approfondie des mécanismes de transfert de données et une gestion prudente des permissions accordées.

L’émergence de VisionClaw préfigure un futur où les interfaces visuelles portables seront le point d’entrée unique de notre vie numérique. Si l’automatisation des tâches quotidiennes par le simple regard offre un gain d’efficacité indéniable, elle impose une réflexion sur la souveraineté des données et la sécurité des agents autonomes. La frontière entre assistance technologique et compromission de la sphère privée devient de plus en plus tenue à mesure que l’intelligence artificielle gagne en autonomie et en capacité d’action directe sur le monde physique.

Si cette innovation technologique impressionne, elle pourrait s’avérer redoutable pour les personnes sujettes à la fièvre acheteuse feraient bien de s’en méfier, tant la tentation devient désormais indissociable du simple regard.

Pour approfondir le sujet

J'ai installé OpenClaw dans mes lunettes Ray-Ban Meta. Voici comment. — Suganthan

Comment VisionClaw connecte les lunettes intelligentes Meta Ray Ban à Google Gemini et OpenClaw pour des actions vocales, visuelles et automatisées en temps réel. Lire la suite

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.