TL;DR : L’essentiel

- Des chercheurs en cybersécurité ont découvert près de 3000 identifiants Google publics, autrefois inoffensifs, qui permettent désormais un accès total et non sécurisé à l’intelligence artificielle Gemini.

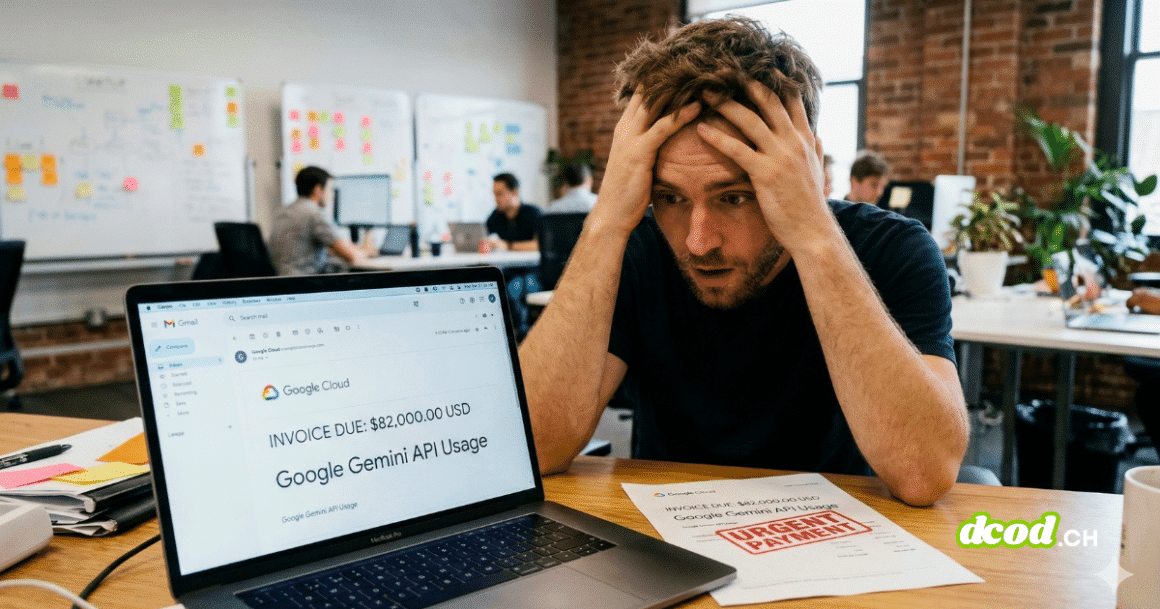

- Une jeune startup mexicaine a reçu une facture de plus de 82000 dollars en deux jours suite à l’exploitation de ses clés pour générer des contenus artificiels coûteux.

- L’anomalie découle du format unique des clés Google débutant par AIza, utilisées historiquement pour afficher des cartes géographiques et soudainement dotées de privilèges très critiques.

- Face à cette faille, Google cloud recommande de vérifier immédiatement les configurations des projets et d’établir des plafonds financiers stricts pour bloquer les requêtes abusives.

L’intégration rapide de l’intelligence artificielle au sein des services Google provoque des failles architecturales aux conséquences financières désastreuses. Historiquement, les développeurs intégraient des clés d’identification publiques pour des services comme Google Maps ou Firebase directement dans le code de leurs sites web. Toutefois, l’activation du modèle linguistique Gemini sur ces mêmes environnements cloud transforme automatiquement ces simples marqueurs inoffensifs en accès hautement privilégiés. Ce changement silencieux expose aujourd’hui les infrastructures à des compromissions de données et à des surfacturations massives.

Architecture AIza : Un format unique devenu une vulnérabilité

Le cœur du problème réside dans l’utilisation d’un format de clé unique par Google. Ces codes, systématiquement précédés du préfixe AIza, servaient de simples étiquettes publiques. Un développeur pouvait insérer ce texte dans une page web pour afficher une carte géographique. C’était un acte banal, comparable à laisser son nom sur une boîte aux lettres.

Cependant, la situation a basculé sans aucun avertissement. Selon les observations publiées par Korben, dès que la Generative Language API (l’interface technique de Gemini) est activée sur un compte, cette même clé accorde soudainement un accès direct aux fichiers privés de l’entreprise.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Les chercheurs de TruffleSecurity ont ainsi extrait près de 3000 clés valides depuis des archives internet publiques. Avec un simple outil permettant d’interroger un serveur, n’importe qui peut désormais exploiter l’intelligence artificielle d’une cible à ses frais. D’abord qualifiée de comportement normal par Google, cette anomalie a finalement été reconnue comme une faille majeure.

Facturation automatisée : L’impact financier d’une API compromise

L’exploitation de ces identifiants publics a des conséquences économiques immédiates. En s’emparant d’une clé non protégée, des attaquants peuvent générer un volume massif de requêtes vers des modèles très gourmands en ressources, tels que Gemini 3 Pro Image ou Gemini 3 Pro Text.

Les coûts exorbitants de ces opérations clandestines sont imputés directement au propriétaire légitime du projet. Comme le souligne un l’hebdomadaire The Register, une jeune pousse mexicaine a vu sa consommation habituelle exploser de près de 46 000 % de manière inexpliquée.

En seulement quarante-huit heures, la facture a franchi la barre des 82 000 dollars. Face à cet incident, Google a d’abord invoqué la responsabilité de l’utilisateur pour la sécurité de ses accès, refusant d’annuler la dette. Cela illustre comment une architecture cloud pensée pour la facilité peut menacer la survie d’une entreprise.

Proton Pass

Gérez vos mots de passe et identités en toute simplicité. Chiffrement de bout en bout pour une sécurité maximale de vos accès.

Console Google Cloud : Audit de sécurité et protection financière

Afin de vérifier si vos projets sont actuellement exposés, une inspection minutieuse des paramètres de la Console Google Cloud est indispensable. Pour détecter une compromission passée, il faut analyser les rapports de facturation et les journaux d’activité dans Cloud Logging, en recherchant des pics d’utilisation de l’API Generative Language ne correspondant pas à vos propres tests internes.

Pour sécuriser durablement vos accès, les recommandations de Google préconisent de suivre scrupuleusement ces étapes de configuration :

- Appliquer des restrictions d’API

- Intention : Empêcher qu’une clé volée ne serve à accéder à d’autres services coûteux ou sensibles.

- Méthode : Dans l’onglet « Identifiants », modifiez votre clé et cochez « Restreindre la clé ». Sélectionnez uniquement les services indispensables (ex: Maps uniquement).

- Configurer des restrictions d’application

- Intention : Limiter l’utilisation de la clé à vos seuls sites web ou serveurs officiels.

- Méthode : Choisissez « Sites Web » ou « Adresses IP » dans les réglages de la clé et renseignez vos domaines. Une clé utilisée ailleurs sera alors rejetée.

- Paramétrer des alertes de facturation et des quotas

- Intention : Recevoir une notification immédiate et bloquer les services si la consommation dévie de la normale.

- Méthode : Dans « Facturation » > « Budgets et alertes », créez des seuils d’alerte (ex: à 50% et 90% du budget). Ajustez également les quotas journaliers dans « API et services » pour plafonner le nombre de requêtes Gemini.

- Migrer vers des comptes de service

- Intention : Supprimer totalement les clés API du code visible par le public pour les opérations critiques.

- Méthode : Créez une identité « Compte de service » qui communique de serveur à serveur, rendant toute interception impossible pour un acteur externe.

En complément de ces mesures techniques, la documentation de référence sur les bonnes pratiques de Google Cloud souligne qu’une clé API ne doit jamais être considérée comme un secret si elle est utilisée côté client. Les recommandations détaillées par le centre de recherche Malwarebytes insistent d’ailleurs sur la nécessité de supprimer ou de renouveler immédiatement toute clé ayant été exposée publiquement.

Questions fréquentes : Comprendre et prévenir l’exposition Gemini

Pourquoi ma clé Google Maps peut-elle donner accès à Gemini ?

Google utilise un format de clé unique (débutant par AIza) pour plusieurs services. Si vous activez l’interface Gemini sur un projet où des clés Maps sont déjà publiques dans votre code HTML, ces clés héritent automatiquement des droits d’accès à l’IA sans préavis.

Comment savoir si mon projet Google Cloud est vulnérable ?

Connectez-vous à votre console et vérifiez si la « Generative Language API » est activée. Si c’est le cas, examinez vos identifiants : toute clé sans restriction ou autorisant « Toutes les API » est une porte d’entrée potentielle pour un attaquant si elle est visible sur votre site.

Quels sont les risques financiers réels d’une clé API fuitée ?

L’utilisation abusive des modèles Gemini 3 Pro peut générer des factures massives en quelques heures. Une startup a récemment été facturée plus de 82000 dollars suite au vol d’une clé, car les quotas par défaut n’étaient pas plafonnés financièrement.

Comment bloquer définitivement l’accès public à l’IA de Google ?

La solution la plus sûre consiste à restreindre chaque clé API à un seul service (comme Google Maps uniquement) et à utiliser des comptes de service pour toute interaction avec Gemini. Ces identités logicielles fonctionnent en arrière-plan et ne sont jamais exposées aux utilisateurs finaux.

Pour approfondir le sujet

Projet de sécurité des API OWASP | Fondation OWASP

Le projet de sécurité des API se concentre sur les stratégies et les solutions permettant de comprendre et d'atténuer les vulnérabilités et les risques de sécurité spécifiques aux interfaces de programmation d'applications (API). Lire la suite

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.