TL;DR : L’essentiel

- Les futurs ordinateurs quantiques pourront briser les protections actuelles des données sensibles. Les systèmes biomédicaux sont les plus exposés par manque de puissance de calcul interne.

- La nouvelle puce ASIC multiplie par soixante l’efficacité énergétique des protocoles de sécurité. Elle s’adapte aux contraintes des stimulateurs cardiaques ou des capteurs de santé.

- Le composant intègre des défenses contre les attaques physiques et les variations de tension. Cette architecture logicielle et matérielle garantit la confidentialité des dossiers médicaux.

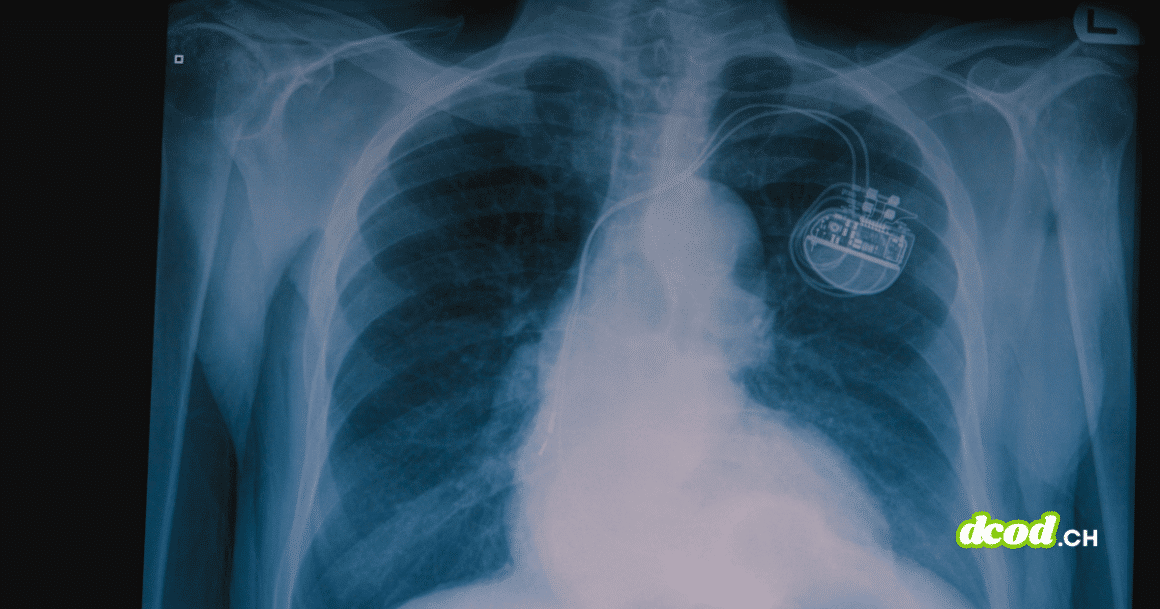

L’avènement de l’informatique quantique oblige les systèmes à adopter la cryptographie post-quantique pour rester inviolables. Selon le MIT, une nouvelle micro-puce permet désormais d’équiper les implants médicaux de cette barrière numérique. Ce circuit intégré propre à une application (ASIC, pour Application-Specific Integrated Circuit) est un composant électronique conçu exclusivement pour une mission unique. Contrairement à un processeur classique capable de tout faire, cette spécialisation matérielle rend l’équipement beaucoup plus sobre. Ce composant résout ainsi le problème de la consommation électrique massive liée aux algorithmes de nouvelle génération.

L’efficacité énergétique au service des implants vitaux

Les dispositifs comme les stimulateurs cardiaques ou les pompes à insuline disposent de ressources énergétiques très limitées. Les protocoles de cryptographie post-quantique (PQC) consomment habituellement cent à mille fois plus d’énergie que les standards actuels. La puce développée par l’équipe de recherche atteint une efficacité énergétique entre vingt et soixante fois supérieure aux techniques existantes.

Cette prouesse permet d’assurer une sécurité maximale sans épuiser prématurément les batteries des appareils implantés ou ingérables. Les chercheurs utilisent un circuit spécifique qui mutualise les ressources de calcul pour plusieurs schémas de sécurité. Cette architecture réduit l’encombrement du matériel tout en maintenant un niveau de défense élevé, anticipant les futures exigences des agences de normalisation.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Une protection contre les attaques physiques et les pannes

Le circuit intégré protège les données contre les attaques par canal auxiliaire. Cette méthode consiste pour les pirates à observer les variations de consommation électrique lors du traitement des informations. En analysant ces signaux, les attaquants pourraient déduire des clés secrètes ou des données comme un numéro de sécurité sociale. Le système ajoute donc une redondance calculée qui lisse la signature électrique du composant. Ce camouflage rend l’espionnage physique inopérant.

La puce embarque également un mécanisme de détection précoce des fautes pour stopper les opérations en cas de baisse de tension. Cette vigilance évite les échecs de procédure qui pourraient compromettre les identifiants de l’appareil. Les capteurs industriels et les étiquettes d’inventaire intelligentes pourront aussi bénéficier de cette technologie. Ces petits objets accèdent ainsi à une sécurité de pointe sans sacrifier leur autonomie énergétique.

Le déploiement de cette architecture facilite la transition vers les nouveaux standards de protection. Ces mesures préviennent les risques liés aux avancées du matériel quantique capables de casser les chiffrements traditionnels. Cette défense proactive sécurise les données de santé des patients face à l’évolution des menaces informatiques.

Questions fréquentes sur la sécurité quantique

Qu’est-ce que la cryptographie post-quantique ?

Il s’agit d’un ensemble d’algorithmes mathématiques conçus pour résister à la puissance de calcul des futurs ordinateurs quantiques. Ces nouvelles méthodes utilisent des problèmes logiques jugés insolubles, même pour les machines les plus avancées de demain.

Pourquoi les dispositifs médicaux sont-ils vulnérables aux attaques quantiques ?

Leur petite taille limite la capacité de leur batterie, créant un dilemme entre autonomie et protection. L’informatique quantique peut briser très rapidement les chiffrements actuels. Comme ces objets ne peuvent pas exécuter de lourds calculs de sécurité sans vider leur batterie, ils risquent de rester sans défense face à des pirates équipés de processeurs quantiques.

Comment la puce bloque-t-elle les piratages physiques ?

Elle met en place des contre-mesures matérielles qui ajoutent des calculs de redondance. Ce mécanisme uniformise la consommation d’énergie du composant. Sans variations de tension visibles, le pirate ne peut plus distinguer les impulsions électriques qui correspondent aux clés secrètes, rendant l’analyse du signal impossible.

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.