Faits marquants de la semaine

- Une chaîne de deux vulnérabilités de sévérité moyenne, impliquant un point de terminaison d’API email non sécurisé et des messages d’erreur révélant des jetons OAuth, permet un hameçonnage authentifié contournant les protections et un accès persistant à Microsoft 365.

- F5 publie une notification trimestrielle de sécurité corrigeant plusieurs failles dans son écosystème, dont trois vulnérabilités affectant BIG‑IP Advanced Web Application Firewall, classées à un score de 8,2 par le système CVSS v4, jugées à haut risque.

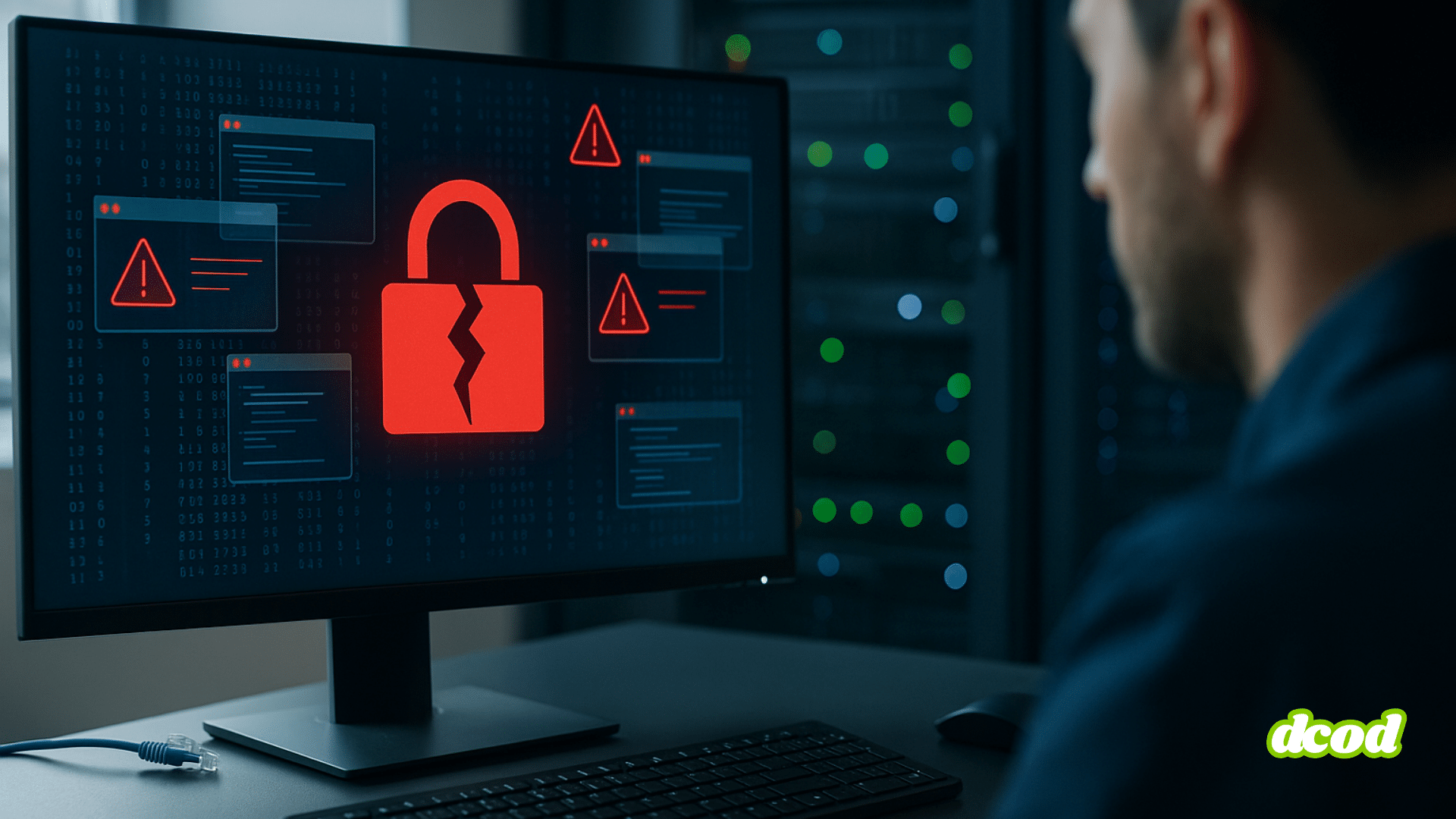

- Une directive de la Cybersecurity and Infrastructure Security Agency impose aux agences fédérales civiles américaines d’inventorier sous trois mois, puis de remplacer sous un an, les pare-feux et routeurs en fin de support, jugés « substantiellement et constamment » vulnérables.

- La Cybersecurity and Infrastructure Security Agency ajoute une vulnérabilité critique de type écriture arbitraire en mémoire dans VMware ESXi à son catalogue de failles déjà exploitées, un zéro‑day permettant une évasion de sandbox actuellement utilisé dans des opérations de rançongiciel.

La période met en lumière une pression continue sur les infrastructures clés, avec des vulnérabilités exploitables touchant à la fois les environnements cloud Microsoft 365, les plateformes de virtualisation VMware ESXi et les solutions F5, tandis que la Cybersecurity and Infrastructure Security Agency tente de réduire l’exposition structurelle en visant les équipements réseau en fin de support, devenus un vecteur d’attaque récurrent et difficile à maîtriser pour les organisations publiques.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

La sélection des 10 actualités à retenir cette semaine

Des vulnérabilités liées au phishing et aux jetons OAuth entraînent une violation totale des données de Microsoft 365.

Deux vulnérabilités de gravité moyenne, un point de terminaison d'API de messagerie non sécurisé et des messages d'erreur détaillés exposant des jetons OAuth, s'enchaînent pour permettre un phishing authentifié qui contourne tous les contrôles de sécurité de… Lire la suite

F5 publie des correctifs de sécurité urgents pour des vulnérabilités critiques dans BIG-IP et NGINX

F5 a publié son rapport trimestriel de sécurité, signalant de multiples failles de sécurité dans son écosystème de produits. Bien que F5 classe les principales vulnérabilités comme étant de gravité « moyenne » selon sa politique interne, le système… Lire la suite

La CISA demande aux agences de cesser d'utiliser des périphériques de périphérie non pris en charge.

Une directive de l'Agence de cybersécurité et de sécurité des infrastructures (CISA), publiée jeudi, ordonne aux agences fédérales de cesser d'utiliser des « périphériques de périphérie » tels que les pare-feu et les routeurs dont les fabricants ne prennent… Lire la suite

La CISA confirme l'exploitation d'une vulnérabilité zero-day de VMware ESXi lors d'opérations de ransomware.

L'Agence de cybersécurité et de sécurité des infrastructures (CISA) a officiellement ajouté une vulnérabilité critique affectant VMware ESXi à son catalogue des vulnérabilités exploitées connues (KEV). Référencée CVE-2025-22225, cette faille zero-day permet aux attaquants de contourner les… Lire la suite

Une faille de sécurité dans CentOS 9 permet une élévation de privilèges – Preuve de concept publiée

Une faille de sécurité critique a été identifiée dans CentOS 9, permettant à un utilisateur local d'obtenir les privilèges root. Cette vulnérabilité, qui provient d'une condition d'utilisation après libération (UAF) dans le sous-système réseau du noyau Linux,… Lire la suite

Des failles dans Google Looker permettent l'exécution de code à distance (RCE) inter-locataires et l'exfiltration de données.

Les attaquants auraient même pu utiliser un utilisateur Lookout vulnérable pour accéder aux environnements d'autres locataires GCP. Lire la suite

La CISA met en garde contre une faille d'exécution de code à distance (RCE) de SmarterMail utilisée dans des attaques de ransomware.

L’Agence américaine de cybersécurité et de sécurité des infrastructures (CISA) a émis un avertissement concernant la vulnérabilité CVE-2026-24423, une faille d’exécution de code à distance (RCE) non authentifiée dans SmarterMail, utilisée dans les attaques de type ransomware…. Lire la suite

La CISA ajoute une vulnérabilité d'exécution de code à distance (RCE) exploitée dans le service d'assistance Web de SolarWinds à son catalogue KEV.

L’Agence américaine de cybersécurité et de sécurité des infrastructures (CISA) a ajouté mardi une faille de sécurité critique affectant SolarWinds Web Help Desk (WHD) à son catalogue des vulnérabilités exploitées connues (KEV), signalant qu’elle est activement exploitée… Lire la suite

La faille critique n8n CVE-2026-25049 permet l'exécution de commandes système via des flux de travail malveillants.

Une nouvelle faille de sécurité critique a été découverte dans la plateforme d'automatisation des flux de travail n8n. Son exploitation pourrait permettre l'exécution de commandes système arbitraires. Cette faille, référencée CVE-2026-25049 (score CVSS : 9,4), résulte d'une assainissement… Lire la suite

APT28 exploite une faille de sécurité de Microsoft Office dans le cadre de l'opération Neusploit.

Le groupe APT28, lié à la Russie, est à l'origine de l'opération Neusploit, exploitant une vulnérabilité récemment découverte dans Microsoft Office lors d'attaques ciblées. Le groupe APT28, également connu sous les noms de UAC-0001, Fancy Bear, Pawn… Lire la suite

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.