Faits marquants de la semaine

- L’Italie a déjoué une série d’attaques russes visant ses ministères des Affaires étrangères, ses ambassades et les sites des Jeux olympiques d’hiver de Milan-Cortina, revendiquées en déni de service distribué par le groupe pro-russe Noname057.

- Un groupe de cyber-espionnage soutenu par un État asiatique, nommé TGR-STA-1030, a infiltré au moins 70 organisations gouvernementales et d’infrastructures critiques dans 37 pays en un an, tout en menant une reconnaissance active supplémentaire contre des infrastructures gouvernementales.

- L’infrastructure d’hébergement de l’éditeur open source Notepad++ a été compromise, permettant au groupe chinois Lotus Blossom de détourner le trafic de mise à jour pour livrer un implant inédit, Chrysalis, ciblant des victimes en Asie-Pacifique et en Amérique du Sud.

- Des chercheurs ont observé une attaque fulgurante dans le cloud où un intrus, aidé par l’automatisation et l’intelligence artificielle, a obtenu un accès administrateur complet à un environnement Amazon Web Services en huit minutes en exploitant de simples identifiants exposés.

Les incidents récents illustrent la poursuite des opérations étatiques et para-étatiques combinant vitesse, effets de masse et détournement d’infrastructures de confiance, qu’il s’agisse de campagnes de déni de service contre un événement olympique, d’intrusions discrètes dans 70 infrastructures critiques ou d’une compromission de chaîne d’approvisionnement visant directement les mises à jour logicielles des utilisateurs.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

La sélection des 14 actualités à retenir cette semaine

Le groupe pro-russe Noname057(16) a lancé des attaques DDoS contre les Jeux olympiques d'hiver de Milan-Cortina 2026.

L'Italie a déjoué des cyberattaques d'origine russe visant des bureaux du ministère des Affaires étrangères, des sites web et des hôtels liés aux Jeux olympiques d'hiver, a déclaré le ministre des Affaires étrangères, M. Tajani. L'Italie a… Lire la suite

Le groupe étatique asiatique TGR-STA-1030 enfreint 70 entités gouvernementales et d'infrastructures.

Un groupe de cyberespionnage, jusqu'alors inconnu et opérant depuis l'Asie, a pénétré les réseaux d'au moins 70 organisations gouvernementales et d'infrastructures critiques dans 37 pays au cours de l'année écoulée, selon les nouvelles conclusions de l'unité 42… Lire la suite

Une faille de sécurité dans l'hébergement de Notepad++ est attribuée au groupe de pirates informatiques Lotus Blossom, lié à la Chine.

Un groupe de pirates informatiques lié à la Chine et connu sous le nom de Lotus Blossom est soupçonné, avec un niveau de confiance moyen, d'être à l'origine de la récente compromission de l'infrastructure hébergeant Notepad++. Cette… Lire la suite

Des identifiants AWS exposés ont permis une intrusion dans le cloud assistée par l'IA en 8 minutes.

Des chercheurs ont récemment suivi une attaque cloud à grande vitesse au cours de laquelle un intrus a obtenu un accès administrateur complet en seulement huit minutes. Découvrez comment l'automatisation par IA et une simple erreur de… Lire la suite

Une alliance de pirates informatiques russes lance une cyberattaque de grande envergure visant le Danemark

Une alliance de pirates informatiques pro-russes se faisant appeler « Légion russe » a proféré des menaces directes contre le Danemark, mettant en garde contre des cyberattaques de grande ampleur liées au soutien militaire que le pays prévoit d'apporter… Lire la suite

LockBit 5.0 révèle des menaces multiplateformes pour les systèmes Windows, Linux et ESXi

Le fonctionnement interne de LockBit 5.0, une variante sophistiquée de ransomware ciblant simultanément les systèmes Windows, Linux et VMware ESXi. Cette dernière version représente une évolution significative dans le paysage des cybermenaces, démontrant comment les opérateurs de… Lire la suite

Des pirates informatiques russes exploitent une faille de sécurité de Microsoft Office en seulement 3 jours.

Les attaques d'APT28 s'appuient sur des documents au format RTF (Rich Text Format) de Microsoft spécialement conçus pour déclencher une chaîne d'infection en plusieurs étapes afin de diffuser des charges utiles malveillantes. Lire la suite

Des attaquants utilisent des économiseurs d'écran Windows pour déployer des logiciels malveillants et des outils RMM.

En exploitant le type de fichier inhabituel .scr, les attaquants tirent parti de « fichiers exécutables qui ne reçoivent pas toujours les contrôles au niveau de l'exécutable », a noté un chercheur. Lire la suite

L'université italienne La Sapienza privée d'accès à Internet suite à une cyberattaque

L'université « La Sapienza » de Rome a été la cible d'une cyberattaque qui a affecté ses systèmes informatiques et provoqué d'importantes perturbations opérationnelles au sein de l'établissement. […] Lire la suite

L'opérateur roumain d'oléoducs Conpet révèle une cyberattaque

Conpet, l'opérateur national roumain des oléoducs, a révélé qu'une cyberattaque avait perturbé ses systèmes informatiques et mis hors service le site web de l'entreprise mardi. […] Lire la suite

Amaranth-Dragon, lié à la Chine, exploite une faille de WinRAR dans des campagnes d'espionnage

Des acteurs malveillants affiliés à la Chine sont responsables d'une nouvelle série de campagnes de cyberespionnage ciblant des agences gouvernementales et des forces de l'ordre en Asie du Sud-Est tout au long de l'année 2025. Check Point… Lire la suite

Les pirates informatiques d'Infosys reprennent leurs opérations avec de nouveaux serveurs C2 après la fin de la coupure d'Internet en Iran.

Le groupe terroriste iranien insaisissable connu sous le nom d'Infy (alias Prince de Perse) a fait évoluer ses tactiques afin de dissimuler ses activités, tout en mettant en place une nouvelle infrastructure de commandement et de contrôle… Lire la suite

Des pirates informatiques exploitent des instances MongoDB non sécurisées pour effacer des données et exiger une rançon.

Plus de 1 400 serveurs MongoDB vulnérables ont été piratés et leurs données effacées par des hackers, qui ont laissé des demandes de rançon après avoir exploité des failles ou l'absence de contrôles d'accès. La société de cybersécurité… Lire la suite

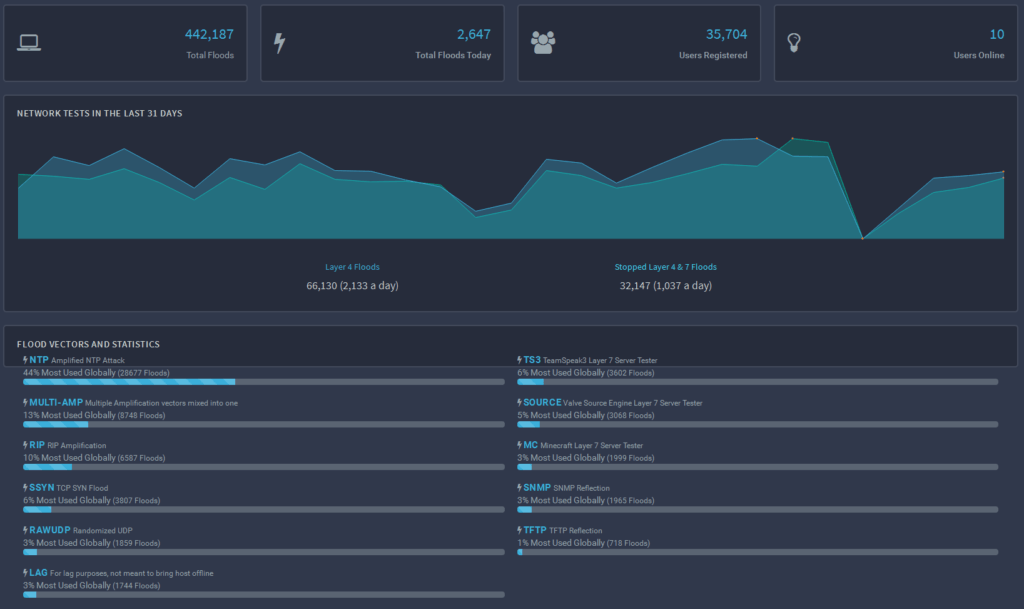

Une attaque DDoS record de 31,4 Tbps a frappé en novembre 2025, stoppée par Cloudflare.

Le botnet AISURU/Kimwolf a perpétré une attaque DDoS record de 31,4 Tbps pendant 35 secondes en novembre 2025. Cloudflare l'a automatiquement détectée et bloquée. Ce botnet était lié à une attaque DDoS sans précédent, ayant atteint un… Lire la suite

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.