Faits marquants de la semaine

- Un ancien employé du sous-traitant de défense américain a été condamné à plus de sept ans de prison pour avoir vendu huit vulnérabilités inédites à l’intermédiaire russe Operation Zero, contre plusieurs millions de dollars.

- Une opération d’un an coordonnée par Europol, baptisée « Project Compass », aboutit à 30 arrestations et à l’identification de 179 suspects liés à « The Com », un collectif de cybercriminalité visant enfants et adolescents.

- Le département américain de la Justice annonce la saisie de 61 millions de dollars en Tether, retracés vers des adresses de cryptoactifs utilisées pour blanchir les profits de fraudes d’investissement en cryptomonnaies de type « pig butchering ».

- Le Service fédéral de sécurité russe ouvre une enquête pénale contre Telegram, accusant la plateforme d’avoir facilité la coordination de centaines d’attaques et de dizaines de milliers de crimes depuis 2022, dans un contexte de répression accrue.

Les développements de la semaine illustrent un resserrement marqué de l’étau judiciaire autour des écosystèmes numériques criminels, allant du marché des vulnérabilités inédites aux escroqueries en cryptomonnaies, tandis que les États redéfinissent frontalement la responsabilité pénale des grandes plateformes chiffrées dans la lutte contre terrorisme et criminalité de masse.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

La sélection des 12 actualités à retenir cette semaine

Un employé d'une entreprise de défense emprisonné pour avoir vendu 8 failles zero-day à un courtier russe

Un Australien de 39 ans, ancien employé de l'entreprise américaine de défense L3Harris, a été condamné à un peu plus de sept ans de prison pour avoir vendu huit failles zero-day à Operation Zero, un courtier russe… Lire la suite

Une opération menée par Europol contre les pirates informatiques de The Com a abouti à 30 arrestations.

Une opération coordonnée par Europol pendant un an, baptisée « Projet Compass », a conduit à 30 arrestations et à l'identification de 179 suspects liés à « The Com », un collectif de cybercriminels en ligne ciblant… Lire la suite

Le département de la Justice saisit 61 millions de dollars en Tether liés à des escroqueries aux cryptomonnaies concernant du "pig butchering"

Le département de la Justice américain (DoJ) a annoncé cette semaine la saisie de 61 millions de dollars en Tether, soupçonnés d'être liés à des escroqueries aux cryptomonnaies connues sous le nom de « pigg butchering ». Les fonds… Lire la suite

La Russie ouvre une enquête pénale contre Telegram pour 153 000 violations présumées.

Le Service fédéral de sécurité (FSB) russe accuse Telegram de faciliter les activités terroristes et extrémistes, affirmant que la plateforme a été utilisée pour coordonner des centaines d'attaques et des dizaines de milliers de crimes depuis 2022…. Lire la suite

L'Espagne arrête des hacktivistes présumés pour des attaques DDoS contre des sites gouvernementaux.

Les autorités espagnoles ont arrêté quatre membres présumés d'un groupe de hacktivistes soupçonnés d'avoir mené des cyberattaques visant des ministères, des partis politiques et diverses institutions publiques. […] Lire la suite

Un Ukrainien plaide coupable d'avoir géré un site de fausses identités alimenté par l'IA

Un Ukrainien a plaidé coupable d'avoir exploité OnlyFake, un site web utilisant l'intelligence artificielle pour générer et vendre plus de 10 000 photos de faux documents d'identité à des clients du monde entier. […] Lire la suite

La police sud-coréenne a arrêté deux personnes soupçonnées d'avoir volé des bitcoins saisis comme preuves : rapport

La police sud-coréenne a arrêté deux individus soupçonnés d'avoir dérobé 22 bitcoins en possession de la police, selon les médias locaux. Ces fonds, saisis il y a cinq ans, n'avaient été retrouvés disparus que récemment. L'agence de… Lire la suite

Un tribunal grec condamne un groupe de logiciels espions Predator.

Un tribunal grec a condamné jeudi quatre personnes, dont deux Israéliens, à des peines de prison pour une importante affaire d'écoutes téléphoniques illégales impliquant l'utilisation de logiciels espions visant des personnalités politiques, des chefs d'entreprise… Lire la suite

La Pologne inculpe d'anciens chefs des services de renseignement pour utilisation du logiciel espion israélien Pegasus.

Les anciens fonctionnaires risquent jusqu'à trois ans de prison s'ils sont reconnus coupables de manquement à leurs devoirs. Lire la suite

Une erreur de reconnaissance faciale conduit la police à arrêter un homme asiatique pour un cambriolage commis à 160 kilomètres de là.

Une personne a porté plainte contre la police anglaise après qu’une technologie de reconnaissance faciale l’ait confondu avec un homme paraissant « 10 ans plus jeune ». La police a arrêté un homme pour un cambriolage… Lire la suite

L'unité australienne de lutte contre la cybercriminalité inculpe un homme pour une escroquerie aux cryptomonnaies de 3,5 millions de dollars.

Les enquêteurs australiens ont démantelé une importante escroquerie financière qui a dépouillé plus de 190 personnes âgées et vulnérables de 3,5 millions de dollars. L'escroquerie Nexopayment a été signalée et un homme a été inculpé à la… Lire la suite

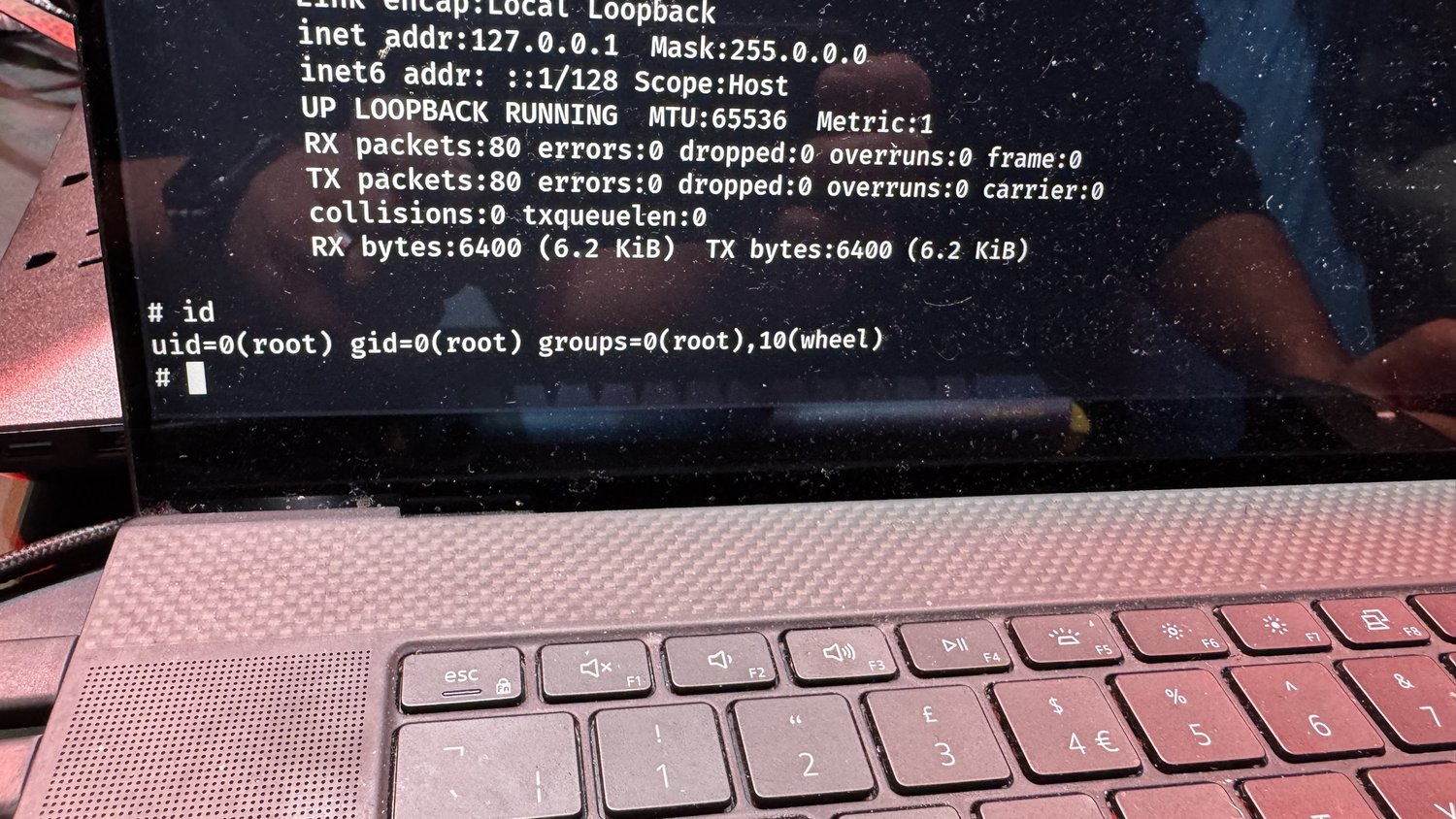

Un pirate informatique roumain plaide coupable d'avoir vendu l'accès aux réseaux de l'État de l'Oregon.

Un Roumain a plaidé coupable d'avoir vendu un accès administrateur au réseau informatique de l'État de l'Oregon pour 3 000 dollars en bitcoins et d'y avoir accédé à plusieurs reprises pour en prouver le contrôle. Catalin Dragomir, 45… Lire la suite

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.