TL;DR : L’essentiel

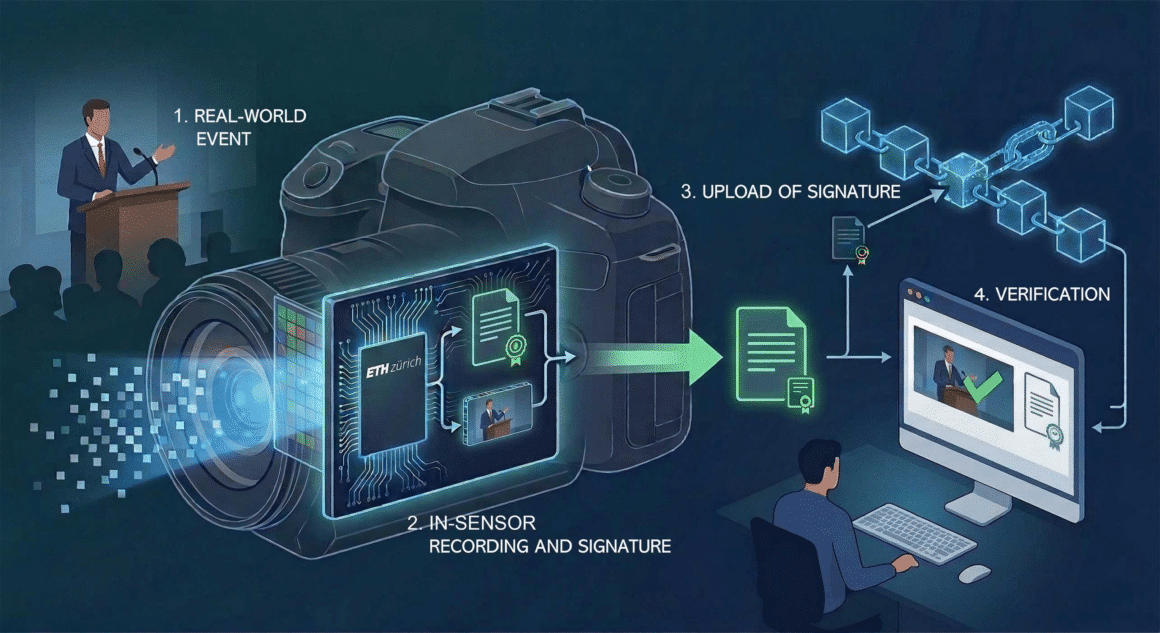

- La technologie développée par l’ETH Zurich intègre une signature cryptographique directement dans le capteur au moment précis de la capture d’une image, d’une vidéo ou d’un signal audio.

- Une vérification simplifiée s’appuie sur un registre public immuable, de type blockchain, permettant aux plateformes et journalistes de confirmer l’origine et l’absence de toute manipulation ultérieure.

- Le prototype actuel rend la génération massive de contenus truqués technologiquement complexe et coûteuse, car toute modification physique du composant exigerait un effort technique important (et dissuasif).

L’ETH Zurich annonce le développement d’une puce sensorielle capable de neutraliser les deepfakes en authentifiant les données multimédias dès leur création. Cette innovation intervient dans un contexte de méfiance croissante envers les contenus numériques, où l’intelligence artificielle facilite désormais la falsification de déclarations politiques ou la création d’images trompeuses en zones de crise.

Signature cryptographique et registre immuable sécurisent les flux

Le mécanisme repose sur le marquage des signaux au sein même du circuit intégré lors de l’acquisition du flux. Cette empreinte numérique unique atteste non seulement de l’identité de l’appareil source, mais aussi de l’horodatage exact et de l’intégrité structurelle des fichiers produits. Selon le portail ethz.ch, toute tentative de retouche ultérieure laisse des traces indélébiles, à moins de mener une attaque physique contre le matériel, ce qui rend la production industrielle de faux pratiquement impossible.

Les signatures générées par le capteur pourraient être stockées par les fabricants dans un registre public et immuable. Ce système permettrait aux réseaux sociaux d’automatiser le contrôle de véracité lors du téléchargement des contenus pour détecter d’éventuels deepfakes. En l’absence d’automatisation, les journalistes, les autorités ou les chercheurs pourraient authentifier les fichiers eux-mêmes via des outils de vérification simples, déplaçant ainsi la question de la confiance de l’humain vers la certification technique.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Vers un standard industriel de certification matérielle des médias

Initié dès 2017 au sein du laboratoire de bio-ingénierie, ce projet a bénéficié du soutien financier du Fonds national suisse et du Secrétariat d’État à la formation, à la recherche et à l’innovation via l’initiative SwissChips. Les travaux publiés dans la revue Nature Electronics démontrent la faisabilité technique d’un dispositif initialement conçu pour mesurer des signaux électriques de cellules vivantes, mais réadapté par l’ETH Zurich aux enjeux critiques de la cybersécurité moderne.

L’équipe de recherche explore désormais des solutions pour réduire les coûts de production afin de faciliter l’adoption de cette puce sensorielle par les fondeurs et les constructeurs d’appareils mobiles. La protection par brevet assure une base solide pour un futur déploiement commercial à grande échelle. Cette transition vers une confiance ancrée dans le silicium marque un tournant nécessaire pour faire face à l’explosion des deepfakes dans notre quotidien numérique.

FAQ : Tout savoir sur la puce d’authentification de l’ETH Zurich

Comment fonctionne la technologie de l’ETH Zurich contre les deepfakes ?

La solution repose sur une puce sensorielle qui génère une signature cryptographique au moment exact de la capture des données. Cette signature est ensuite comparée à un registre public immuable pour garantir que le fichier n’a pas été modifié.

Pourquoi une protection matérielle est-elle plus efficace que les logiciels de détection ?

Contrairement aux logiciels qui analysent les pixels a posteriori, la puce rend la falsification techniquement impossible. Pour manipuler les données sans laisser de traces, il faudrait attaquer physiquement le composant, empêchant ainsi la création massive de contenus truqués.

Qui peut vérifier l’authenticité des images et vidéos certifiées par cette puce ?

L’authenticité peut être vérifiée automatiquement par les plateformes de réseaux sociaux lors de l’upload, ou manuellement par des journalistes, des chercheurs et des autorités publiques utilisant des outils de vérification simples.

Pour approfondir le sujet

Mots de passe : l'ETH Zurich expose la faille des gestionnaires

Une récente étude de l'ETH Zurich démontre que les principaux gestionnaires de mots de passe cloud souffrent de graves vulnérabilités de chiffrement. Lire la suite

Une nouvelle faille Spectre dévoilée par l’ETH Zurich menace le cloud

Des chercheurs suisses de l’ETH Zurich révèlent VMSCAPE, une faille Spectre critique exposant les processeurs AMD et Intel et menaçant la sécurité cloud. Lire la suite

Soverli et l’ETH Zurich réinventent le smartphone sécurisé avec l’architecture TEEtime

La spin-off Soverli de l’ETH Zurich lance TEEtime, une architecture mobile à domaines isolés garantissant confidentialité, sécurité vérifiable et souveraineté numérique. Lire la suite

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.