TL;DR : L’essentiel

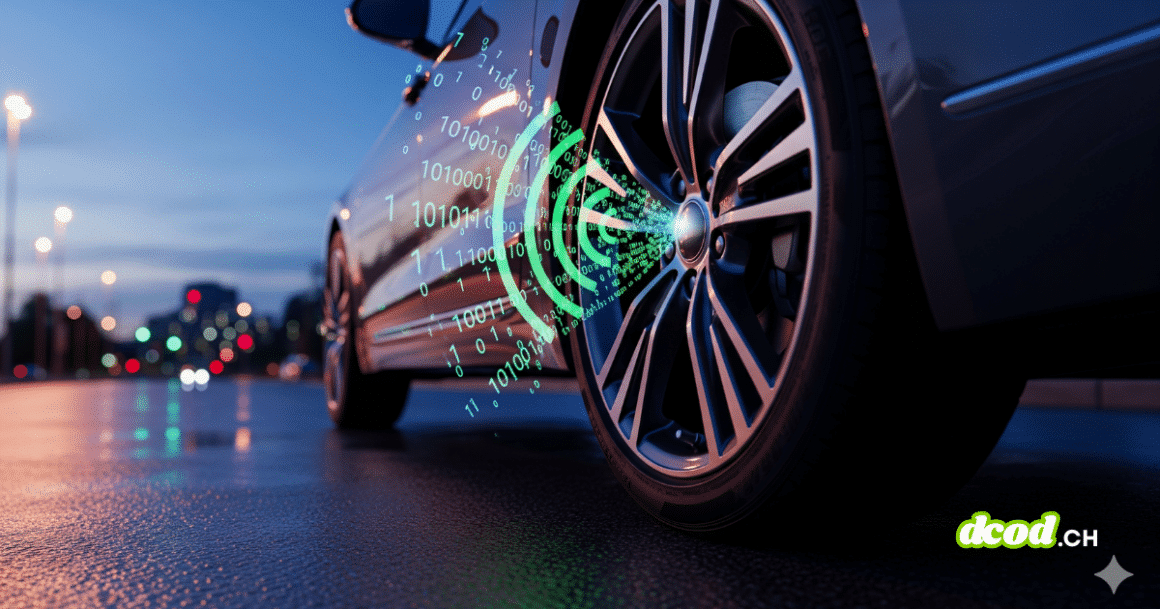

- Une étude menée par IMDEA Networks et armasuisse révèle que les systèmes de surveillance TPMS diffusent des données sans chiffrement, facilitant la surveillance passive de milliers de voitures en circulation urbaine.

- Pour seulement environ 100 dollars de matériel, incluant un Raspberry Pi 4, des acteurs peuvent intercepter plus de 6 millions de messages radio sur la fréquence européenne de 433 MHz.

- Le croisement des signaux permet d’identifier les habitudes quotidiennes, les horaires de bureau ou même la présence de passagers en analysant finement les variations de charge des pneumatiques des véhicules ciblés.

- Si les systèmes indirects basés sur l’ABS sont protégés, les modèles à capteurs directs de marques comme Toyota ou Mercedes restent vulnérables à cause d’une lacune dans la réglementation internationale.

L’analyse technique d’IMDEA Networks met en lumière une vulnérabilité persistante au sein de l’écosystème automobile : l’insécurité des protocoles de communication sans fil à courte portée. Bien que les systèmes de surveillance de la pression des pneus (TPMS) aient été conçus pour renforcer la sécurité routière, leur mise en œuvre néglige les principes fondamentaux de la protection de la sphère privée. En émettant des identifiants uniques sans aucune mesure de protection, ces composants transforment involontairement chaque trajet en une trace numérique exploitable. Cette situation souligne l’urgence d’intégrer la cybersécurité dès la phase de conception, une approche dite de « security by design », afin d’éviter que des outils d’assistance ne deviennent des vecteurs de surveillance de masse.

Pwn2Own Automotive 2025 : 49 failles zero-day révélées

Le concours Pwn2Own Automotive 2025 a révélé 49 vulnérabilités zero-day, attribuant 886 250 $ aux chercheurs durant trois jours à Tokyo. Lire la suite

Capteurs de pression des pneus : une surveillance passive à bas coût

L’étude menée conjointement par le laboratoire de défense suisse armasuisse et IMDEA Networks démontre la simplicité technique de l’attaque. Pour capturer les données, les chercheurs ont utilisé une « Software Defined Radio » (SDR), une technologie permettant de transformer un ordinateur en récepteur radio polyvalent via un logiciel. Le dispositif, d’un coût total d’environ 100 dollars, se compose d’un micro-ordinateur Raspberry Pi 4 couplé à une petite clé USB capable de capter les ondes électromagnétiques. En utilisant un logiciel open source, les expérimentateurs ont pu intercepter les signaux sur la fréquence 433 MHz, standard utilisé en Europe pour ces capteurs.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Contrairement aux radars ou aux caméras de vidéosurveillance qui nécessitent une ligne de vue directe, le tracking par capteurs de pression des pneus TPMS possède la particularité physique de passer à travers les murs des bâtiments et les carrosseries des autres véhicules. Les capteurs dTPMS (pour « direct TPMS »), installés physiquement dans la valve de la roue, émettent un identifiant fixe et unique dès que la voiture roule. Comme l’indique IMDEA Networks, l’absence totale de chiffrement ou d’authentification permet à n’importe quel récepteur situé à plus de 50 mètres de collecter ces empreintes numériques. Cette méthode offre une discrétion absolue pour suivre des cibles spécifiques sans jamais avoir besoin de lire une plaque d’immatriculation.

Données télémétriques : la vie privée sous pression

Les informations collectées dépassent largement le simple numéro de série du capteurs de pression des pneus. Chaque message radio contient la valeur de la pression d’air, une donnée télémétrique qui révèle des détails physiques précis sur l’utilisation du véhicule. Les chercheurs ont pu déduire les variations de charge de la voiture, permettant d’estimer le nombre de passagers à bord ou le transport de marchandises. Techniquement, le poids supplémentaire écrase légèrement le pneu, ce qui modifie la pression interne transmise par le capteur sans fil. Cette précision mécanique permet de distinguer un trajet solitaire d’un transport de charge lourde, offrant un niveau de surveillance très intrusif.

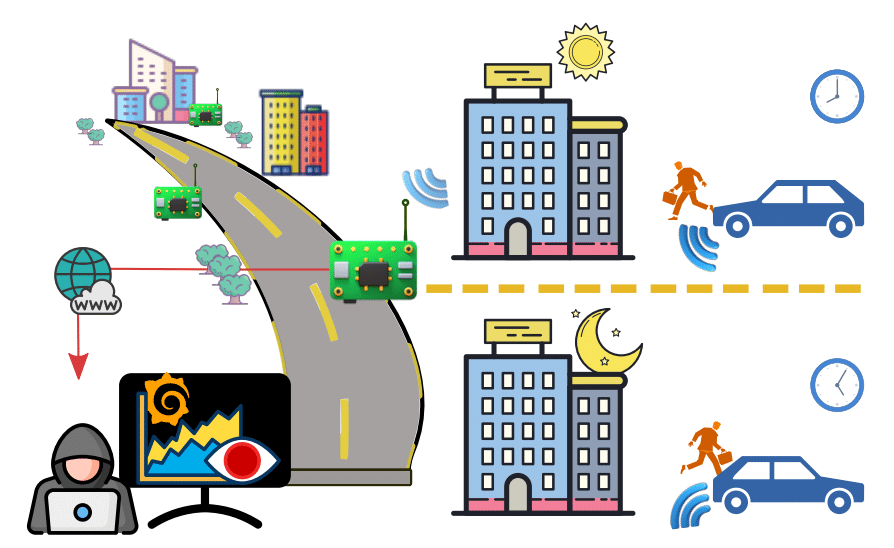

En installant cinq récepteurs dans une zone urbaine pendant dix semaines, l’équipe a pu reconstituer les routines de plus de 20 000 conducteurs. Comme le souligne le média spécialisé Korben, cette surveillance permet de détecter les jours de télétravail, les heures d’arrivée au bureau ou les habitudes de déplacement. Le recoupement des quatre capteurs d’un même véhicule renforce la fiabilité de l’identification, rendant le suivi presque infaillible. Le risque est d’autant plus grand que les automobilistes ne peuvent pas désactiver ces systèmes, rendus obligatoires sur les véhicules neufs en Europe depuis 2014 pour garantir la sécurité pneumatique.

Disparités constructeurs et inertie réglementaire

Tous les véhicules ne sont pas logés à la même enseigne face à ce risque de pistage. L’étude distingue les systèmes directs des systèmes indirects (iTPMS). Ces derniers, privilégiés par des marques comme Volkswagen, Audi ou Skoda, s’appuient sur les capteurs du système de freinage antiblocage (ABS) pour calculer la vitesse de rotation des roues sans émettre d’ondes radio. En revanche, les systèmes de capteurs de pression des pneus directs présents chez Toyota, Peugeot, Citroën, Hyundai ou Mercedes sont intrinsèquement vulnérables. Des solutions alternatives basées sur le Bluetooth Low Energy, comme le projet « Cyber Tyre » de Pirelli et Bosch, pourraient apporter un chiffrement, mais leur déploiement sur des modèles populaires comme la Clio n’est pas imminent.

La persistance de cette faille s’explique en partie par une réglementation internationale incomplète. La norme UN R155, qui encadre la cybersécurité des véhicules connectés, n’impose pas explicitement le chiffrement des communications pour les capteurs de pression des pneus. Les constructeurs ne sont donc pas contraints légalement de sécuriser ces flux de données en clair. Une parade technique simple consisterait à implémenter une rotation d’identifiants, similaire au changement régulier d’adresses MAC utilisé par les smartphones pour éviter le pistage. En l’absence d’une telle mesure, le pneumatique demeure l’un des maillons les plus faibles de la protection des données personnelles au sein de l’industrie automobile mondiale.

L’exploitation des signaux des capteurs de pression des pneus TPMS illustre comment une technologie de sécurité passive peut être détournée en outil de surveillance active à grande échelle. Tant que les régulateurs et les industriels n’imposeront pas de standards de chiffrement pour l’ensemble des capteurs embarqués, l’anonymat des déplacements urbains restera compromis par des équipements de réception coûtant moins d’une centaine d’euros.

Pour approfondir le sujet

Impossible de dissimuler sa démarche : déduire les schémas de mouvement d’une voiture à partir de mesures TPMS passives

Les transmissions des systèmes de surveillance de la pression des pneus (TPMS) des voitures modernes sont transmises sans fil en clair et comportent un identifiant unique qui reste inchangé sur de très longues périodes. Lire la suite

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.