TL;DR : L’essentiel

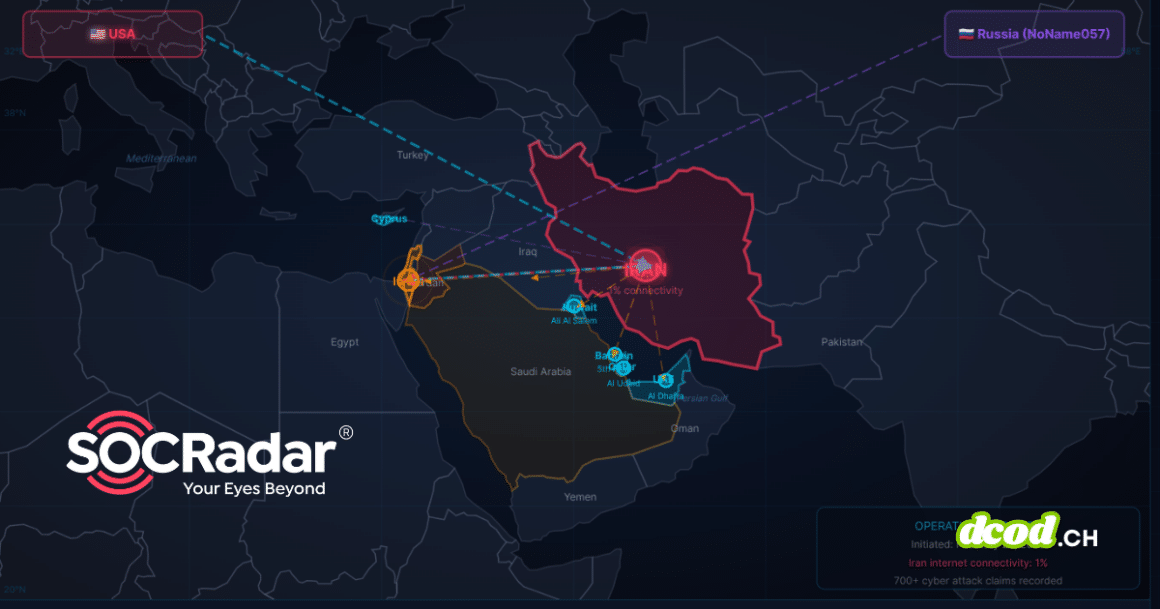

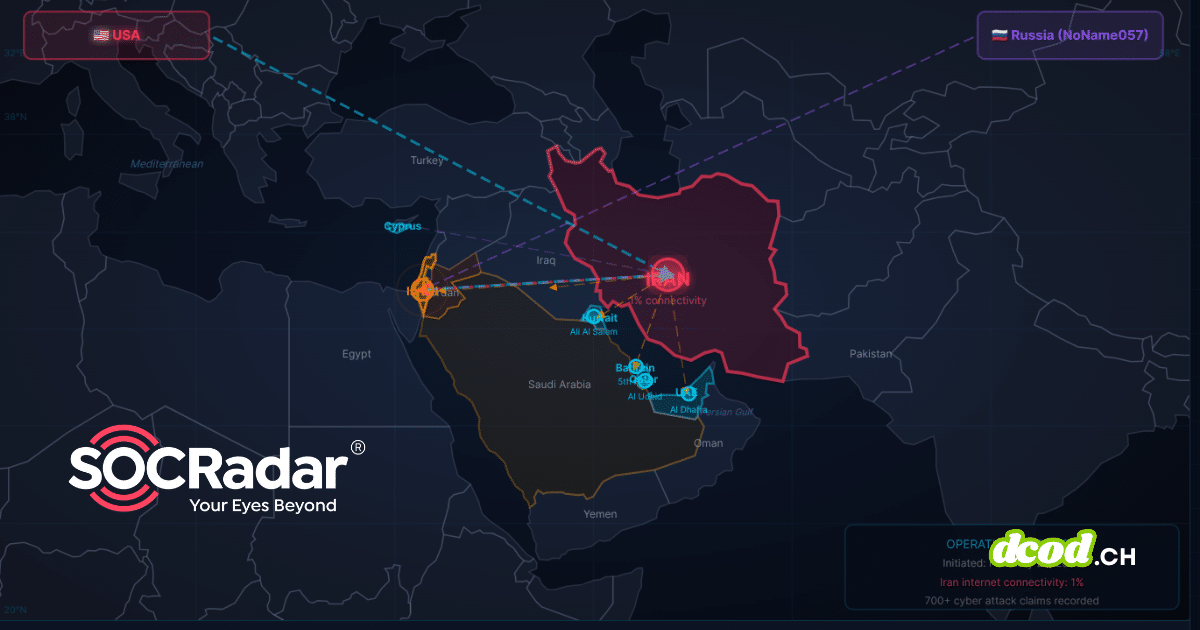

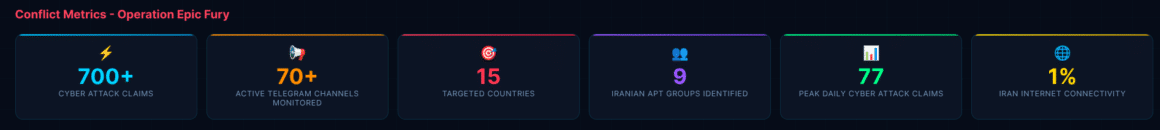

- SOCRadar propose un tableau de bord interactif pour suivre en temps réel les cyber-opérations liées au conflit Iran-Israël. Cet outil analyse les activités des groupes étatiques et les cibles régionales prioritaires.

- Les opérations cyber étatiques visent désormais massivement la société civile, incluant les médias et organisations humanitaires, afin de compromettre la diffusion d’informations et de surveiller les acteurs internationaux engagés.

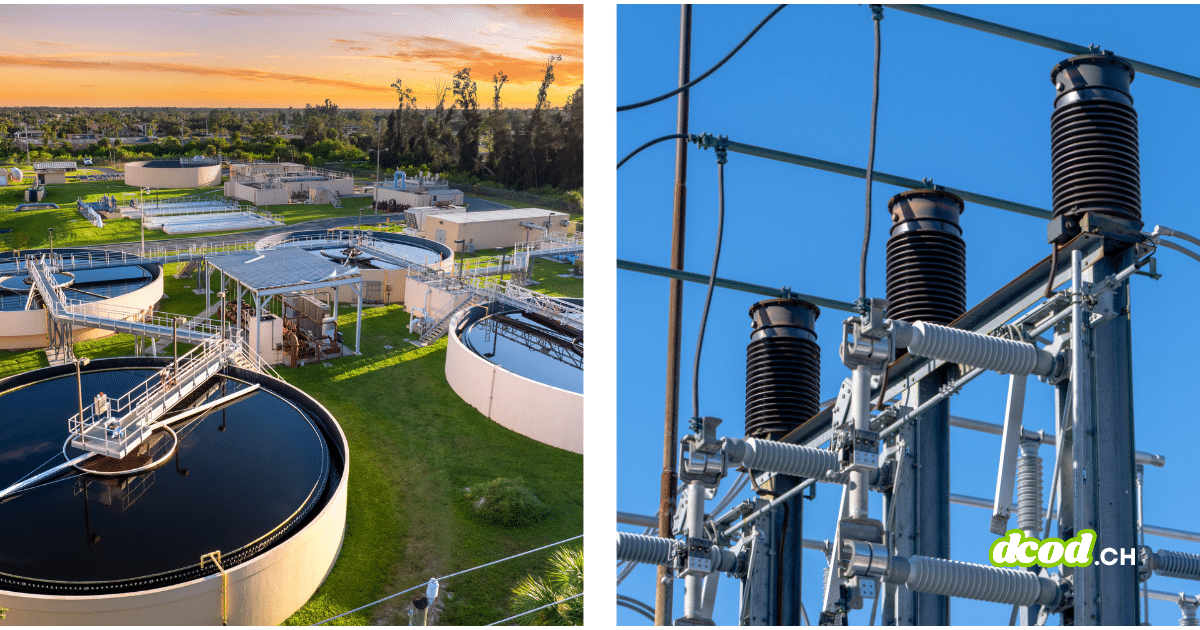

- Les réseaux de distribution d’eau et d’énergie deviennent des cibles stratégiques privilégiées. L’usage de codes malveillants destructeurs vise à paralyser durablement les services essentiels des pays perçus comme hostiles.

- Les agences de sécurité font face à des défis croissants pour protéger les institutions financières et civiles. Le manque de ressources et de personnels qualifiés fragilise la réponse globale aux intrusions.

L’escalade des tensions géopolitiques entre Téhéran et Tel-Aviv se décline aussi bien sûr sur le front numérique permanent, où les frontières géographiques s’effacent au profit de cibles stratégiques mondiales. Pour offrir une visibilité à jour sur ces hostilités, le spécialiste en intelligence socradar.io propose un outil de suivi en direct qui recense les offensives, les groupes impliqués et les secteurs en danger immédiat. Cette interface révèle que si Israël et les États-Unis demeurent les cibles principales, les partenaires régionales comme la Jordanie, les Émirats arabes unis ou l’Arabie saoudite sont désormais aussi directement impliqués de cette confrontation invisible.

Guerre Iran-Israël/États-Unis 2026 : Tableau de bord en direct des cyberattaques

Un tableau de bord en direct de renseignements sur les cybermenaces qui suit les cyberopérations liées au conflit Iran-Israël/États-Unis, y compris les chronologies des attaques, les modèles de ciblage régionaux, l'activité APT parrainée par des États et les campagnes de… Lire la suite

Infrastructures critiques et ONG sous le feu des cyberattaques des pirates iraniens

Les analyses de SOCRadar révèlent la grande variété des cyber-opérations iraniennes, lesquelles multiplient les méthodes et les cibles pour frapper tant le secteur public que la société civile. Le groupe de pirates étatiques APT42 concentre notamment ses efforts sur les organisations non gouvernementales et les militants des droits humains. En janvier 2026, la campagne RedKitten a illustré cette menace en diffusant des documents de traitement de texte piégés. Ces fichiers étaient présentés visuellement comme des registres officiels de manifestants tués lors de récentes vagues de contestation, incitant les victimes à les ouvrir par intérêt humanitaire ou politique. Une fois activés, ces programmes malveillants détournent des services légitimes comme GitHub ou Google Drive pour piloter l’infection à distance.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Au-delà de l’espionnage, le conflit vise les infrastructures critiques, souvent les systèmes de contrôle industriel, essentiels au fonctionnement quotidien des populations. Les rapports de SOCRadar indiquent une volonté de frapper les infrastructures liées au traitement de l’eau, à la gestion du gaz et aux terminaux pétroliers. Ces attaques n’utilisent plus seulement des virus classiques, mais des logiciels destructeurs nommés « wipers », dont l’unique fonction est d’effacer irrémédiablement les données des serveurs, rendant les équipements physiques totalement inutilisables. La menace s’étend également au secteur maritime, où la compromission des logiciels de logistique portuaire peut paralyser les échanges commerciaux internationaux.

Forces en présence et évolution des méthodes offensives

La dynamique des groupes de pirates informatiques révèle un déséquilibre structurel entre les deux blocs. Du côté des alliés, les actions sont souvent menées directement par des services étatiques, rendant les groupes indépendants moins visibles. L’entité Predatory Sparrow, associée aux renseignements israéliens, a fait la preuve de sa capacité de nuisance technique en ciblant directement les infrastructures sidérurgiques et pétrolières de l’Iran. Parallèlement, des groupes comme Indian Cyber Force soutiennent activement les positions israéliennes, tandis que des acteurs issus de l’opposition syrienne, tels que Anonymous Syria Hackers, se réorientent pour frapper des entreprises technologiques iraniennes après les récents changements politiques à Damas.

Cependant, la mobilisation des partisans de l’Iran semble avoir ralenti récemment. Ce phénomène s’explique principalement par les restrictions d’accès à Internet imposées sur le territoire iranien, qui perturbent la coordination des pirates sur des plateformes comme Telegram. En conséquence, une grande partie de l’activité visible provient désormais de relais situés en Asie du Sud-Est ou au Pakistan. Ces groupes privilégient les attaques par déni de service (DDoS) pour saturer les réseaux et paralyser les sites web, ou encore le défaçage, une technique visant à remplacer les pages d’accueil par des messages de propagande. Ils cherchent ainsi à maximiser l’impact psychologique de leurs intrusions en exagérant systématiquement l’ampleur des dégâts réels.

Fragilités défensives et guerre de l’information

La posture défensive des nations occidentales traverse une période d’incertitude technique préoccupante. Aux États-Unis, la CISA, l’agence chargée de protéger les infrastructures civiles, fonctionne actuellement avec des effectifs réduits en raison de blocages budgétaires fédéraux. Cette vulnérabilité survient alors que plus de 50 établissements bancaires américains ont déjà fait l’objet de tentatives de déstabilisation par le passé. Les pirates exploitent souvent des failles simples, comme les mots de passe par défaut sur des boîtiers de connexion internet, pour s’introduire dans des réseaux d’entreprise complexes.

Téhéran utilise également ses succès numériques pour alimenter des opérations d’influence destinées à créer un certain “chaos social”. Une méthode récurrente consiste à présenter la compromission d’un seul ordinateur de bureau comme l’infiltration totale d’une installation stratégique. Cette stratégie de « hack-and-leak », consistant à pirater puis à divulguer des données sensibles, vise à éroder la confiance du public dans ses institutions. Face à ces manoeuvres, la surveillance continue des plateformes de messagerie et l’application stricte des correctifs de sécurité sur les appareils connectés en périphérie de réseau demeurent les seuls remparts efficaces.

Cyberguerre : les priorités défensives restent inchangées

L’instabilité géopolitique actuelle ne redéfinit pas les règles fondamentales de la protection numérique. Bien que les outils évoluent, les organisations doivent garder à l’esprit que l’attribution d’une attaque demeure un exercice technique incertain et souvent utilisé à des fins de propagande. Pour contrer cette menace, la stratégie de défense en profondeur reste la priorité absolue. Ce concept consiste à superposer plusieurs barrières de sécurité indépendantes pour ralentir l’assaillant et multiplier les points de détection avant qu’un incident critique ne survienne.

La réduction de la surface d’attaque, par le biais d’un inventaire strict des actifs exposés sur Internet, constitue le premier rempart contre l’intrusion. La gestion systématique des vulnérabilités et l’application immédiate des correctifs logiciels sont les mesures de prévention les plus efficaces, quel que soit l’adversaire. Une surveillance continue, capable d’identifier les signaux faibles d’une compromission, permet enfin de limiter l’impact des offensives. Ces bonnes pratiques assurent une résilience durable face aux groupes étatiques comme aux cybercriminels opportunistes cherchant le profit.

La surveillance exercée par SOCRadar souligne que la cyberguerre n’est plus une extension du conflit physique, mais un moteur supplémentaire de déstabilisation. La protection des données ne concerne plus uniquement les spécialistes, mais devient un enjeu de sécurité nationale pour chaque État directement impliqué ou non.

Pour approfondir le sujet

L'attaque de Stryker met en lumière la nature nébuleuse des activités cybernétiques iraniennes dans le contexte du conflit israélo-américain.

Le groupe de pirates informatiques Handala, lié à l'Iran, a revendiqué une importante cyberattaque contre le géant des dispositifs médicaux Stryker, signe d'une possible escalade des opérations numériques iraniennes dans le contexte du conflit israélo-américain. Des experts s'interrogent sur la… Lire la suite

Comment « Handala » est devenu le visage des contre-attaques informatiques iraniennes

Suite à la brèche de sécurité paralysante qui a touché la société de technologies médicales Stryker, le groupe en est venu à symboliser l'utilisation par l'Iran du « hacktivisme » comme couverture pour des cyberattaques chaotiques et de représailles commanditées… Lire la suite

Les Iraniens n'ont pas de système d'alerte aux missiles, alors des volontaires ont construit leur propre carte d'alerte.

Le site web et l'application participatifs Mahsa Alert fournissent aux citoyens iraniens des informations cruciales dans le contexte de la guerre qui oppose le pays aux États-Unis et à Israël, et d'une coupure d'Internet. Lire la suite

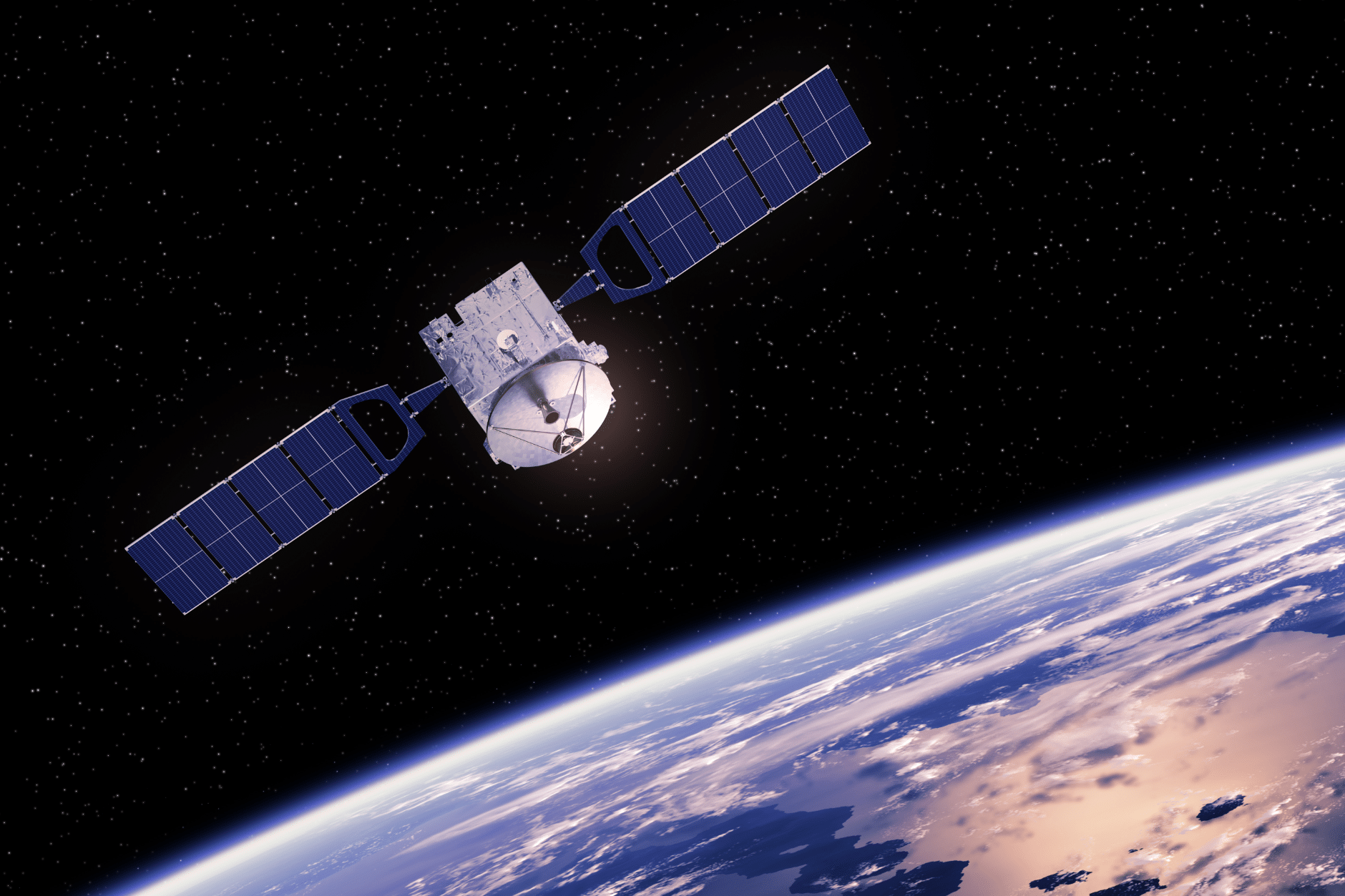

Quand les données satellitaires deviennent une arme

Alors que la guerre redessine le paysage du Golfe, l'infrastructure satellitaire sur laquelle le monde compte pour observer clairement les conflits est retardée, falsifiée et contrôlée par des intérêts privés – et personne ne sait vraiment qui en est responsable. Lire la suite

Actualités liées

Le programme « CanisterWorm » lance une attaque destructrice visant l'Iran.

Un groupe criminel spécialisé dans le vol et l'extorsion de données, motivé par le gain financier, tente de s'immiscer dans le conflit iranien en propageant un ver informatique qui s'infiltre via des services cloud mal sécurisés et efface les données… Lire la suite

Des employés de Lockheed Martin victimes de doxing lors d'une campagne de piratage de Handala – Daily Dark Web

Des employés de Lockheed Martin victimes de doxing lors d'une campagne de piratage chez Handala. Découvrez les dernières menaces de sécurité et fuites de bases de données, notamment les accès VPN non autorisés et les violations de messagerie, dans le… Lire la suite

Les pirates informatiques iraniens passent à l'offensive contre les États-Unis et Israël.

Téhéran espère semer la peur et obtenir des renseignements grâce à une série de cyberattaques. Lire la suite

L'Iran déploie un « pseudo-rançongiciel » et relance les opérations de Pay2Key.

Les groupes APT iraniens brouillent les frontières entre activités parrainées par l'État et cybercriminalité pour cibler des organisations américaines à fort impact. Lire la suite

L'Iran cible les comptes M365 par des attaques de pulvérisation de mots de passe

Des chercheurs affirment que certaines cibles correspondent à des villes touchées par des frappes de missiles iraniens. Lire la suite

Le groupe pro-iranien Handala a piraté le sous-traitant israélien de défense PSK Wind Technologies.

Des pirates informatiques liés à l'Iran affirment avoir pénétré le système informatique de PSK Wind, une entreprise israélienne de défense aérienne qui développe des systèmes de commandement et de contrôle. Lire la suite

Des entreprises chinoises commercialisent des renseignements sur la guerre en Iran « exposant » les forces américaines

Ces sociétés privées — dont certaines ont des liens avec l'armée — commercialisent des renseignements détaillés sur les mouvements des forces américaines, alors même que Pékin cherche à garder ses distances. Lire la suite

Le FBI confirme le vol des courriels personnels du directeur par un groupe de pirates informatiques lié à l'Iran.

Un porte-parole du FBI a déclaré à Recorded Future News que les informations sont « de nature historique et ne concernent aucune information gouvernementale », ajoutant que l'agence a « pris toutes les mesures nécessaires pour atténuer les risques potentiels… Lire la suite

Une arnaque par hameçonnage utilisant l'alerte aux missiles exploite le conflit Iran-États-Unis-Israël pour identifier les comptes Microsoft

Une nouvelle arnaque par hameçonnage utilise de fausses alertes de missiles et le conflit en cours impliquant l'Iran pour cibler les utilisateurs avec des codes QR et de faux courriels gouvernementaux afin de voler les mots de passe Microsoft. Lire la suite

L'Iran menace le centre de données Stargate d'OpenAI à Abou Dhabi.

La construction du centre de données d'OpenAI aux Émirats arabes unis était « bien avancée » l'année dernière. Lire la suite

Une arnaque par hameçonnage utilisant l'alerte aux missiles exploite le conflit Iran-États-Unis-Israël pour identifier les comptes Microsoft

Une nouvelle arnaque par hameçonnage utilise de fausses alertes de missiles et le conflit en cours impliquant l'Iran pour cibler les utilisateurs avec des codes QR et de faux courriels gouvernementaux afin de voler les mots de passe Microsoft. Lire la suite

Cyberattaques pro-iraniennes contre les services financiers : 144 incidents

Le secteur des services financiers est le deuxième secteur le plus ciblé de toute la campagne, et ce pour des raisons délibérées, documentées et ancrées dans plus d'une décennie de doctrine cybernétique iranienne. Lire la suite

Près de 4 000 équipements industriels américains exposés à des cyberattaques iraniennes

La surface d'attaque ciblée par les pirates informatiques liés à l'Iran lors de cyberattaques contre les réseaux d'infrastructures critiques américains comprend des milliers de contrôleurs logiques programmables (PLC) exposés sur Internet, fabriqués par Rockwell Automation. Lire la suite

Une cyberattaque cible des usines de dessalement israéliennes à l'aide d'un logiciel malveillant de sabotage.

Une nouvelle souche de logiciel malveillant suscite des inquiétudes au sein de la communauté de la cybersécurité après que des chercheurs ont identifié son potentiel à cibler les infrastructures hydrauliques critiques. Lire la suite

Des pirates informatiques du gouvernement iranien utilisent le ransomware Chaos comme couverture, selon des chercheurs.

Les experts en réponse aux incidents de la société de cybersécurité Rapid7 ont publié un rapport sur une intrusion récente qui semblait initialement être une attaque de ransomware Chaos, mais qui s'est avérée par la suite être une attaque attribuée… Lire la suite

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.