Faits marquants de la semaine

- En Pologne, une attaque informatique récemment tentée contre les serveurs du Centre national de recherche nucléaire a été déjouée ; les premières analyses évoquent une possible origine iranienne, sans exclure une fausse piste technique.

- Les autorités iraniennes auraient publié, via un média d’État cité par une chaîne internationale, une liste d’environ 30 sites d’Amazon, Google, IBM, Microsoft, Nvidia, Oracle et Palantir considérés comme cibles légitimes de représailles.

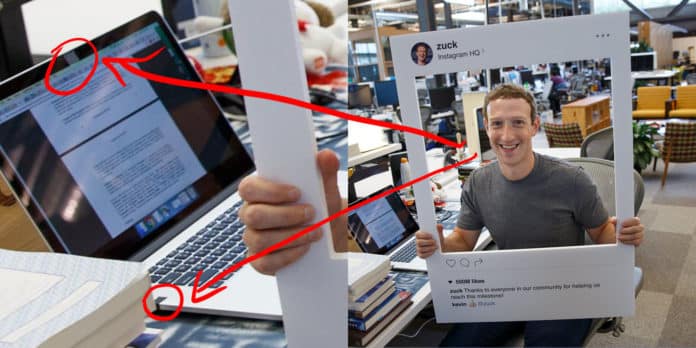

- Meta prévoit d’interrompre la prise en charge du chiffrement de bout en bout pour les conversations Instagram après le 8 mai 2026, en invitant les utilisateurs concernés à télécharger leurs messages et contenus à conserver.

- Les autorités néerlandaises signalent une campagne de hameçonnage attribuée à des pirates soutenus par l’État russe visant Signal et WhatsApp, afin de détourner les comptes de responsables gouvernementaux, militaires et de journalistes pour accéder à des échanges sensibles.

Les tensions géopolitiques se traduisent par une pression accrue sur les infrastructures critiques et les canaux de communication supposés sûrs : entre tentative d’intrusion dans un centre nucléaire polonais suspectée d’implication iranienne, désignation publique de sites de géants technologiques américains comme cibles, recul du chiffrement sur Instagram et détournement de comptes Signal et WhatsApp, la conflictualité étatique gagne l’écosystème numérique grand public et industriel.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

La sélection des 11 actualités à retenir cette semaine

La Pologne enquête sur les liens avec l'Iran dans la cyberattaque contre une installation nucléaire.

La Pologne enquête sur la possibilité qu'une tentative de cyberattaque contre un centre de recherche nucléaire ait été menée par l'Iran, a annoncé le gouvernement jeudi. Le ministre polonais du Numérique, Krzysztof Gawkowski, a déclaré dans un… Lire la suite

L'Iran prépare une « guerre des infrastructures » contre les géants technologiques américains

L'agence de presse officielle iranienne Tasnim a publié une liste de près de 30 sites susceptibles d'être ciblés. Selon Al Jazeera, citant l'agence de presse officielle iranienne Tasnim, l'Iran aurait désigné les installations d'Amazon, Google, IBM, Microsoft,… Lire la suite

Meta va désactiver le support de chat crypté de bout en bout d'Instagram à partir de mai 2026.

Meta a annoncé son intention d'arrêter la prise en charge du chiffrement de bout en bout (E2EE) pour les conversations sur Instagram après le 8 mai 2026. « Si vos conversations sont concernées par ce changement, vous… Lire la suite

Le gouvernement néerlandais met en garde contre les attaques de piratage de comptes Signal et WhatsApp.

Des pirates informatiques parrainés par l'État russe ont été liés à une campagne d'hameçonnage en cours sur Signal et WhatsApp, ciblant des responsables gouvernementaux, des militaires et des journalistes afin d'accéder à des messages sensibles. […] Lire la suite

Un pirate informatique a accidentellement piraté les dossiers Epstein du FBI.

En plus : une application pour arrêter la pornographie a révélé les habitudes de masturbation de centaines de milliers d’utilisateurs, des pirates informatiques russes tentent de prendre le contrôle des comptes Signal, et plus encore. Lire la suite

Google a déboursé 17,1 millions de dollars pour des rapports de vulnérabilité en 2025.

En 2025, Google a versé plus de 17 millions de dollars à 747 chercheurs en sécurité ayant signalé des failles de sécurité via son programme de récompense pour les vulnérabilités (VRP). […] Lire la suite

Le projet pilote de vote électronique suisse n'a pas pu compter 2 048 bulletins de vote, les clés USB n'ayant pas permis de les décrypter.

Les autorités suspendent l'expérimentation à Bâle-Ville et ouvrent une enquête. Un canton suisse a suspendu son projet pilote de vote électronique après l'incapacité à compter 2 048 votes exprimés lors des référendums nationaux organisés le 8 mars. Lire la suite

Microsoft activera par défaut les mises à jour de sécurité Windows à chaud.

Microsoft activera par défaut les mises à jour de sécurité à chaud pour tous les appareils Windows éligibles gérés via Microsoft Intune et l'API Microsoft Graph, à compter de la mise à jour de sécurité Windows de… Lire la suite

X a suspendu 800 millions de comptes l'an dernier – alors pourquoi la manipulation reste-t-elle si répandue ?

Le réseau social d'Elon Musk affirme avoir suspendu 800 millions de comptes en un an pour spam et manipulation. Cependant, face à la persistance des campagnes étatiques qui inondent la plateforme, la question cruciale est de savoir… Lire la suite

Un conseiller de la Cour de justice de l'UE affirme que les banques doivent immédiatement rembourser les victimes d'hameçonnage.

Athanasios Rantos, avocat général de la Cour de justice de l'Union européenne (CJUE), a émis un avis formel suggérant que les banques doivent immédiatement rembourser les titulaires de comptes affectés par des transactions non autorisées, même lorsque… Lire la suite

Microsoft : Les pirates informatiques exploitent l’IA à chaque étape des cyberattaques

Microsoft affirme que les acteurs malveillants utilisent de plus en plus l'intelligence artificielle dans leurs opérations pour accélérer les attaques, amplifier leurs activités malveillantes et abaisser les barrières techniques à tous les niveaux d'une cyberattaque. […] Lire la suite

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.