TL;DR : L’essentiel

- Le projet de budget prévoit d’équiper toutes les imprimantes 3D vendues à New York d’un logiciel de blocage automatique pour empêcher l’impression de pièces d’armes à feu non autorisées.

- La réglementation englobe également les machines de fabrication comme les fraiseuses CNC, capables de modifier des objets à partir de fichiers numériques.

- Les infractions aux nouvelles normes entraîneront des sanctions civiles importantes pour les vendeurs, allant de 5000 dollars initialement jusqu’à 10000 dollars en cas de récidive.

- Un groupe de travail composé d’experts en sécurité numérique et fabrication 3D devra définir les standards techniques de faisabilité.

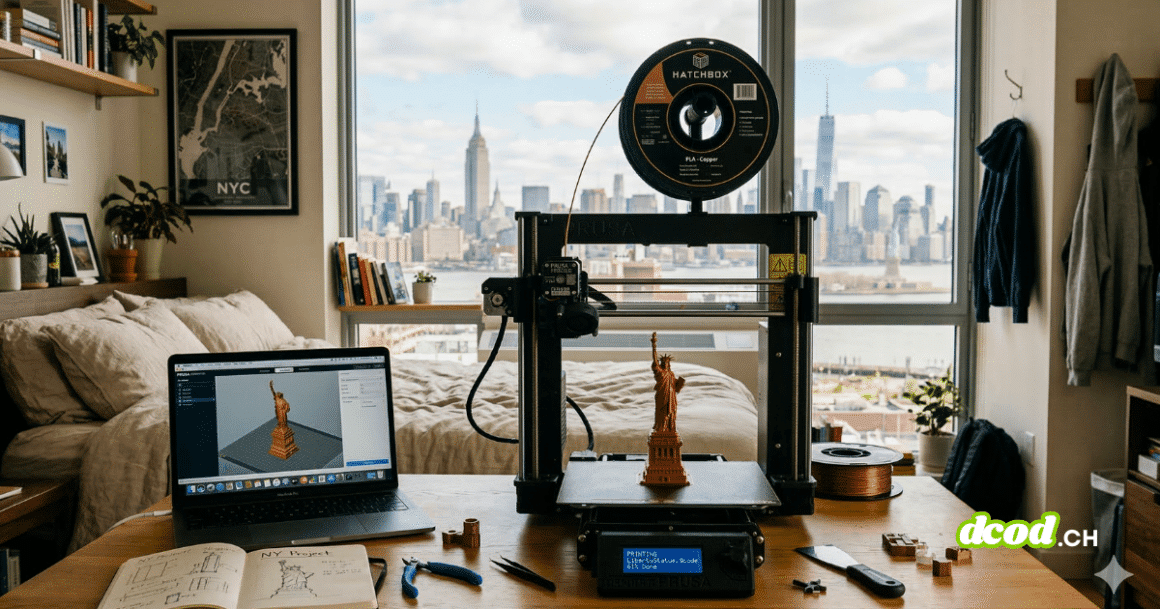

L’État de New York franchit une étape inédite dans la régulation des outils de fabrication numérique personnels comme les imprimantes 3D. En insérant des dispositions spécifiques dans son projet de budget exécutif 2026-2027, le législateur souhaite transformer des outils polyvalents en dispositifs sous surveillance constante. Cette mesure vise à endiguer la création d’armes indétectables, mais elle soulève des questions fondamentales sur la liberté d’innovation et la viabilité technique d’un tel contrôle. En ciblant la machine plutôt que l’usage criminel, New York impose une responsabilité technologique lourde aux fabricants, aux écoles et aux bibliothèques qui mettent ces outils à disposition du public.

Surveillance intégrée : des nouvelles obligations pour les imprimantes 3D

Le texte législatif impose que chaque imprimante 3D vendue sur le territoire soit dotée d’une technologie de blocage. Concrètement, il s’agit d’un logiciel interne, appelé microprogramme ou firmware, qui agit comme un garde-fou. Avant chaque tâche, la machine doit scanner le fichier de conception pour vérifier s’il correspond à des plans d’armes à feu connus. Si l’algorithme détecte une forme suspecte, l’imprimante doit stopper net le processus. Cette règle s’applique aux imprimantes classiques déposant du plastique fondu, mais aussi aux machines de précision appelées fraiseuses CNC, qui taillent des pièces dans des blocs de métal ou de bois.

Pour s’assurer que ces règles sont respectées, la loi restreint également les modes de distribution. Les ventes en ligne directes pourraient être limitées, car le texte exige que le transfert de la machine se fasse lors d’une rencontre physique entre le vendeur et l’acheteur. Ce contrôle au point de vente vise à garantir que l’équipement dispose bien de la version réglementaire du logiciel de surveillance. Tout manquement expose les commerçants à des amendes civiles de 5000 dollars par unité vendue sans protection, montant qui grimpe à 10000 dollars en cas de récidive.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Géométrie complexe : l’impossible détection sans erreur

La principale critique adressée à ce projet concerne la fiabilité de l’analyse pour les imprimantes 3D. Un algorithme de détection se base sur la géométrie pure, c’est-à-dire les formes et les volumes. Or, de nombreuses pièces mécaniques inoffensives partagent des propriétés visuelles avec des composants d’armes. Un simple tube ou un engrenage pourrait être identifié à tort comme une partie de canon ou de mécanisme de tir. Par exemple, une simple paire de mains imprimées sur une imprimante 3D formant un « L » pourrait suffire à tromper le système et bloquer l’appareil. Ces erreurs, appelées faux positifs, risquent de rendre les machines inutilisables pour les projets scolaires ou artistiques.

De plus, la diversité des formats de fichiers des imprimantes 3D pose un problème de compatibilité majeur. L’analyse logicielle doit être capable de lire le G-code, qui est le langage de commande brut dictant les mouvements de la tête d’impression. Cependant, beaucoup de machines fonctionnent hors ligne ou utilisent des instructions générées en temps réel, rendant le scan préalable inefficace. Comme l’explique une analyse publiée sur le blog Adafruit, cette surveillance généralisée revient à exiger d’une scie sauteuse qu’elle analyse le bois pour s’assurer qu’on ne fabrique pas un objet interdit, une contrainte jugée disproportionnée par les experts du domaine.

Un avenir sous pression pour l’open source

Le monde de l’impression 3D repose largement sur l’open source, des logiciels libres créés et améliorés par des communautés de bénévoles à travers le monde. Ces programmes, comme Marlin ou Klipper, n’appartiennent à aucune entreprise et ne disposent pas des ressources financières pour intégrer des systèmes de surveillance coûteux et complexes. Si la loi passe en l’état, ces logiciels gratuits utilisés dans les écoles et les laboratoires pourraient devenir illégaux à New York. Le texte prévoit toutefois une clause de sauvegarde : si un groupe de travail d’experts juge que la technologie n’est pas réalisable, l’obligation pourrait être suspendue.

Ce comité d’experts devra naviguer entre les exigences de sécurité publique et les réalités du code informatique pour les imprimantes 3D. En l’état, pour les défenseurs du logiciel libre et des petits fabricants, les normes risquent d’être dictées par les grandes entreprises capables de financer des infrastructures de contrôle dans le cloud. La synthèse de cette situation montre que la lutte contre les dérives ne doit pas sacrifier l’outil lui-même, mais se concentrer sur l’intentionnalité des actes illégaux pour ne pas entraver le développement technique.

Pour approfondir le sujet

Actualités liées

Halte à l'attaque de New York contre l'impression 3D

Le projet de budget de l'État de New York pour 2026-2027 prévoit actuellement des dispositions qui obligeront toutes les imprimantes 3D vendues dans l'État à utiliser un logiciel de censure bloquant l'impression — un logiciel qui surveille chaque impression à la… Lire la suite

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.