Faits marquants de la semaine

- Un pirate étranger aurait compromis en 2023 un serveur du bureau new-yorkais du FBI, accédant à des fichiers liés à l’enquête sur Jeffrey Epstein, selon des documents du département de la justice et une source citée.

- Une campagne de spyware cible les utilisateurs israéliens via une fausse application Red Alert diffusée par SMS spoofés, collectant SMS, contacts, localisation GPS, mots de passe à usage unique et messages bancaires tout en imitant l’application légitime.

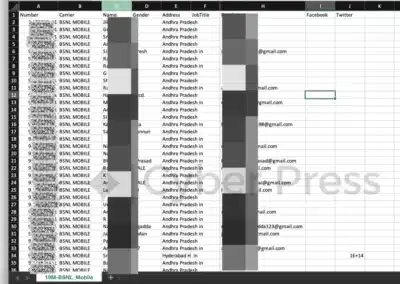

- La plateforme Infutor, spécialisée dans la gestion d’identités consommateurs, aurait exposé 676,8 millions de dossiers d’Américains, vivants et décédés, incluant noms, dates de naissance, adresses postales, numéros de téléphone et numéros de sécurité sociale.

- Le prestataire de traitement de données Conduent a vu des attaquants voler les informations de 25 millions de personnes, dont noms, adresses, dates de naissance, numéros de sécurité sociale, données d’assurance santé et informations médicales, avec près d’un an de retard dans les notifications individuelles.

Deux fuites massives touchant Infutor et Conduent exposent des volumes importants de données d’identité et d’informations médicales, tandis qu’en parallèle espionnage ciblé sur mobile et compromission de serveurs d’enquête fédéraux illustrent la diversité des objectifs et des leviers d’exploitation des attaquants.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

La sélection des 9 actualités à retenir cette semaine

Un pirate informatique étranger aurait pénétré les serveurs du FBI contenant des fichiers d'Epstein en 2023.

Un cybercriminel aurait accédé à un serveur du bureau du FBI à New York, selon une source et des documents du ministère de la Justice. Inscrivez-vous à la newsletter Breaking News US pour recevoir les alertes directement… Lire la suite

L'application Red Alert, un cheval de Troie, cible les utilisateurs israéliens et vole des données sensibles par SMS.

Une cyberattaque ciblée récente exploite l'application d'alerte aux roquettes Red Alert, pourtant réputée, pour infecter des utilisateurs israéliens avec un logiciel espion. L'unité de recherche sur les menaces (TRU) d'Acronis a découvert cette campagne malveillante le 1er… Lire la suite

Fuite de données chez Infutor : 676 millions d'enregistrements de consommateurs exposés

Infutor, une plateforme numérique de gestion et de résolution d'identité des consommateurs permettant aux marques d'identifier et de vérifier leurs clients, aurait été victime d'une fuite massive de données Lire la suite

Le piratage de Conduent a exposé 25 millions de dossiers médicaux et de sécurité sociale.

Conduent, un important prestataire de services de traitement de données pour des programmes gouvernementaux comme Medicaid et des assureurs privés, a subi une violation de données affectant les dossiers médicaux et de sécurité sociale de 25 millions d'Américains. Lire la suite

Starbucks révèle une fuite de données affectant des centaines d'employés

Starbucks a révélé une fuite de données affectant des centaines d'employés après que des pirates informatiques ont accédé à leurs comptes Starbucks Partner Central. […] Lire la suite

Michelin confirme une fuite de données liée à une attaque d'Oracle EBS

Des cybercriminels ont divulgué plus de 300 Go de fichiers prétendument volés au géant du pneumatique. L'article « Michelin confirme une fuite de données liée à une attaque contre Oracle EBS » est paru initialement sur SecurityWeek. Lire la suite

6 millions de dossiers clients de Sunrise volés

Selon certaines informations, Sunrise aurait subi le vol de plus de 6 millions d'enregistrements de données en janvier 2026, dont certains contenaient des informations clients sensibles telles que des numéros de téléphone et des données de paiement…. Lire la suite

ShinyHunters affirme que des attaques de vol de données Salesforce Aura sont en cours.

Salesforce avertit ses clients que des pirates informatiques ciblent les sites web dont les plateformes Experience Cloud sont mal configurées, donnant ainsi aux utilisateurs invités accès à plus de données que prévu. Cependant, le groupe d'extorsion ShinyHunters… Lire la suite

Ericsson US révèle une fuite de données suite à un piratage de son fournisseur de services

Ericsson Inc., la filiale américaine du géant suédois des réseaux et des télécommunications Ericsson, a annoncé que des pirates informatiques ont dérobé des données appartenant à plus de 15 000 employés et clients après avoir piraté l'un de… Lire la suite

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.