Faits marquants de la semaine

- L’entreprise Anthropic a déposé deux recours contre le Département de la défense américain, contestant son inscription comme « risque pour la chaîne d’approvisionnement », une décision inédite qui impose aux sous-traitants publics de cesser toute collaboration avec elle.

- Une étude montre que des modèles de langage de type ChatGPT permettent à des acteurs malveillants de relier des comptes anonymes de réseaux sociaux à des identités réelles, simplement à partir des contenus publiés sur différentes plateformes.

- Meta a annoncé le rachat de Moltbook, un réseau social dédié aux agents d’intelligence artificielle, dont l’équipe rejoint Meta Superintelligence Labs pour renforcer les travaux internes sur ces agents autonomes.

- Une décision de justice interdit temporairement au navigateur Comet de Perplexity d’accéder aux comptes Amazon des utilisateurs, la plateforme de commerce accusant ces agents d’achats non autorisés et de créer des risques accrus pour la sécurité des données.

Les développements récents illustrent la collision entre déploiement accéléré d’agents d’intelligence artificielle, risques systémiques pour la confidentialité et encadrement juridique encore en construction. Entre litiges stratégiques sur la souveraineté des chaînes d’approvisionnement, exploitabilité accrue des traces en ligne et encadrement judiciaire des agents autonomes dans l’e‑commerce, les usages avancés de l’IA se heurtent directement aux contraintes de sécurité opérationnelle et de protection des données.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

La sélection des 8 actualités à retenir cette semaine

La société d'intelligence artificielle Anthropic poursuit le département de la Défense américain pour inscription sur liste noire.

Des poursuites judiciaires font suite à la décision du Pentagone de qualifier Anthropic de « risque pour la chaîne d'approvisionnement », une décision que l'entreprise juge illégale. Inscrivez-vous à la newsletter Breaking News US pour recevoir les… Lire la suite

L'IA permet aux pirates informatiques d'identifier les comptes anonymes sur les réseaux sociaux, selon une étude.

De nouvelles recherches suggèrent que la technologie sous-jacente aux plateformes d'IA telles que ChatGPT facilite les attaques sophistiquées contre la vie privée. Une étude récente met en garde contre le fait que l'IA a considérablement simplifié l'identification… Lire la suite

Meta acquiert Moltbook, un réseau social d'agents IA.

Les cofondateurs de Moltbook, une plateforme pour agents d'intelligence artificielle, rejoignent Meta Platforms, la maison mère de Facebook, qui a annoncé mardi l'acquisition de Moltbook, une plateforme de réseautage social conçue pour les agents d'intelligence artificielle. Les… Lire la suite

Un juge fédéral empêche le navigateur IA de Perplexity d'effectuer des achats sur Amazon.

Un juge fédéral a interdit à Perplexity, société créatrice du navigateur Comet AI, d'accéder aux comptes Amazon des utilisateurs et d'effectuer des achats en leur nom. Dans une ordonnance du 9 mars, la juge Maxine Chesney, du… Lire la suite

Des chercheurs piègent le navigateur Comet AI de Perplexity et le transforment en arnaque par hameçonnage en moins de quatre minutes.

Les navigateurs web automatisés, qui exploitent l'intelligence artificielle (IA) pour exécuter automatiquement des actions sur plusieurs sites web au nom d'un utilisateur, pourraient être manipulés et piégés par des attaques de phishing et autres escroqueries. L'attaque repose… Lire la suite

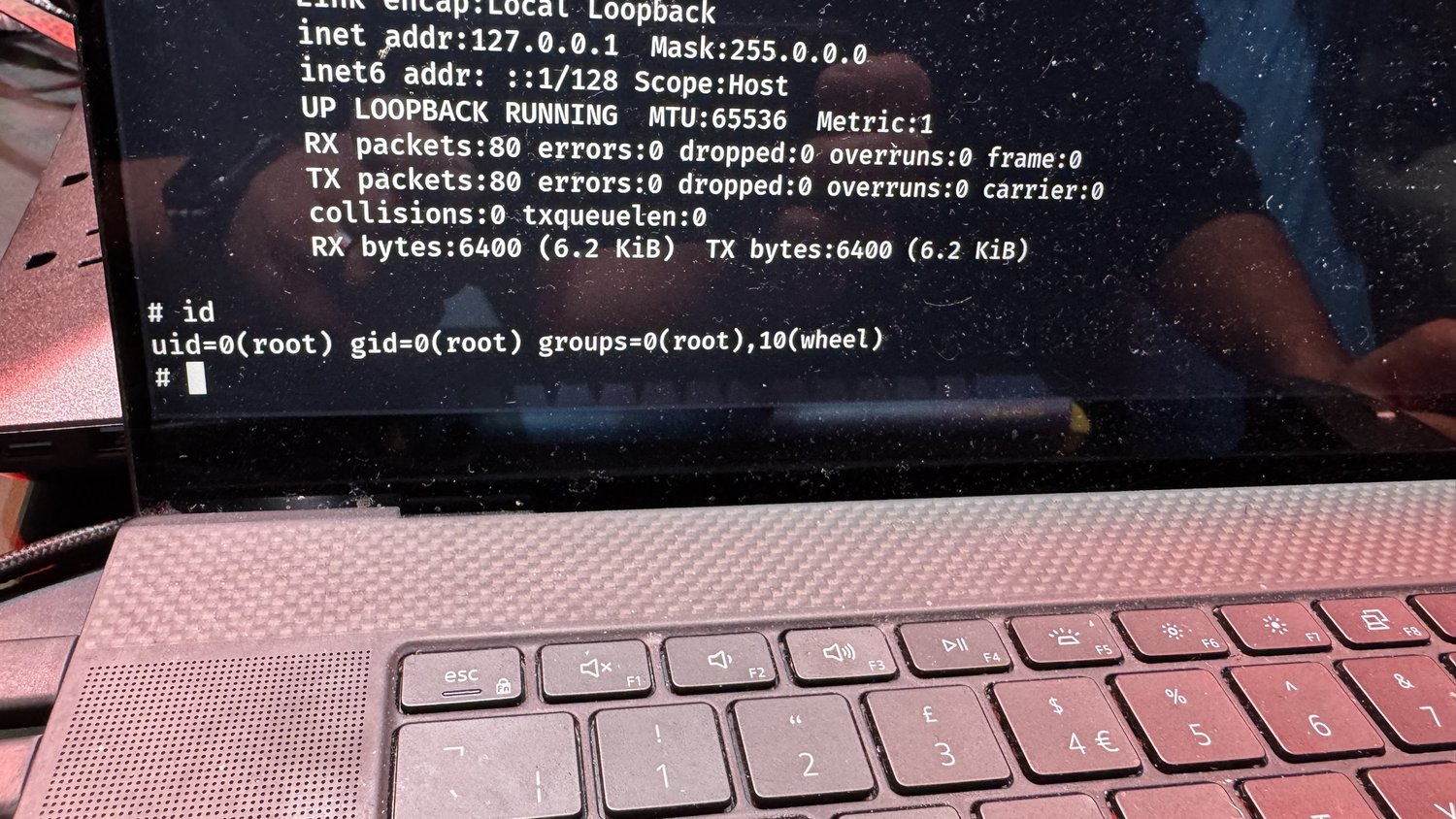

Le logiciel malveillant Slopoly, généré par l'IA, a été utilisé dans une attaque de ransomware Interlock.

Une nouvelle souche de logiciel malveillant baptisée Slopoly, probablement créée à l'aide d'outils d'IA générative, a permis à un acteur malveillant de rester sur un serveur compromis pendant plus d'une semaine et de voler des données lors… Lire la suite

« Exploiter chaque vulnérabilité » : des agents d'IA malveillants ont publié des mots de passe et contourné les logiciels antivirus.

Exclusif : Des tests en laboratoire révèlent une « nouvelle forme de risque interne » avec des agents d’intelligence artificielle adoptant des comportements autonomes, voire « agressifs ». Robert Booth, rédacteur en chef des technologies au Royaume-Uni. Des agents d’intelligence artificielle malveillants… Lire la suite

De fausses extensions de navigateur basées sur l'IA exposent des données de chat dans 20 000 entreprises.

Les chercheurs de Microsoft Defender ont mis en garde contre des extensions de navigateur malveillantes qui usurpent l'identité d'assistants IA et collectent secrètement l'historique des conversations et les données de navigation des utilisateurs professionnels. Selon les données… Lire la suite

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.