TL;DR : L’essentiel

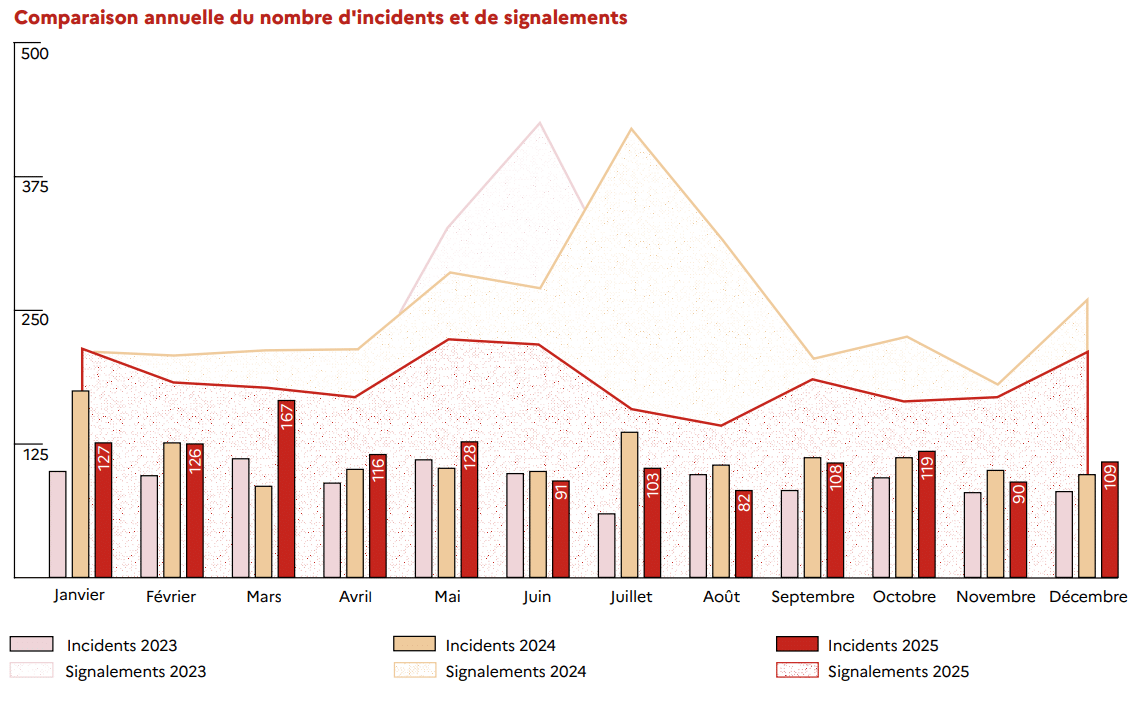

- En 2025, l’ANSSI a traité 3 586 événements de sécurité, soit une baisse de près de 20 % par rapport à 2024, en grande partie due au pic artificiel créé par les Jeux Olympiques de Paris.

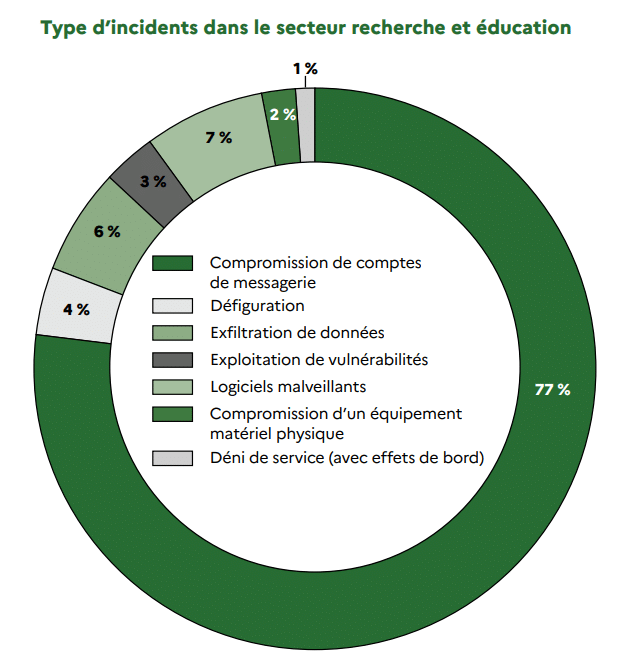

- Quatre secteurs concentrent les trois quarts des incidents confirmés : l’éducation et la recherche (34 %), les collectivités et ministères (24 %), la santé (10 %) et les télécommunications (9 %).

- Les exfiltrations de données ont augmenté significativement, passant de 130 à 196 incidents recensés, tandis que les attaques par rançongiciel sont légèrement en recul avec 128 cas confirmés.

- Les frontières entre groupes étatiques et cybercriminels continuent de s’effacer : les uns adoptent des outils de l’écosystème criminel, les autres recourent à des pratiques typiques des services de renseignement.

L’année 2025 referme une période charnière pour la cybersécurité française. Le Panorama de la cybermenace publié par l’ANSSI dresse un état des lieux préoccupant, même si le volume global d’événements traités recule par rapport à 2024. Ce repli s’explique en grande partie par l’effet amplificateur des Jeux Olympiques et Paralympiques de Paris, qui avaient gonflé les chiffres de l’année précédente. La réalité structurelle, elle, reste inchangée : les attaquants sont toujours présents, organisés et actifs, avec une capacité croissante à brouiller les pistes.

L’espionnage étatique russe et chinois maintient une pression constante

Les modes opératoires attaquants associés à la Russie et à la Chine restent les plus actifs contre les intérêts français. Ces groupes — désignés par l’ANSSI sous l’abréviation MOA (modes opératoires d’attaque) — opèrent comme des unités spécialisées mandatées par des services de renseignement. Leur objectif principal est la collecte de renseignements stratégiques : accéder discrètement aux réseaux de cibles diplomatiques, industrielles ou gouvernementales, souvent des mois avant de passer à l’action.

Parmi les cas documentés en 2025, les opérateurs du groupe Salt Typhoon, associé à la Chine, ont étendu leur ciblage au-delà des télécommunications vers d’autres secteurs critiques. Le groupe Turla, lié au renseignement intérieur russe, a quant à lui ciblé des ambassades situées à Moscou en exploitant une technique dite « adversary-in-the-middle » : une forme avancée d’interception des communications qui permet non seulement d’espionner les échanges, mais aussi de manipuler les données pour préparer d’autres attaques. L’ANSSI a également observé une campagne menée par le cluster RedDelta — rattaché au groupe chinois Mustang Panda — contre plusieurs entités diplomatiques européennes dont des cibles françaises, en septembre 2025.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

La cybercriminalité se réinvente : moins de rançongiciels, plus de vol de données

Le modèle classique du rançongiciel — chiffrer les données d’une victime et réclamer une rançon — montre des signes de recul relatif. En 2025, 128 compromissions par rançongiciel ont été enregistrées, contre 141 en 2024. En revanche, les exfiltrations de données sans chiffrement progressent nettement, avec 196 incidents recensés contre 130 l’année précédente. Des groupes comme Cl0p exploitent des failles dans des logiciels très répandus pour aspirer en masse les données de centaines d’entreprises, qu’ils revendent ou utilisent à des fins de chantage.

Les souches de rançongiciel les plus actives en 2025 sont Qilin (21 % des cas), Akira (9 %) et LockBit 3.0 (5 %). Une tendance nouvelle s’observe également : des groupes étatiques habituellement cantonnés à l’espionnage ont recouru à des rançongiciels pour générer des revenus. Le groupe nord-coréen Moonstone Sleet a ainsi utilisé Qilin dans des attaques ciblées, tandis que des opérateurs associés à la Chine ont déployé les rançongiciels NailaoLocker et RA World en parallèle de leurs activités d’espionnage, brouillant encore davantage la distinction entre cybercrime et opérations d’État.

Des techniques toujours plus furtives qui compliquent la détection

Un changement de méthode profond s’observe du côté des outils utilisés. Les attaquants — étatiques comme criminels — recourent de plus en plus à des logiciels parfaitement légitimes détournés à des fins malveillantes : outils d’accès à distance comme AnyDesk ou ScreenConnect, services de stockage en ligne comme Dropbox ou Google Drive, ou encore plateformes de développement web. En se fondant dans le trafic numérique normal, ces techniques rendent la détection des intrusions beaucoup plus difficile pour les équipes de défense.

Les équipements de périmètre réseau — pare-feu, passerelles VPN, concentrateurs — restent les points d’entrée privilégiés. En 2025, des failles dans les produits Ivanti, Fortinet, Citrix et Microsoft SharePoint ont été exploitées massivement, parfois dès leur divulgation publique, voire avant. L’ANSSI souligne qu’environ 29 % des vulnérabilités exploitées en 2025 l’ont été le jour même de leur publication ou avant. Un chiffre qui illustre la course permanente entre défenseurs et attaquants, et l’importance cruciale d’appliquer rapidement les correctifs de sécurité.

La fin 2025 a marqué un signal d’alarme symbolique avec des attaques coordonnées contre les infrastructures électriques polonaises — une première dans l’Union européenne — imputées à des acteurs liés à la Russie. Ce scénario illustre concrètement le risque d’attaques « hybrides » combinant cyberoffensives et effets physiques sur des infrastructures critiques, face auquel la France anticipe une montée en puissance d’ici 2030. La directive NIS2 et le Cyber Resilience Act européen constituent les premiers jalons réglementaires d’une réponse collective, mais leur efficacité reste tributaire d’une mise en application rigoureuse par l’ensemble des acteurs concernés.

Proton Pass

Gérez vos mots de passe et identités en toute simplicité. Chiffrement de bout en bout pour une sécurité maximale de vos accès.

🔐 Protéger mes mots de passe 🛒 Lien affilié : en commandant via ce lien, vous soutenez la veille DCOD sans frais supplémentaires 🙏

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.