TL;DR : L’essentiel

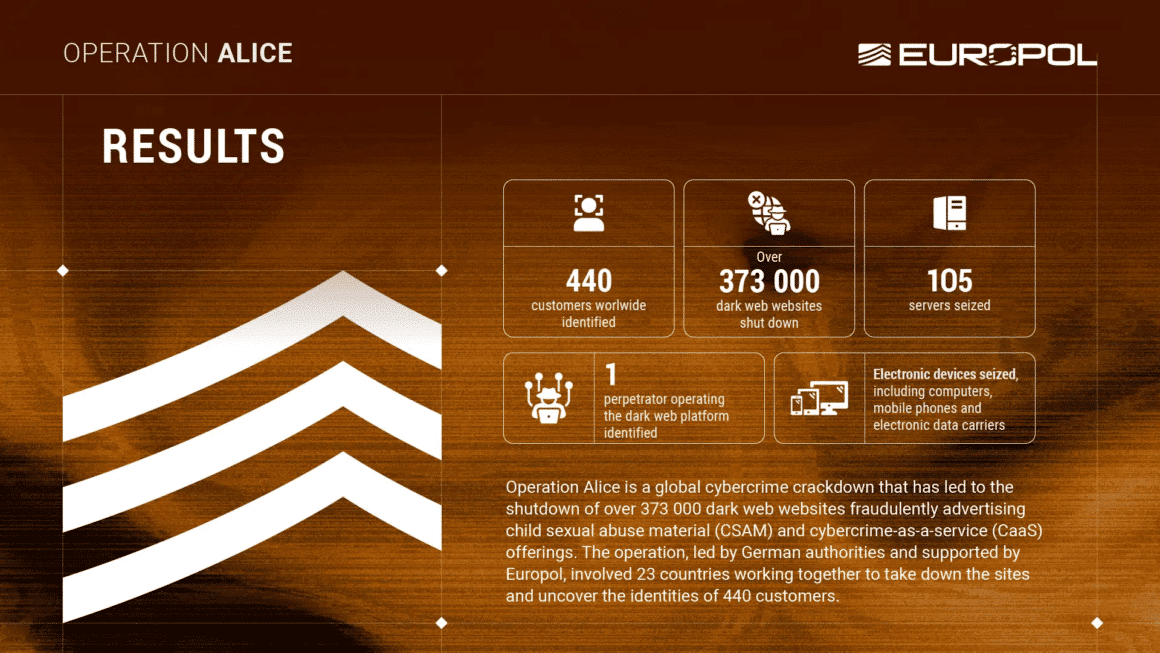

- L’opération Alice a permis de neutraliser une infrastructure massive de 373 000 domaines onion. Ces plateformes proposaient des contenus illégaux factices pour extorquer des fonds en cryptomonnaies à des milliers d’utilisateurs.

- L’administrateur présumé, un individu de trente-cinq ans localisé en Chine, gérait jusqu’à 287 serveurs. Ses activités frauduleuses auraient généré un profit estimé à plus de 345 000 euros depuis fin 2019.

- Les enquêteurs ont identifié 440 clients internationaux ayant tenté d’acquérir des fichiers interdits. Malgré l’absence de livraison réelle, ces individus font l’objet de poursuites pour leur intention criminelle et leur soutien financier.

- La coopération entre 23 pays et Europol a abouti à la saisie de 105 serveurs en Allemagne. Cette action globale vise à protéger les mineurs tout en désarmant techniquement les réseaux criminels.

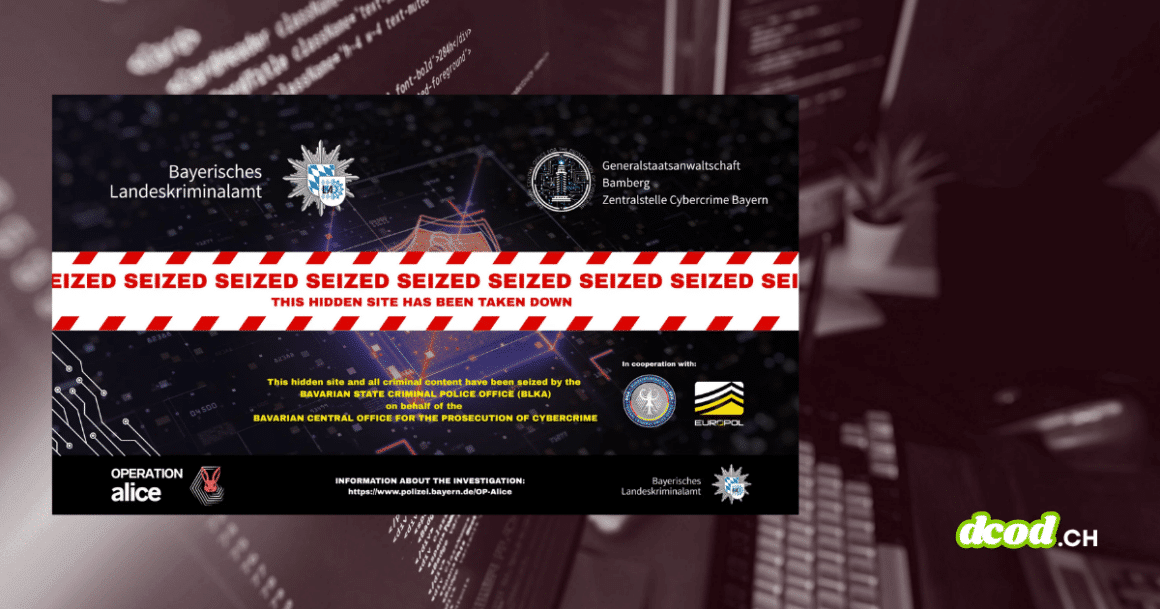

L’annonce officielle du 9 mars 2026 marque un tournant majeur dans la lutte contre la criminalité numérique internationale. Sous l’impulsion de la police allemande et avec le soutien d’Europol, l’Operation Alice a mis fin aux activités d’un réseau tentaculaire sur le Dark Web. Cette enquête, initiée au milieu de l’année 2021, a révélé comment une plateforme unique parvenait à opérer des centaines de milliers de domaines simultanément pour tromper ses utilisateurs. Au-delà du simple démantèlement technique, cette action internationale souligne une volonté ferme de traquer non seulement les administrateurs, mais aussi ceux qui alimentent financièrement ces marchés illicites.

Operation Alice : l’infrastructure massive démantelée par Europol

L’infrastructure démantelée lors de l’Operation Alice se distingue par une ampleur rarement observée dans les profondeurs du réseau anonymisé. Un seul individu, âgé de trente-cinq ans et résidant en Chine, pilotait plus de 373 000 domaines « onion ». Ces adresses spécifiques sont conçues pour garantir l’anonymat total des serveurs et des visiteurs, rendant la localisation physique des équipements extrêmement complexe pour les agences gouvernementales. À son apogée, le réseau s’appuyait sur près de 300 serveurs informatiques, dont une centaine étaient hébergés physiquement sur le sol allemand avant leur saisie coordonnée.

Comme l’indique Bleeping Computer, cette configuration permettait de diffuser des offres de services cybercriminels variés. Le réseau proposait notamment la vente de données de cartes bancaires volées ou des accès frauduleux à des systèmes informatiques étrangers, un modèle souvent désigné sous le terme de cybercriminalité en tant que service. Cette diversification visait à maximiser les revenus du réseau, qui a généré un profit global estimé à un peu plus de 345 000 euros. La saisie de nombreux supports de données et d’appareils mobiles fournit désormais aux experts de nouvelles pistes pour remonter d’autres filières mondiales.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Un système d’escroquerie au Bitcoin piloté depuis la Chine

Le mode opératoire de la plateforme « Alice with Violence CP » reposait sur une manipulation psychologique et technique bien rodée. Les sites affichaient des aperçus visuels de prétendus packs de contenus interdits pour inciter les clients à passer commande immédiatement. Ces échantillons promettaient des volumes de données allant de quelques gigaoctets à plusieurs téraoctets, mais ne contenaient aucune donnée réelle. Les ensembles étaient vendus à des prix variant entre 17 et près de 215 euros, obligeant les victimes à fournir une adresse électronique et à effectuer un paiement irréversible en Bitcoin.

Selon les détails fournis par Europol, environ 10 000 clients dans le monde sont tombés dans le piège de cette escroquerie. L’usage de la cryptomonnaie visait à opacifier les flux financiers, mais les spécialistes de l’agence européenne ont réussi à tracer les paiements pour identifier les responsables. Cette approche montre que même sur le Dark Web, les traces numériques laissées lors de transactions financières peuvent devenir des preuves matérielles essentielles pour confondre les acteurs de réseaux organisés, même lorsque les produits promis ne sont jamais livrés.

Europol identifie les clients malgré l’anonymat du Dark Web

L’originalité de l’Operation Alice réside également dans le ciblage systématique des clients finaux du réseau. En tentant d’acquérir des matériels illégaux, ces individus ont manifesté une intention criminelle claire et ont apporté un soutien financier direct à l’exploitation des mineurs. Sur les 10 000 utilisateurs recensés, les autorités ont déjà identifié 440 suspects répartis dans 23 pays différents. Une centaine d’entre eux fait actuellement l’objet d’enquêtes approfondies pour déterminer l’étendue de leurs activités et leur éventuelle implication dans d’autres réseaux criminels.

La réponse judiciaire est illustrée par des interventions concrètes sur le terrain, comme la perquisition menée chez un père de famille de trente-et-un ans ayant transféré 20 euros pour un accès fictif à 70 Go de données illicites. Ces actions préventives visent à briser le sentiment d’impunité qui règne parfois chez les utilisateurs de réseaux anonymisés. Parallèlement, Europol renforce son arsenal de protection avec des outils comme Help4U, lancé en novembre 2025, ou l’initiative Stop Child Abuse – Trace an Object, qui invite le public à identifier des éléments visuels issus de fichiers criminels pour sauver des victimes potentielles.

L’Operation Alice démontre que la coopération internationale menée par Europol est le seul levier efficace contre une cybercriminalité qui ignore les frontières. Le démantèlement de cette infrastructure massive et l’émission d’un mandat d’arrêt international contre son opérateur envoient un signal fort aux réseaux clandestins. Si la dimension financière de l’arnaque est évidente, l’impact le plus significatif reste la protection des victimes et la mise hors d’état de nuire de milliers de points d’accès à des contenus dévastateurs. La lutte se poursuit désormais sur le terrain de l’analyse des données saisies pour débusquer les complices restants à travers le globe.

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.