TL;DR : L’essentiel

- Des espions liés au gouvernement russe utilisent le kit DarkSword pour infiltrer des téléphones en Ukraine. Cet outil sophistiqué s’appuie sur des sites web compromis pour aspirer les données.

- Près de 270 millions d’appareils fonctionnant sous iOS 18 restent exposés à cette menace. L’infection se produit sans aucun téléchargement, par simple consultation d’une page internet piégée via le navigateur Safari.

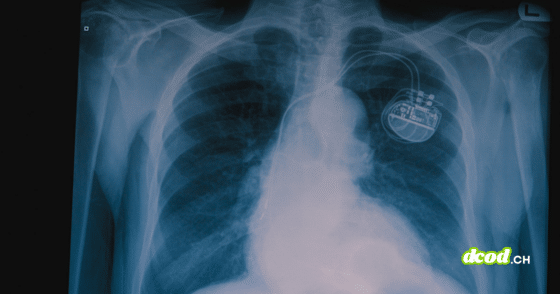

- Le logiciel malveillant dérobe instantanément les historiques de messageries comme WhatsApp ou Telegram. Il cible également les portefeuilles de cryptomonnaies et les fichiers stockés dans le cloud de manière totalement silencieuse.

- Cette attaque enchaîne six failles de sécurité pour contourner les protections du système. Bien qu’un redémarrage efface l’infection, les pirates exfiltrent l’essentiel des informations personnelles en seulement quelques minutes d’activité.

La découverte conjointe réalisée par Google, iVerify et Lookout rappelle l’usage des outils d’espionnage mobile. Jusqu’alors réservés à des cibles très précises et peu nombreuses, des kits d’exploitation sophistiqués comme DarkSword sont désormais déployés de manière indiscriminée. Cette prolifération transforme des vulnérabilités autrefois rares en menaces de masse, exploitant le retard de mise à jour d’une partie significative du parc mondial de smartphones Apple.

DarkSword automatise l’exfiltration de données massives

Le fonctionnement de DarkSword repose sur une approche dite de « smash-and-grab », comparable à un cambriolage éclair. Contrairement aux logiciels espions traditionnels qui tentent de s’installer durablement, ce kit privilégie une intrusion furtive et temporaire. Dès qu’un utilisateur consulte un site infecté, le code s’exécute pour aspirer les messages, les photos et les identifiants de connexion avant de disparaître lors du prochain redémarrage de l’appareil. Selon une analyse de Ars Technica, cette technique laisse très peu de traces techniques, rendant la détection particulièrement complexe pour les outils de sécurité classiques.

La menace concerne principalement les modèles fonctionnant sous iOS 18, une version du système d’exploitation encore largement utilisée. On estime que près d’un quart des utilisateurs d’iPhone n’ont pas encore adopté la version iOS 26, notamment en raison de critiques sur l’interface « liquid glass » jugée trop animée ou peu lisible par certains. Ce réservoir de victimes potentielles représente environ 270 millions d’appareils à travers le monde, offrant une surface d’attaque considérable pour les groupes de cybercriminels et les services de renseignement étrangers.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Le logiciel cible spécifiquement les versions 18.4 à 18.6.2 du système d’exploitation. En exploitant des vulnérabilités au sein du navigateur Safari, DarkSword parvient à collecter les journaux d’appels, l’historique de localisation et même les données de l’application Santé. Cette polyvalence suggère que les attaquants ne cherchent pas seulement des informations politiques, mais également des données financières et privées pouvant être monétisées sur des marchés secondaires.

Une chaîne technique complexe qui contourne la sécurité d’Apple

Pour réussir à prendre le contrôle total de l’appareil, DarkSword enchaîne six vulnérabilités distinctes, dont trois étaient totalement inconnues des chercheurs au moment de leur première utilisation. L’attaque débute dans le navigateur Safari : une iFrame invisible charge un code malveillant qui s’échappe ensuite du « bac à sable », la zone sécurisée isolant normalement les applications. Comme l’explique The Verge, le malware transite par le processus GPU pour obtenir des privilèges au niveau du noyau du système avant d’injecter ses instructions dans un daemon, un composant légitime de l’iPhone.

Un aspect particulièrement préoccupant souligné par les chercheurs réside dans la facilité de réutilisation de cet outil. Le code de DarkSword a été retrouvé sur des sites compromis sans aucune protection ni camouflage, accompagné de commentaires explicatifs en anglais détaillant chaque étape de l’infection. Cette négligence de la part des attaquants initiaux permet à n’importe quel autre groupe de pirates de copier et de déployer la chaîne d’exploitation pour ses propres objectifs. Cette situation souligne la dangerosité des courtiers en failles de sécurité qui revendent ces outils à des acteurs peu scrupuleux, comme l’indique Mashable.

Cette absence d’obscurcissement du code est inhabituelle pour une opération d’espionnage d’État. Elle suggère que les opérateurs russes ont peut-être agi avec une forme de précipitation ou de confiance excessive, facilitant ainsi le travail d’analyse des firmes de cybersécurité. En laissant le kit « à nu » avec des commentaires sur des serveurs publics, ils ont pratiquement invité le reste de la communauté cybercriminelle à s’emparer de cette arme numérique pour cibler d’autres utilisateurs de smartphones Apple.

Des acteurs étatiques et commerciaux exploitent ces failles

Les premières traces d’utilisation de DarkSword remontent à la fin de l’année 2025. Trois entités distinctes ont été identifiées comme utilisatrices du kit : le groupe d’espionnage russe UNC6353 ciblant l’Ukraine, un groupe saoudien utilisant de faux domaines Snapchat, et la société de surveillance turque PARS Defense. Selon les informations relayées par Korben, DarkSword partage des infrastructures communes avec un autre kit nommé Coruna, lequel serait lié à des sous-traitants du gouvernement américain et revendu via des intermédiaires sanctionnés comme Operation Zero.

Face à cette offensive, Apple a déployé des correctifs de sécurité critiques. Pour les modèles les plus récents, le passage à iOS 26.3.1 neutralise l’ensemble des vulnérabilités exploitées par DarkSword. Pour les appareils plus anciens ne pouvant supporter la dernière mise à jour, des patchs d’urgence ont été publiés pour iOS 15 et iOS 16. Les autorités recommandent également l’activation du mode Lockdown pour les profils à haut risque, comme les journalistes ou les militants, afin de réduire drastiquement la surface d’exposition aux attaques basées sur le web.

La prolifération de ces outils montre que le marché des exploits mobiles devient plus agressif et moins sélectif. Là où ces attaques étaient autrefois l’apanage d’unités d’élite pour des cibles de haute valeur, elles sont aujourd’hui accessibles à des groupes moins sophistiqués. La capacité des courtiers à recycler des outils créés pour des gouvernements vers le secteur criminel privé pose un défi majeur pour la protection de la vie privée à l’échelle mondiale.

Si la réaction technique d’Apple permet aujourd’hui de protéger les utilisateurs à jour, l’existence d’un marché noir florissant pour ces outils de piratage « clés en main » suggère que de nouvelles variantes apparaîtront inévitablement. La vigilance reste de mise pour le public, dont la meilleure défense demeure l’application systématique des mises à jour logicielles dès leur disponibilité.

FAQ : Comprendre et se protéger contre la menace DarkSword

Qu’est-ce que DarkSword exactement ?

DarkSword est un logiciel malveillant sophistiqué (spyware) conçu spécifiquement pour infiltrer le système d’exploitation iOS. Contrairement aux virus classiques, il utilise des failles de sécurité critiques pour s’installer de manière furtive, parfois sans aucune interaction de la part de l’utilisateur.

Comment ce logiciel s’installe-t-il sur un iPhone ?

Le vecteur principal d’infection repose sur l’exploitation de vulnérabilités système via des messages piégés. Une simple réception de fichier ou un lien malveillant via une messagerie instantanée peut suffire à déclencher l’installation du code espion en arrière-plan.

Quels sont les risques pour mes données personnelles ?

Une fois actif, DarkSword peut accéder à la quasi-totalité de votre vie numérique : vos messages privés (SMS et applications chiffrées), vos photos, votre position géographique en temps réel ainsi que l’ensemble de vos identifiants et mots de passe enregistrés.

Comment savoir si mon appareil est infecté ?

Bien que le logiciel soit conçu pour être invisible, certains signes techniques peuvent vous alerter : une surchauffe inhabituelle de l’appareil sans utilisation intensive, une baisse soudaine de l’autonomie de la batterie ou une consommation de données cellulaires anormalement élevée.

Quelles sont les mesures de prévention immédiates ?

La priorité absolue est de maintenir votre iPhone à jour avec la dernière version d’iOS disponible, car Apple publie régulièrement des correctifs de sécurité. Par ailleurs, l’activation de l’authentification à deux facteurs (2FA) sur vos comptes sensibles est indispensable pour limiter les accès non autorisés.

Le Mode Isolement d’Apple est-il une solution efficace ?

Oui. Pour les utilisateurs particulièrement exposés ou soucieux de leur confidentialité, le « Mode Isolement » (Lockdown Mode) est fortement recommandé. Il restreint drastiquement certaines fonctionnalités du téléphone pour bloquer les vecteurs d’attaque les plus complexes utilisés par DarkSword.

Que faire en cas de doute sur l’intégrité de mon téléphone ?

Si vous soupçonnez une intrusion, éteignez immédiatement votre appareil et déconnectez-le de tout réseau. La procédure de sécurité standard consiste à effectuer une restauration complète aux paramètres d’usine. Il est ensuite crucial de modifier tous vos mots de passe depuis un autre appareil sécurisé.

Peut-on restaurer une sauvegarde après une infection ?

La prudence est de mise : une sauvegarde iCloud ou iTunes effectuée alors que l’appareil était infecté pourrait réinstaller le logiciel malveillant. Il est préférable de ne restaurer que des fichiers essentiels ou une sauvegarde dont vous êtes certain de l’intégrité (antérieure à l’apparition des premiers doutes).

Pour approfondir le sujet

Mode Lockdown : l'iPhone se barricade contre l'extraction de données

Le Mode Lockdown protège l'iPhone contre les menaces ciblées, une option d'Apple ayant récemment empêché les autorités d'accéder aux données d'un appareil saisi. Lire la suite

iOS : Apple lance une alerte urgente sur l’écran de verrouillage

Apple alerte les utilisateurs d'iPhone et d'iPad via l'écran de verrouillage face à des attaques Web actives exploitant les vulnérabilités de versions obsolètes. Lire la suite

Actualités liées

Apple déploie un correctif de sécurité pour les anciens iPhone et iPad afin de les protéger contre les attaques DarkSword | TechCrunch

Cette mise à jour de sécurité protège de nombreux anciens iPhones et iPads contre les attaques liées à des outils de piratage divulgués appelés DarkSword. Lire la suite

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.