Faits marquants de la semaine

- Le kit d’espionnage DarkSword exploite plusieurs vulnérabilités pour voler massivement données personnelles et financières depuis une simple visite de site web, puis s’auto-efface, laissant des centaines de millions d’iPhones potentiellement exposés.

- En Russie, une attaque par déni de service distribué a paralysé le système de paiement du stationnement, rendant le parking gratuit pour les automobilistes tant que la plateforme de règlement électronique reste hors ligne.

- Les autorités américaines signalent des campagnes de hameçonnage menées par des acteurs liés aux services de renseignement russes pour prendre le contrôle de comptes Signal et WhatsApp appartenant à des cibles jugées à forte valeur en matière de renseignement.

- Le groupe de rançongiciel WorldLeaks a frappé la ville de Los Angeles et son réseau Metro, perturbant les systèmes internes et l’affichage des arrivées, et revendique le vol de 159,9 gigaoctets de données tout en poussant d’autres villes de la Bay Area à déclarer l’urgence.

Cette séquence met en lumière une escalade simultanée sur plusieurs couches critiques du numérique : DarkSword transforme des centaines de millions d’iPhones en cibles de vol express de données, tandis que des groupes structurés perturbent services urbains, identités numériques nationales, outils de développement open source, messageries chiffrées et infrastructures de santé ou de transport. Les attaques combinent exploitation de vulnérabilités, hameçonnage ciblé, rançongiciels d’extorsion pure et détournement de la finance décentralisée.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

La sélection des 14 actualités à retenir cette semaine

Des pirates informatiques ciblent des millions d'iPhones avec le nouveau logiciel espion DarkSword.

Apple a réagi à la menace du logiciel espion DarkSword en fournissant des informations sur les mesures prises pour y remédier. Les utilisateurs d’iPhone sont invités à s’assurer que… Lire la suite

Stationnement gratuit en Russie après une attaque par déni de service distribué (DDoS) qui a mis hors service le système de stationnement de la ville.

Les automobilistes de Perm, en Russie, ont bénéficié cette semaine d'un avantage inattendu : le stationnement gratuit. Non pas que la municipalité ait soudainement décidé de faire preuve de générosité, mais plutôt parce que des pirates informatiques ont… Lire la suite

Le FBI met en garde contre des attaques de phishing massives visant Signal et WhatsApp, menées par des pirates informatiques russes.

Des acteurs malveillants affiliés aux services de renseignement russes mènent des campagnes d'hameçonnage pour compromettre des applications de messagerie commerciale (AMC) comme WhatsApp et Signal afin de prendre le contrôle des comptes de personnes détenant des informations… Lire la suite

Le groupe de ransomware WorldLeaks a piraté le système informatique de la ville de Los Angeles.

Le groupe WorldLeaks a paralysé le métro de Los Angeles, provoquant son interruption de service, tandis que deux villes de la région de la baie de San Francisco ont déclaré l'état d'urgence après des attaques de rançongiciels…. Lire la suite

Google impose un délai de 24 heures pour l'installation d'applications non vérifiées afin de réduire les logiciels malveillants et les arnaques.

Google a annoncé jeudi une nouvelle procédure avancée pour l'installation d'applications hors plateforme sur Android. Cette procédure impose un délai d'attente obligatoire de 24 heures pour installer des applications provenant de développeurs non vérifiés, dans le but… Lire la suite

Le système BankID suédois a été piraté par un groupe de hackers alors que le gouvernement prépare le lancement de l'identité électronique.

Des pirates informatiques affirment être à l'origine d'une faille de sécurité liée au système d'identité numérique suédois. Ils ont divulgué du code et des identifiants susceptibles de révéler comment les citoyens s'authentifient auprès des services gouvernementaux. Cette… Lire la suite

Une faille de sécurité dans un scanner de vulnérabilités triviales a permis à un voleur d'informations de se propager via GitHub Actions.

Le scanner de vulnérabilités Trivy a été compromis lors d'une attaque de la chaîne d'approvisionnement menée par des acteurs malveillants connus sous le nom de TeamPCP, qui ont distribué un logiciel malveillant de vol d'identifiants via des… Lire la suite

Le ransomware Interlock cible les pare-feu d'entreprise Cisco

Le groupe de ransomware, connu pour ses attaques à double extorsion, avait accès à une vulnérabilité critique du pare-feu Cisco des semaines avant qu'elle ne soit divulguée publiquement. Lire la suite

Le groupe de ransomware Medusa revendique des attaques contre un important hôpital du Mississippi et un comté du New Jersey.

L'opération de ransomware Medusa a revendiqué une cyberattaque dévastatrice qui a paralysé les systèmes du plus grand hôpital du Mississippi pendant neuf jours. Lire la suite

Des pirates informatiques liés à la Chine infiltrent des organisations militaires d'Asie du Sud-Est depuis des années.

Des chercheurs ont mis au jour une vaste campagne de cyberespionnage qui utilisait de nouvelles portes dérobées et des techniques d'évasion familières pour maintenir un accès permanent à des cibles régionales. Lire la suite

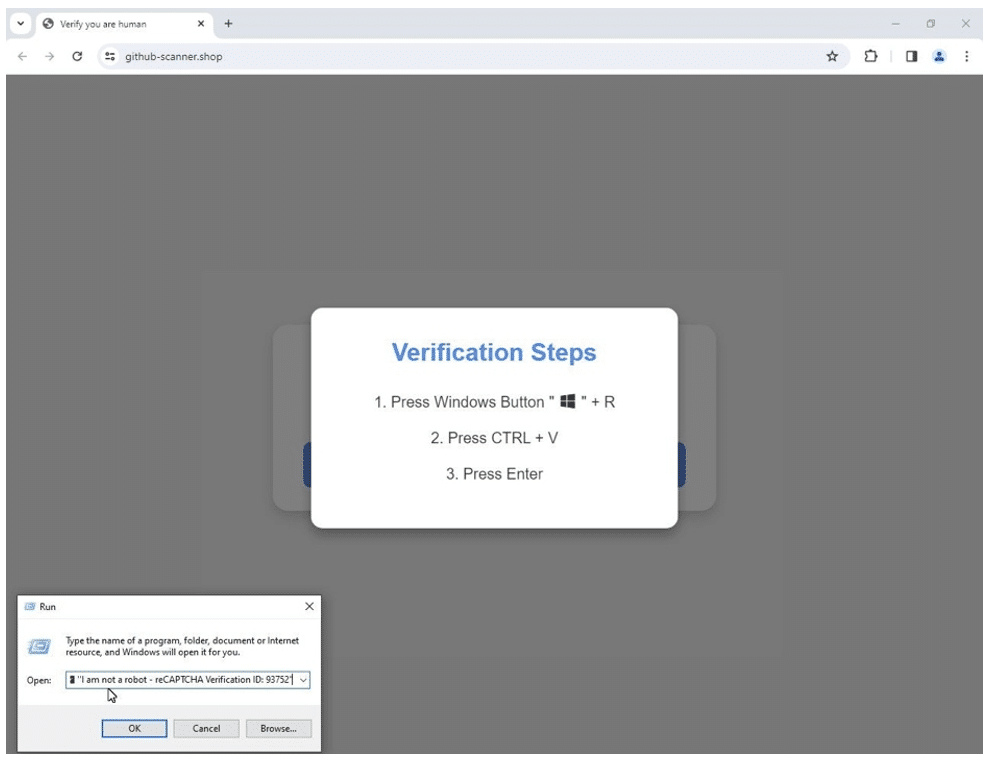

Le ransomware LeakNet utilise ClickFix via des sites piratés et déploie le chargeur en mémoire Deno.

L'opération de ransomware connue sous le nom de LeakNet a adopté la technique d'ingénierie sociale ClickFix, diffusée via des sites web compromis, comme méthode d'accès initiale. L'utilisation de ClickFix, qui consiste à inciter les utilisateurs à exécuter… Lire la suite

Un malware invisible se cache dans des caractères Unicode sur GitHub, npm et VS Code

La société Aikido Security a découvert une campagne de malware baptisée Glassworm qui utilise des caractères Unicode invisibles pour dissimuler du code malveillant. Plus de 150 dépôts GitHub, des paquets npm et des extensions VS Code sont… Lire la suite

Une faille de sécurité présumée de 3,7 millions de dollars a touché le protocole Venus après qu'un attaquant a utilisé un jeton illiquide comme garantie.

Venus Protocol, une plateforme de prêt de finance décentralisée (DeFi) sur la BNB Chain, enquête sur une activité inhabituelle. Une adresse aurait utilisé le token $THE, peu liquide, comme garantie pour retirer environ 3,7 millions de dollars… Lire la suite

Des pirates informatiques de Handala exploitent RDP et NetBird lors d'attaques de type « wiper » coordonnées.

Handala Hack est un groupe de cybercriminels iranien lié à l'État, qui combine des intrusions RDP classiques avec des outils modernes comme NetBird et des logiciels de nettoyage de données assistés par IA pour paralyser rapidement les… Lire la suite

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.