Faits marquants de la semaine

- Une opération mondiale menée par les autorités allemandes avec l’appui d’Europol a visé le réseau “Alice with Violence CP”, révélant plus de 373 000 sites frauduleux promouvant des contenus pédocriminels et des services de cybercriminalité à la demande.

- Le département de la Justice américain a saisi quatre noms de domaine utilisés par le ministère du Renseignement iranien pour des opérations psychologiques en ligne, mêlant revendications de piratages, publication de données volées et appels explicites au meurtre.

- Le département de la Justice américain a démantelé des infrastructures de commande et contrôle de plusieurs botnets d’objets connectés, dont AISURU, Kimwolf, JackSkid et Mossad, dans une opération judiciaire coordonnée avec les autorités canadiennes et allemandes.

- Un habitant de Caroline du Nord a reconnu avoir escroqué des plateformes de streaming musical et d’autres artistes de millions de dollars en inondant les services de milliers de morceaux générés par intelligence artificielle, dopés par des bots.

Les autorités multiplient les offensives coordonnées contre des infrastructures criminelles massives : démantèlement de centaines de milliers de sites sur le dark web, neutralisation de botnets d’objets connectés et saisie de domaines utilisés pour des opérations d’influence agressives, tandis que l’industrialisation des fraudes en ligne s’appuie désormais sur des contenus générés par intelligence artificielle et une automatisation à grande échelle des manipulations.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

La sélection des 8 actualités à retenir cette semaine

Lutte mondiale contre la cybercriminalité : plus de 373 000 sites du dark web fermés

Le 9 mars 2026, une opération internationale menée par les autorités allemandes et soutenue par Europol a été lancée contre l'un des plus grands réseaux de plateformes frauduleuses du dark web. L'enquête a débuté mi-2021 et visait… Lire la suite

Le ministère de la Justice déjoue des opérations psychologiques iraniennes menées par voie cybernétique.

Le ministère de la Justice a annoncé la saisie de quatre noms de domaine dans le cadre d'une opération visant à démanteler les réseaux de piratage informatique et de répression transnationale du ministère du Renseignement et de… Lire la suite

Le département de la Justice américain démantèle des botnets IoT de 3 millions d'appareils à l'origine d'attaques DDoS mondiales record de 31,4 Tbps.

Le département de la Justice américain (DoJ) a annoncé jeudi le démantèlement de l'infrastructure de commande et de contrôle (C2) utilisée par plusieurs réseaux de zombies de l'Internet des objets (IoT), tels que AISURU, Kimwolf, JackSkid et… Lire la suite

Un Américain plaide coupable d'avoir escroqué des plateformes de streaming musical de millions de dollars grâce à l'IA

Un américain de 52 ans a été inculpé pour avoir inondé les plateformes de milliers de chansons générées par IA et les avoir amplifiées grâce à des bots. Lire la suite

Trois personnes condamnées pour avoir facilité depuis leur domicile un trafic d'informaticiens nord-coréen.

Trois Américains ont été condamnés vendredi pour des crimes commis dans le cadre du vaste programme nord-coréen visant à recruter des agents au sein d'entreprises américaines, a annoncé le ministère de la Justice. Le trio – Audricus… Lire la suite

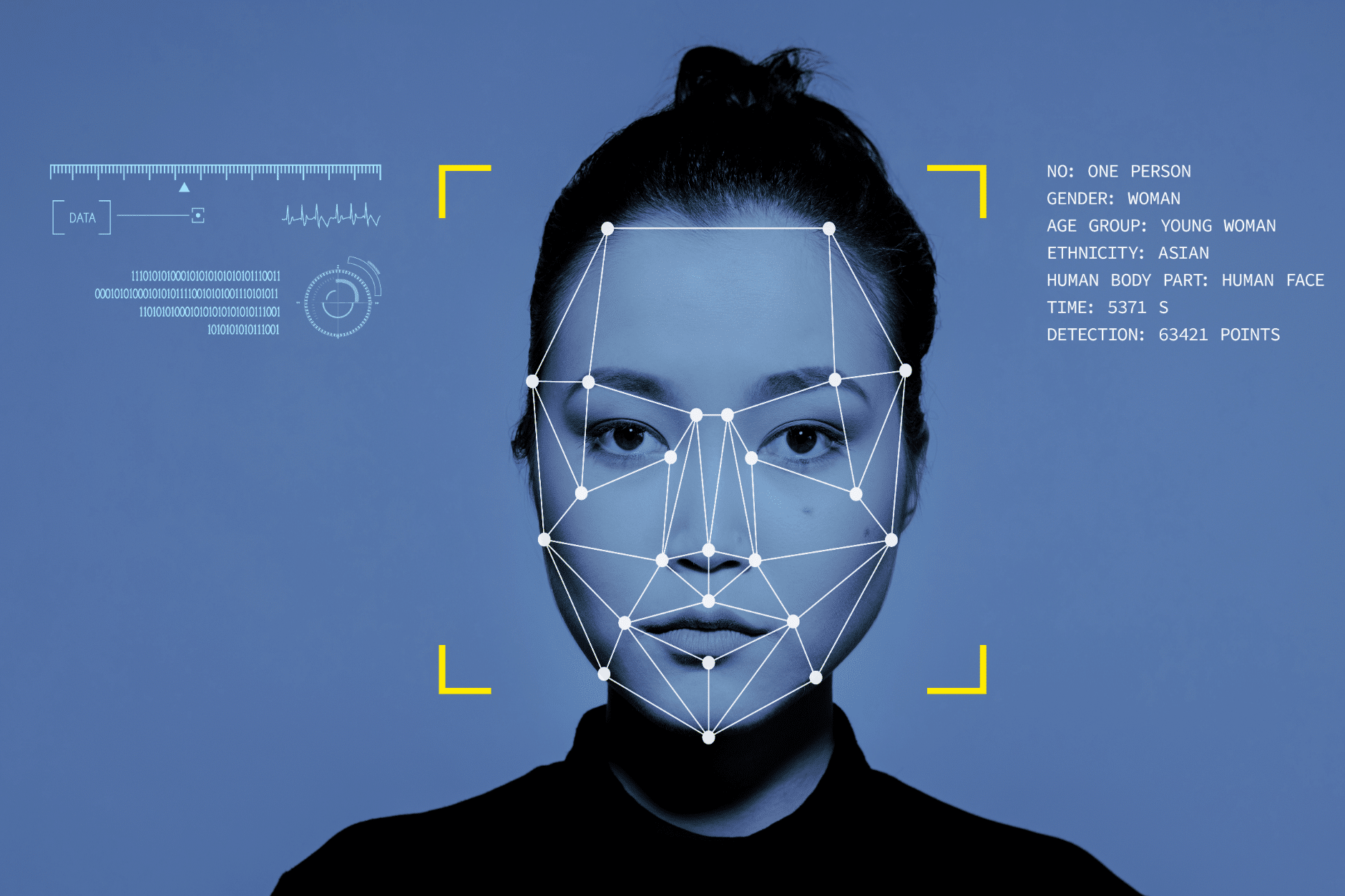

La police britannique suspend l'utilisation de la reconnaissance faciale en direct après qu'une étude a révélé des biais raciaux.

Une nouvelle étude révèle que les caméras sont statistiquement plus susceptibles d'identifier les personnes noires. Une force de police britannique a suspendu le déploiement de sa technologie de reconnaissance faciale en direct (RFL) après qu'une étude a… Lire la suite

Le FBI saisit le site de fuite de données Handala après la cyberattaque de Stryker

Le FBI a saisi deux sites web utilisés par le groupe de hacktivistes Handala après que ces derniers ont mené une cyberattaque destructrice contre le géant des technologies médicales Stryker, effaçant les données d'environ 80 000 appareils. […] Lire la suite

Un ancien analyste de données a volé des données de l'entreprise dans le cadre d'une escroquerie de 2,5 millions de dollars.

Un homme de Caroline du Nord a été reconnu coupable d'extorsion de fonds auprès d'une entreprise technologique basée à Washington, alors qu'il y travaillait encore comme analyste de données contractuel. […] Lire la suite

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.