TL;DR : L’essentiel

- L’application scanne les fréquences Bluetooth pour identifier les signatures numériques des lunettes connectées. Ce système permet de repérer des appareils de marques variées.

- Les lunettes Meta Ray-Ban servent d’exemple principal de cette technologie. Leur design discret les rend impossibles à distinguer de montures classiques, facilitant ainsi les captations d’images non consenties.

- Des fonctionnalités d’intelligence artificielle permettent désormais d’identifier des inconnus dans la rue. Des expériences montrent que des étudiants ont réussi à obtenir des noms et adresses en quelques secondes seulement.

- Le dispositif de détection présente des limites techniques face aux casques de réalité virtuelle.

L’essor des lunettes intelligentes transforme l’espace urbain en un lieu de captation numérique permanente. Contrairement aux modèles très massifs d’il y a plus de dix ans, les versions actuelles adoptent des montures quotidiennes. Cette banalisation esthétique empêche les citoyens de savoir s’ils sont observés ou enregistrés par des caméras miniatures. La possibilité d’abus est maintenant renforcée par des modifications techniques à environ 60 dollars permettant d’éteindre la petite diode lumineuse censée prévenir de l’enregistrement en cours pour filmer sans être vu.

La détection Bluetooth pour identifier les lunettes connectées

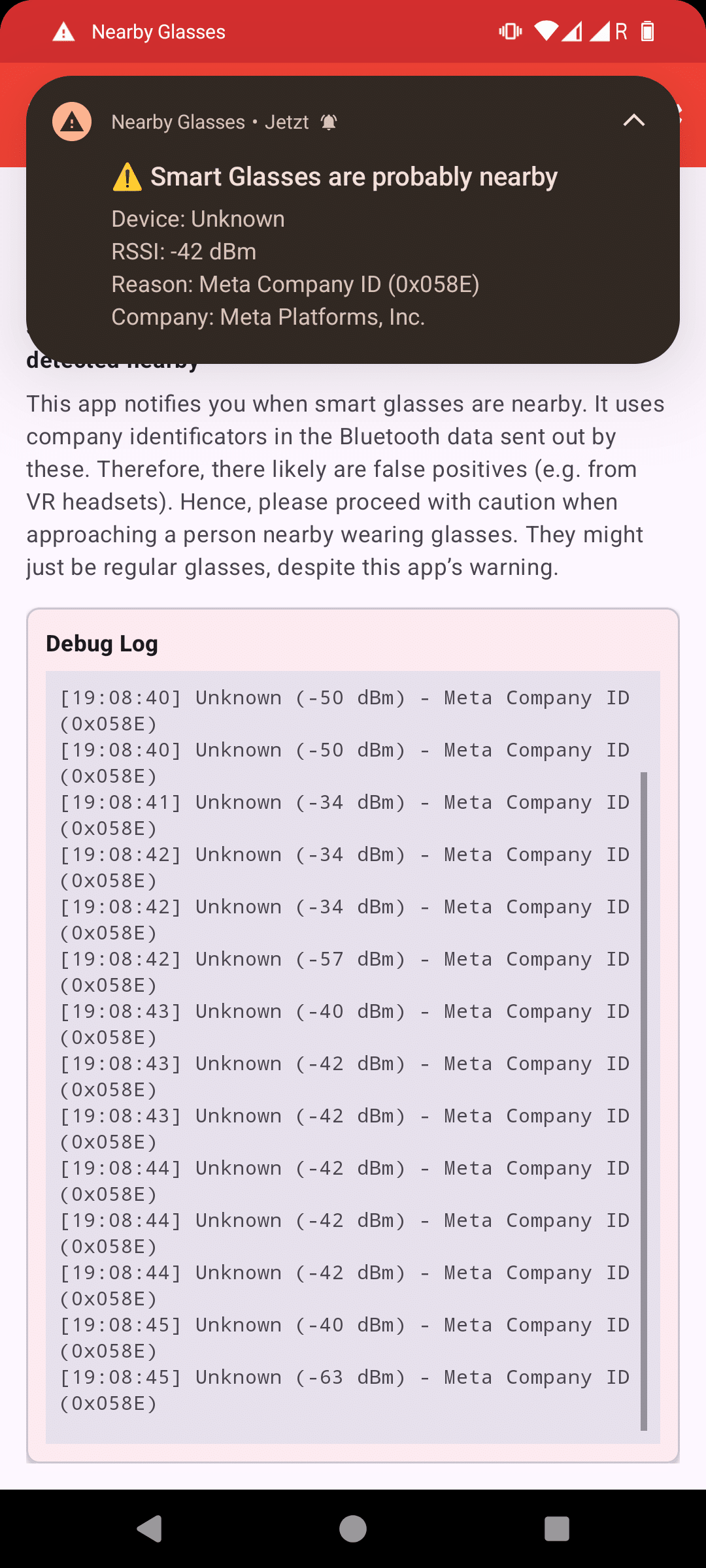

Pour redonner un certain contrôle aux passants, une application nommée Nearby Glasses utilise le smartphone comme un détecteur d’ondes. Le principe repose sur le Bluetooth Low Energy, une technologie de communication sans fil utilisée par la majorité des lunettes intelligentes. Chaque appareil connecté émet en permanence une sorte de signature numérique invisible, appelée trame publicitaire, pour signaler sa présence à son téléphone compagnon. L’application scanne ces fréquences radio pour repérer les identifiants spécifiques appartenant aux constructeurs de matériel connecté.

Le logiciel, disponible sur le Google Play Store, nécessite des réglages simples comme l’autorisation de fonctionner en arrière-plan. Une fois activé, il surveille les environs et affiche un journal d’activité. Selon les informations rapportées par 404 Media, si une signature correspondant à des marques comme Meta ou Snap est captée, le téléphone vibre et affiche une alerte prévenant de la proximité probable d’un tel équipement. Cette méthode permet de démasquer une caméra avant même qu’elle ne soit activée.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Meta Ray-Ban : l’exemple d’une surveillance invisible dopée à l’IA

L’enjeu de cette détection devient majeur avec l’arrivée de fonctions d’intelligence artificielle. Meta Ray-Ban travaille notamment sur un projet nommé Name Tag, qui permettrait à un porteur de lunettes d’obtenir l’identité d’un inconnu en le regardant simplement. Des expériences ont déjà prouvé que des étudiants pouvaient coupler ces accessoires à des moteurs de recherche de visages pour afficher instantanément le nom et l’adresse d’un passant. Cette technologie transforme un accessoire de mode en un véritable outil d’identification automatique dans la rue.

Les risques ne sont pas seulement théoriques ou limités aux usages de loisirs. Des rapports indiquent que des agents des services frontaliers ont utilisé ces lunettes lors d’interventions officielles, alors que le voyant de caméra était pourtant allumé. Des dérives ont également été observées dans des lieux de bien-être où des individus filment les clients sans leur accord. Ces situations illustrent comment ces appareils facilitent des comportements intrusifs, renforçant le besoin pour le public de disposer de systèmes de signalement de plus en plus performants.

Entre protection citoyenne et limites techniques du signal

Ce radar de poche possède toutefois des limites techniques qu’il est nécessaire de souligner pour ne pas se sentir faussement protégé. L’application peut se tromper et signaler un matériel qui n’est pas une paire de lunettes. Lors de tests réels, le journal d’activité a affiché la mention Meta Quest 2, identifiant par erreur ce casque de réalité virtuelle comme une monture intelligente.

La tension monte dans les espaces publics face à ces caméras difficiles à distinguer à l’œil nu. Dans le métro de New York, une altercation a récemment conduit à la destruction physique d’une paire de lunettes connectées par une passagère qui refusait d’être filmée.

En conclusion, l’évolution de ces produits vers l’identification faciale suggère que la transparence technologique deviendra un enjeu majeur pour la préservation de l’anonymat dans l’espace public.

Pour approfondir le sujet

GitHub – yjeanrenaud/yj_nearbyglasses : tentative de détection des lunettes connectées à proximité et d'avertissement

Tentative de détection de lunettes connectées à proximité et d'avertissement – yjeanrenaud/yj_nearbyglasses Lire la suite

Actualités liées

Meta est averti que les lunettes de reconnaissance faciale pourraient armer les prédateurs sexuels

Plus de 70 organisations, dont l'ACLU, EPIC et Fight for the Future, affirment que la fonctionnalité d'intelligence artificielle des lunettes intelligentes mettrait en danger les victimes de violence, les immigrants et les personnes LGBTQ+. Lire la suite

Les lunettes connectées de Meta se vendent par millions, mais les personnes filmées à leur insu sont totalement impuissantes.

Meta a vendu 7 millions de paires de lunettes connectées Ray-Ban et détient 82 % du marché. Des femmes sont filmées à leur insu, les poursuites judiciaires se multiplient et Apple, Google et Snap convoitent leur part de marché. Lire la suite

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.