Faits marquants de la semaine

- Selon le FBI, les victimes américaines ont perdu près de 21 milliards de dollars en 2024 à cause d’escroqueries en ligne, principalement des fraudes à l’investissement, compromissions d’e-mails professionnels, faux supports techniques et violations de données.

- Le ministère de la Défense britannique affirme avoir détecté l’activité « néfaste » d’un sous-marin d’attaque russe et de navires du GUGI à proximité d’infrastructures sous-marines critiques, notamment des câbles sous-marins.

- L’Union européenne salue la décision d’Anthropic de retarder le déploiement du modèle Claude Mythos, après avoir constaté qu’il surperformait la plupart des humains pour trouver et exploiter des failles logicielles, en raison de risques cyber massifs potentiels.

- Les autorités américaines alertent sur des attaques numériques menées par des acteurs liés à l’Iran contre des infrastructures critiques d’énergie et d’eau aux États-Unis, dans un contexte de tensions croissantes autour des infrastructures iraniennes.

L’augmentation record des pertes liées aux escroqueries en ligne, la détection d’activités russes autour d’infrastructures sous-marines et les attaques attribuées à des acteurs liés à l’Iran contre l’énergie et l’eau illustrent une pression croissante sur les infrastructures critiques, tandis que les régulateurs européens encadrent désormais aussi les modèles d’intelligence artificielle capables de systématiser la découverte et l’exploitation de vulnérabilités logicielles.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

La sélection des 8 actualités à retenir cette semaine

FBI : Les Américains ont perdu la somme record de 21 milliards de dollars à cause de la cybercriminalité l'année dernière.

Les victimes américaines ont perdu près de 21 milliards de dollars l'an dernier à cause de la cybercriminalité, principalement due à des escroqueries à l'investissement, à la compromission de messageries professionnelles, à la fraude au support technique… Lire la suite

Le Royaume-Uni affirme avoir détecté l'activité de sous-marins russes à proximité de câbles sous-marins.

Un sous-marin d'attaque russe et des navires de la Direction principale de la recherche en eaux profondes (GUGI) du pays ont été impliqués dans ce que le ministère britannique de la Défense a qualifié d'« activité néfaste… Lire la suite

L’UE salue la décision d’Anthropic de ralentir le déploiement de son nouvel outil d’IA puissant.

Les autorités de régulation européennes ont salué jeudi la décision d'Anthropic, leader de l'IA, de reporter le lancement de son nouveau modèle, Claude Mythos, par crainte de failles de sécurité informatique de grande ampleur. «… Lire la suite

Des pirates informatiques liés à l'Iran sabotent les infrastructures énergétiques et hydrauliques américaines.

Alors que Trump menace les infrastructures iraniennes, le gouvernement américain avertit que l'Iran a mené ses propres attaques numériques contre des infrastructures critiques américaines. Lire la suite

La France ordonne à tous les ministères d'abandonner Windows au profit de Linux dans le cadre de sa politique de souveraineté numérique.

En bref : la Direction interministérielle du numérique (DINUM) a annoncé le 8 avril 2026 qu’elle migre ses propres postes de travail de Windows vers Linux et a demandé à chaque ministère de formaliser un plan visant à… Lire la suite

Les primes versées par Google pour la chasse aux bogues atteindront le montant record de 17 millions de dollars en 2025.

Google a annoncé une année record pour son programme de récompenses pour la détection des vulnérabilités (VRP), avec plus de 17 millions de dollars versés à des hackers éthiques en 2025, un montant jamais atteint auparavant. Ce… Lire la suite

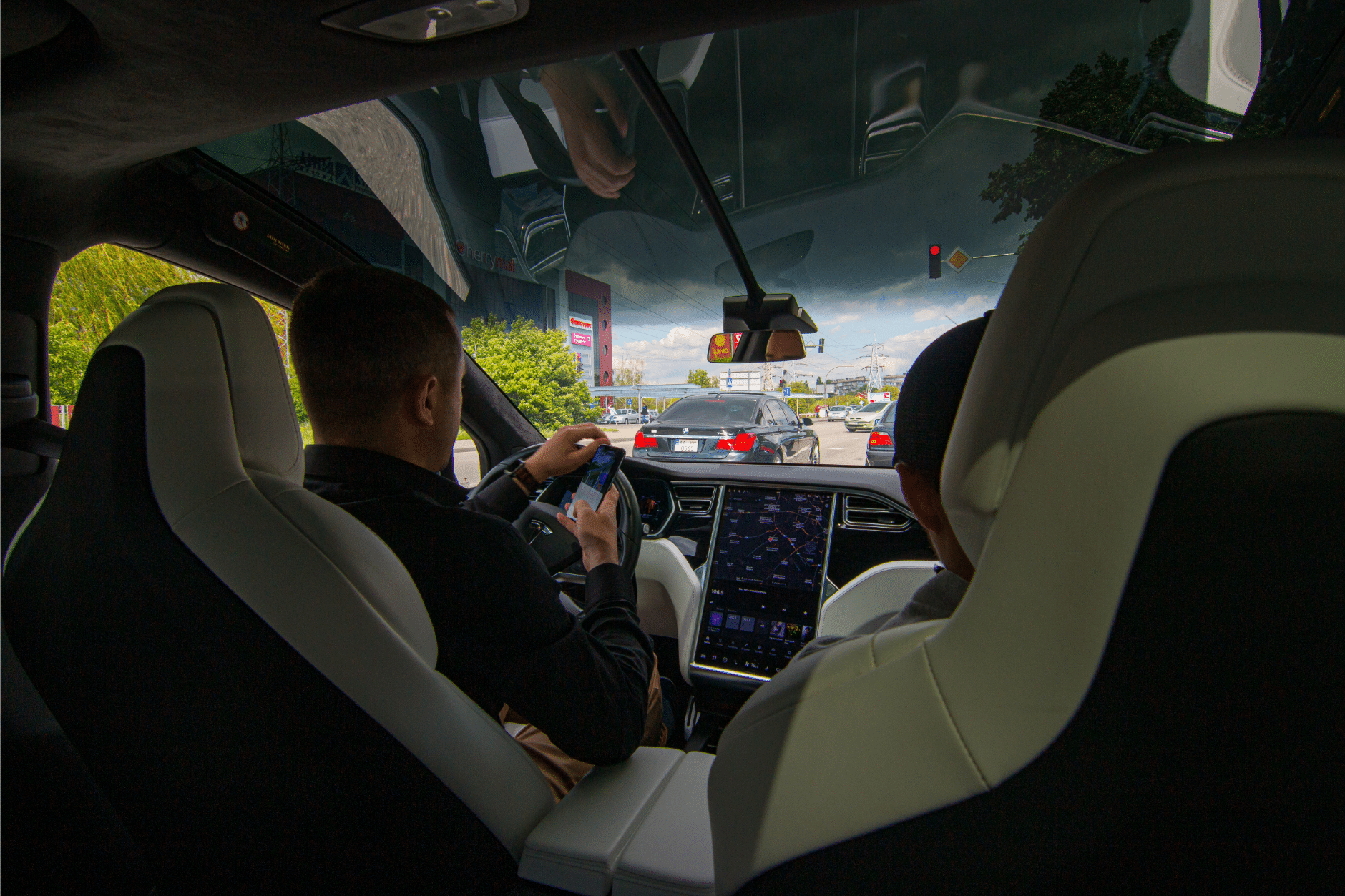

Des hackers ont activé la conduite autonome Tesla en Europe : le constructeur réagit avec des mesures radicales

Alors que la conduite autonome de Tesla est interdite dans certaines régions, des pirates ont trouvé un moyen de forcer l’activation de la FSD. Face à cette situation, le constructeur automobile a pris des mesures radicales. Lire la suite

Le budget de Trump pour l'exercice 2027 réduirait de 700 millions de dollars le budget de la CISA et compromettrait la sécurité des élections.

Le budget de l’administration Trump pour l’exercice 2027 propose de réduire de 707 millions de dollars le budget de la CISA, de supprimer intégralement son programme de sécurité électorale et de supprimer 860 postes, une… Lire la suite

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.