TL;DR : L’essentiel

- Claude Mythos Preview a identifié des milliers de vulnérabilités zero-day de façon totalement autonome dans tous les grands systèmes d’exploitation et navigateurs, dont une faille vieille de 27 ans dans OpenBSD et un bug de 16 ans dans FFmpeg.

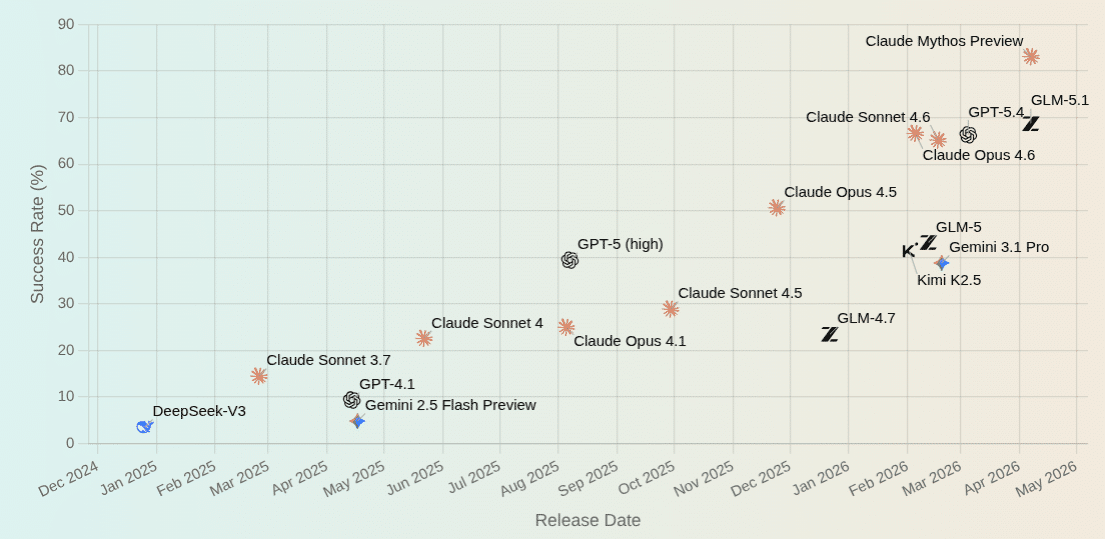

- Sur le benchmark CyberGym, Mythos Preview atteint près de 83% de réussite contre 67% pour Claude Opus 4.6. En exploitation Firefox, le taux de succès atteint près de 84%, contre 15% pour Opus 4.6.

- Anthropic a lancé Project Glasswing en réunissant une cinquantaine d’organisations — dont Microsoft, Apple, Google, CrowdStrike et JPMorgan — pour un accès restreint au modèle, financé par 100 millions de dollars de crédits d’utilisation.

- L’Union européenne a salué le déploiement progressif du modèle, tandis que le secrétaire au Trésor américain et le président de la Réserve fédérale ont réuni les dirigeants du secteur bancaire pour évaluer les risques associés.

Claude Mythos Preview n’a pas été conçu pour la cybersécurité. Entraîné pour exceller dans l’analyse et la génération de code, ce nouveau modèle d’Anthropic a développé, par effet de bord, une capacité à détecter des failles logicielles qui dépasse celle de la plupart des chercheurs humains. Face à ce potentiel — et aux risques qu’il représente entre de mauvaises mains — Anthropic a choisi de ne pas le rendre public et de l’encadrer via un consortium industriel inédit : Project Glasswing.

Claude Mythos Preview : une détection autonome qui redéfinit la recherche de failles

Claude Mythos Preview a identifié des milliers de vulnérabilités critiques sans aucune intervention humaine, dans tous les grands systèmes d’exploitation et navigateurs web. Parmi les découvertes les plus significatives figure une faille dans OpenBSD — système réputé pour sa robustesse, utilisé notamment pour les pare-feux et les infrastructures critiques — qui permettait à un attaquant de faire planter à distance n’importe quelle machine simplement en s’y connectant. Cette faille était présente depuis 27 ans. Dans FFmpeg, logiciel de traitement vidéo intégré dans des milliers d’applications, le modèle a identifié un bug datant de 16 ans qu’aucun outil de test automatisé n’avait détecté, malgré 5 millions de passages sur la ligne de code concernée.

Le modèle est également capable de construire des chaînes d’exploitation : il peut enchaîner plusieurs vulnérabilités du noyau Linux — le socle logiciel qui fait tourner la grande majorité des serveurs mondiaux — pour permettre à un attaquant d’escalader d’un accès ordinaire vers le contrôle total de la machine. Selon le Wall Street Journal, Mythos Preview est environ dix fois plus rentable que les modèles précédents au coût par vulnérabilité détectée. Comme l’analyse WIRED, c’est précisément cette capacité à produire des chaînes d’exploitation longues et complexes — réservées jusqu’ici aux attaquants les plus aguerris — qui marque un seuil qualitatif dans l’évolution des outils offensifs assistés par IA.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Project Glasswing : préserver l’avantage défensif avant la généralisation

Project Glasswing est la réponse structurelle d’Anthropic à ces capacités. Comme le détaille CyberScoop, le consortium réunit une cinquantaine d’organisations — dont Microsoft, Apple, Google, AWS, Nvidia, Cisco, CrowdStrike, Palo Alto Networks, JPMorgan, Broadcom et la Linux Foundation — bénéficiant d’un accès privé au modèle. L’objectif : retourner Claude Mythos Preview contre leurs propres systèmes pour identifier et corriger les failles avant qu’elles ne soient exploitées. Toutes les vulnérabilités découvertes à ce stade ont été transmises aux mainteneurs concernés et corrigées.

Anthropic finance 100 millions de dollars de crédits d’utilisation pour les partenaires, auxquels s’ajoutent 4 millions de dollars en dons — 2,5 millions via la Linux Foundation vers Alpha-Omega et l’OpenSSF, et 1,5 million à la Apache Software Foundation. Un programme dédié, Claude for Open Source, donne accès au modèle aux mainteneurs de projets libres, qui constituent la base logicielle de la plupart des infrastructures critiques mondiales mais disposent rarement d’équipes de sécurité dédiées. Le responsable de la red team d’Anthropic insiste sur l’urgence : des capacités comparables seront disponibles plus largement d’ici six à vingt-quatre mois, rendant ce délai décisif pour les défenseurs.

Project Glasswing face aux régulateurs : une gouvernance encore à construire

La réaction des autorités illustre l’ampleur perçue du risque. Selon The Guardian, le secrétaire au Trésor américain et le président de la Réserve fédérale ont réuni les dirigeants des grandes banques américaines pour évaluer les implications de ce nouveau modèle sur la cybersécurité du secteur financier. De son côté, la Commission européenne a salué le déploiement graduel : comme le rapporte Politico, le Bureau de l’IA est « en dialogue » avec Anthropic sur la mise en œuvre du règlement européen sur l’IA, qui impose aux développeurs de modèles à usage général un niveau adéquat de protection cybersécurité.

Anthropic a par ailleurs confirmé avoir informé des responsables gouvernementaux américains des capacités offensives et défensives du modèle, sans préciser l’identité des interlocuteurs. Un rapport public sur les vulnérabilités corrigées est attendu dans les 90 jours, et la société envisage à terme la création d’un organisme indépendant public-privé pour coordonner ces travaux à l’échelle sectorielle. Le magazine The Verge rappelle que l’existence du modèle avait été révélée par une fuite de données dès fin mars, attribuée à une erreur humaine et non à une compromission logicielle.

Du point de vue d’un praticien de la sécurité, Project Glasswing pose une question de temporalité plus que de puissance : chaque semaine sans correctif sur une infrastructure critique devient quantifiable en risque d’exploitation dès lors que ces capacités de détection autonome se banalisent. Le déploiement contrôlé n’est pas une garantie durable — c’est une avance à capitaliser avant que l’outil ne soit accessible côté attaquant.

Claude Mythos et Project Glasswing : questions fréquentes

Pourquoi Claude Mythos Preview n’est-il pas disponible au public ?

Anthropic a décidé de ne pas publier Claude Mythos Preview en raison de ses capacités offensives jugées trop élevées. Le modèle est capable de détecter des vulnérabilités critiques et de produire des exploits fonctionnels de façon autonome. Un accès non contrôlé permettrait à des acteurs malveillants d’utiliser ces mêmes capacités pour conduire des attaques à grande échelle. Le responsable de la red team d’Anthropic a indiqué que la société ne sait pas encore « avec une pleine confiance » comment le rendre accessible en toute sécurité.

Qu’est-ce que Project Glasswing et qui en fait partie ?

Project Glasswing est un consortium industriel lancé par Anthropic pour encadrer le déploiement de Claude Mythos Preview dans un cadre défensif. Il réunit une cinquantaine d’organisations — dont Microsoft, Apple, Google, AWS, Cisco, CrowdStrike, JPMorgan et la Linux Foundation — qui utilisent le modèle pour analyser leurs propres systèmes et corriger les failles détectées avant qu’elles ne soient exploitées. Les partenaires s’engagent à partager leurs conclusions avec l’ensemble de l’industrie.

Quelles vulnérabilités concrètes Claude Mythos a-t-il découvertes ?

Claude Mythos Preview a mis au jour des milliers de zero-days dans tous les grands systèmes d’exploitation et navigateurs. Parmi les cas documentés : une faille dans OpenBSD présente depuis 27 ans permettant de faire planter une machine à distance par simple connexion, un bug dans FFmpeg datant de 16 ans qui avait résisté à 5 millions d’itérations de tests automatisés, et des chaînes d’exploitation dans le noyau Linux permettant d’obtenir un contrôle total sur une machine depuis un accès ordinaire. Toutes ces vulnérabilités ont été corrigées après signalement aux mainteneurs concernés.

Comment Claude Mythos se compare-t-il aux modèles IA précédents en cybersécurité ?

Sur le benchmark CyberGym, qui mesure la reproduction de vulnérabilités connues, Claude Mythos Preview atteint près de 83% de réussite contre 67% pour Claude Opus 4.6. En exploitation de Firefox, l’écart est encore plus marqué : près de 84% de succès pour Mythos contre 15% pour Opus 4.6. En termes de coût, le modèle est environ dix fois plus rentable que les générations précédentes au coût par vulnérabilité identifiée, selon le Wall Street Journal.

Pour approfondir le sujet

Claude Mythos détaillé : l'IA d'Anthropic qui crée des exploits

Une fuite révèle Claude Mythos, le futur modèle d'Anthropic. Capable d'exploiter des failles critiques, cette IA inquiète les experts en sécurité. Lire la suite

Claude Code Security automatise la détection des vulnérabilités

Anthropic déploie Claude Code Security, un agent IA expert capable de scanner et corriger les vulnérabilités complexes des codes sources en préversion. Lire la suite

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.