TL;DR : L’essentiel

- Le fournisseur Planet Labs impose désormais un délai de deux semaines sur ses images haute résolution du Moyen-Orient. Cette décision vise officiellement à limiter les risques tactiques pour les forces alliées.

- Les chercheurs en renseignement de sources ouvertes perdent leur capacité de vérification immédiate. Sans base de comparaison récente, les images manipulées par intelligence artificielle deviennent beaucoup plus difficiles à identifier rapidement.

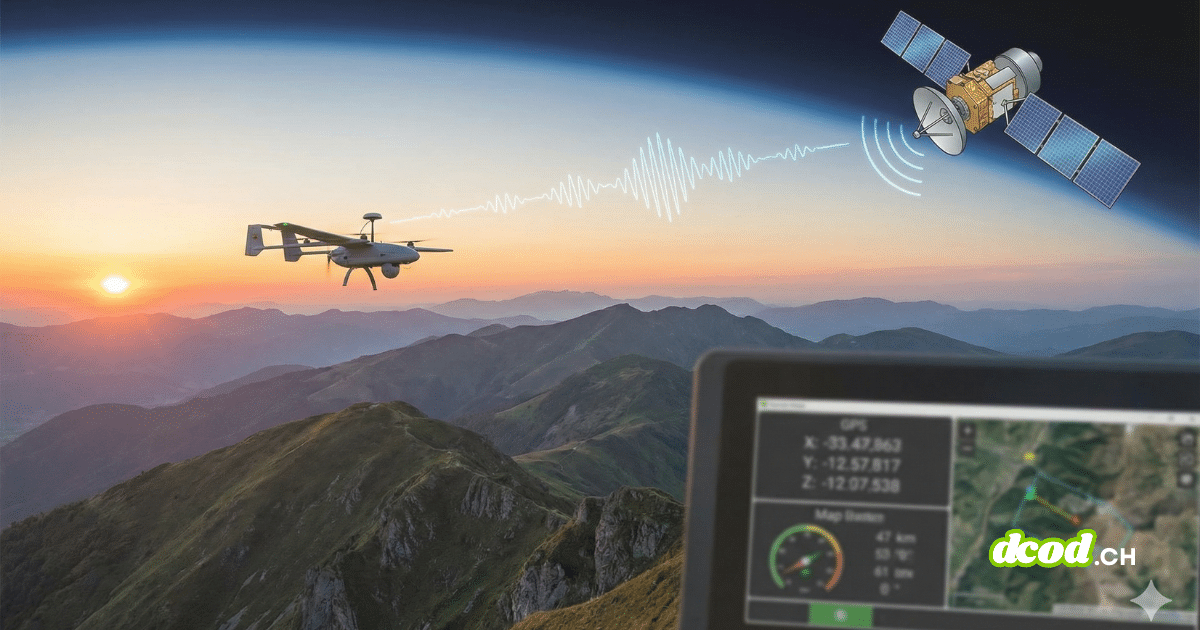

- Le brouillage des signaux GPS s’intensifie dans le Golfe, perturbant la navigation aérienne civile. Les pilotes doivent abandonner les outils modernes pour des systèmes de secours datant de plusieurs décennies.

L’accès aux images satellites de haute précision subit une restriction majeure sur l’ensemble du territoire moyen-oriental. Selon The Economist, cette interruption de la transparence habituelle marque un tournant dans la gestion des données de surveillance commerciale. Les entreprises du secteur, autrefois garantes d’une visibilité constante, ajustent leurs flux pour éviter que les informations ne servent à la planification d’attaques. Ce blocage concerne non seulement les zones de combat, mais s’étend aussi aux infrastructures énergétiques et aux bases militaires alliées.

La désinformation par l’image et l’enjeu de la preuve

Les délais de publication des images satellites empêchent désormais les analystes de démentir les fausses informations circulant sur les réseaux sociaux. Un média a récemment diffusé des images satellites montrant un radar détruit à Bahreïn. Une analyse technique a prouvé que ce cliché provenait d’une manipulation par intelligence artificielle. Les éléments visuels, comme des voitures stationnées exactement au même endroit qu’un an auparavant sur les images satellites de Google Earth, ont trahi la supercherie malgré la falsification des dommages.

Comme l’indique WIRED Middle East, cette opacité permet aux acteurs de construire des récits factices sans crainte d’une contradiction immédiate. La perte de réactivité des flottes commerciales prive les observateurs de points de comparaison historiques. Sans ces archives, la documentation des frappes sur des infrastructures civiles, comme l’impact de missiles sur une école à Minab, devient complexe pour les organisations indépendantes.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Un impact direct sur la sécurité de la navigation aérienne

Les tensions se déplacent également vers les systèmes de positionnement globaux. Le brouillage et le détournement de signaux GPS sont devenus une norme dans le ciel de la péninsule arabique. Dans les cockpits, les ordinateurs de bord affichent fréquemment des messages d’erreur signalant la perte totale de localisation satellitaire. Cette situation contraint les équipages à basculer sur des équipements de mesure de distance par balises terrestres pour calculer leur position.

Cette transition forcée vers des technologies anciennes réduit la marge de sécurité des vols commerciaux. Les systèmes d’alerte de proximité du sol, essentiels pour éviter les reliefs, deviennent inopérants sans données précises. Alors que le marché des communications spatiales régionales devrait atteindre près de 6 milliards de dollars d’ici 2031, l’infrastructure autrefois perçue comme neutre se transforme en un terrain de confrontation technologique permanent où le contrôle de l’image prime sur la transparence.

La fragmentation du ciel satellite dessine une nouvelle ère où la vérité dépend du bon vouloir des opérateurs privés. La défense de l’espace informationnel passe désormais par la diversification des sources notamment des images satellites pour contrer les zones d’ombre artificielles créées par l’autocensure ou la régulation.

Questions fréquentes sur l’accès aux données spatiales

Pourquoi les images satellites du Moyen-Orient sont-elles retardées ?

Les entreprises comme Planet Labs appliquent un délai de 14 jours pour empêcher l’utilisation tactique des données par des forces adverses. Ce délai rend les images inutilisables pour le ciblage en temps réel ou l’évaluation immédiate des dégâts après une frappe. Les acteurs militaires protègent ainsi leurs mouvements logistiques, mais cette mesure crée une zone d’ombre durable pour les observateurs et les journalistes indépendants.

Qu’est-ce que le spoofing GPS constaté dans le Golfe ?

C’est une technique qui consiste à envoyer de fausses coordonnées aux récepteurs pour tromper les systèmes de navigation des avions ou des navires. Le signal pirate remplace le signal légitime provenant des satellites, forçant les équipages à douter de leur position réelle. Ces interférences peuvent aussi corrompre les horloges internes des systèmes de vol, créant une désorientation technique totale dans les zones de conflit.

Quelles sont les alternatives aux fournisseurs américains ?

Des acteurs comme Jilin-1 en Chine ou les programmes iraniens comme Paya permettent d’obtenir des images sans subir les restrictions occidentales. Ces systèmes offrent une fréquence de passage élevée sur les zones sensibles, comblant le vide laissé par les entreprises privées américaines. Le partage de ces capacités entre nations alliées brise le monopole historique sur l’information spatiale et permet de maintenir une surveillance souveraine.

Pour approfondir le sujet

Navigation quantique : l'arme contre le brouillage GPS

Face aux brouillages GPS massifs, armées et industriels misent sur des capteurs quantiques pour guider avions et drones sans satellite, même en zones de conflit. Lire la suite

Starlink en Iran : le régime traque et brouille le signal satellite

En Iran, Starlink est devenu une cible militaire prioritaire durant les soulèvements. Le régime a déployé brouillage et traques physiques pour étouffer la contestation numérique. Lire la suite

Actualités liées

La France et l'Espagne souhaitent réserver des fréquences satellitaires aux entreprises de l'UE.

Bruxelles et les capitales de l'UE envisagent d'imposer des restrictions aux joueurs non européens. Lire la suite

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.