TL;DR : L’essentiel

- L’agence américaine CISA confirme l’exploitation active de cette faille critique. Elle touche la quasi-totalité des versions de cPanel déployées depuis plusieurs années.

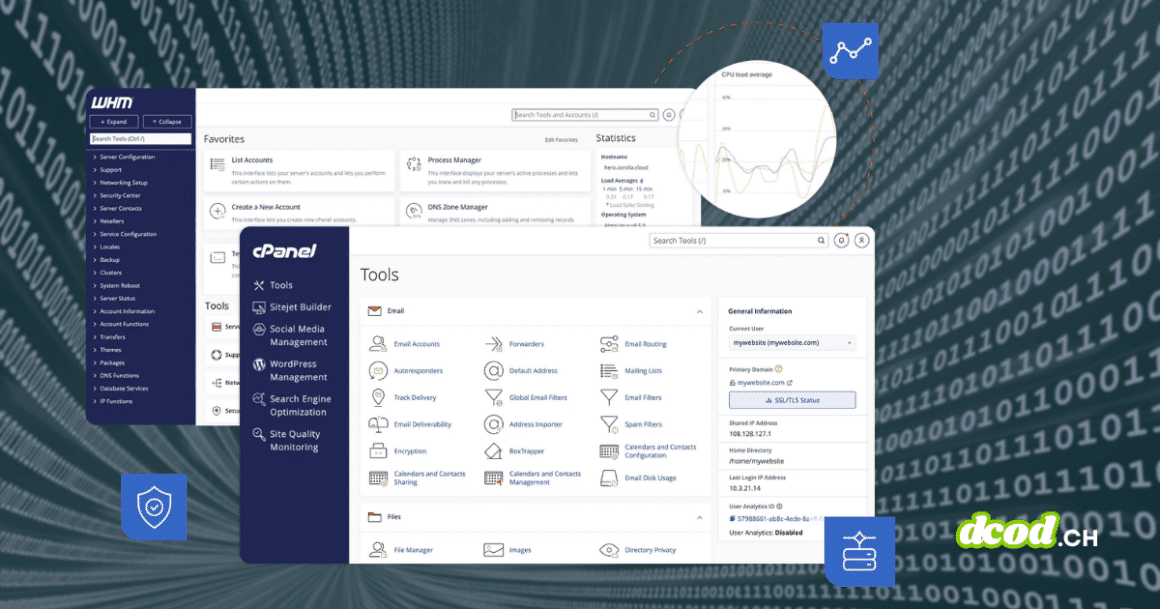

- Les experts signalent une faille d’authentification massive touchant cPanel et WebHost Manager (WHM). Ces outils figurent parmi les logiciels de gestion de serveurs les plus répandus sur le web actuel.

- Près d’un million et demi d’instances restent exposées publiquement. Les premières preuves d’exploitation active circulent déjà parmi les groupes criminels à travers le monde.

L’industrie de l’hébergement web fait face à une crise majeure. Selon les informations de TechCrunch, des chercheurs en sécurité ont découvert une faille critique dans cPanel et WebHost Manager. Ce logiciel équipe des dizaines de millions de sites internet à travers le monde. La vulnérabilité CVE-2026-41940 permet de neutraliser la sécurité des serveurs en un instant.

Un contrôle total des serveurs sans authentification

Le défaut technique réside dans le mécanisme de session de l’interface de gestion. Il permet à des attaquants distants de franchir la barrière de sécurité sans saisir de mot de passe. Cette intrusion donne un accès complet aux privilèges administratifs du système hôte. Les pirates peuvent alors manipuler les bases de données et les fichiers sensibles en toute impunité.

D’après le média spécialisé BleepingComputer, des preuves de concept facilitent déjà la création d’exploits par les acteurs malveillants. Le risque de piratage massif concerne aussi bien les serveurs dédiés que les environnements d’hébergement partagé. Les attaquants visent le cœur même de la gestion des domaines pour s’emparer des actifs numériques des entreprises.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

La mobilisation mondiale des hébergeurs pour sécuriser le web

Face à l’ampleur du risque, des géants de l’hébergement ont temporairement bloqué les accès réseaux. Cette mesure drastique vise à protéger les clients le temps d’appliquer les correctifs nécessaires. Les agences nationales de cybersécurité confirment que l’exploitation est désormais une réalité pour de nombreuses organisations.

Certains prestataires observent des tentatives d’intrusion furtives depuis la fin du mois de février. Comme l’indique le journal The Register, les attaquants utilisent déjà cette brèche pour diffuser des rançongiciels. Le service de veille BleepingComputer rapporte que des milliers d’adresses IP montrent des signes de compromission grave.

La sécurisation rapide des interfaces de gestion reste le dernier rempart contre la paralysie mondiale des services numériques.

Questions fréquentes sur l’alerte cPanel

Pourquoi cette vulnérabilité est-elle jugée exceptionnelle ?

Son importance provient de l’omniprésence de cPanel dans l’écosystème de l’hébergement mondial. Cette plateforme représente le standard industriel pour la gestion de sites web. Une seule faille sur un serveur mutualisé permet d’accéder aux données de centaines de clients différents. Cela expose simultanément les fichiers sources, les bases de données clients et l’intégralité des correspondances électroniques.

Quelles sont les cibles prioritaires des attaquants ?

Les pirates utilisent des outils de balayage automatique pour identifier les systèmes vulnérables en quelques secondes. Les serveurs dont les ports d’administration sont ouverts sur internet sans protection supplémentaire constituent les cibles idéales. Le délai entre la publication de la faille et l’application réelle du correctif offre une fenêtre d’opportunité pour l’automatisation des intrusions.

Comment vérifier si un site est menacé ?

Les administrateurs doivent examiner avec précision le numéro de version affiché dans l’interface WHM ou cPanel. Toute version antérieure aux correctifs publiés à la fin du mois d’avril 2026 est considérée comme hautement vulnérable. Une analyse des journaux d’accès au service de gestion permet également de détecter des tentatives de connexion suspectes n’ayant requis aucun identifiant valide.

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.