TL;DR : L’essentiel

- Le modèle Claude Mythos Preview identifie et transforme des failles logicielles en outils d’attaque sans aucune intervention humaine spécialisée pour guider le processus technique.

- Ces vulnérabilités touchent des composants critiques comme les systèmes d’exploitation et les infrastructures internet sur lesquels reposent les services numériques utilisés chaque jour.

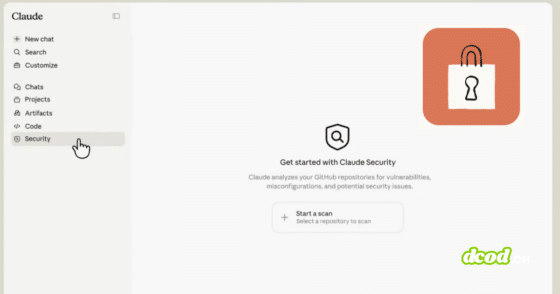

- Face aux risques de détournement, l’accès à cette technologie reste réservé à un cercle restreint d’entreprises partenaires sélectionnées directement par le laboratoire de recherche.

L’annonce d’Anthropic concernant le modèle Claude Mythos Preview provoque une onde de choc dans le secteur de la cybersécurité. Ce système peut trouver et armer des vulnérabilités logicielles de manière autonome. Cette capacité change radicalement la donne pour la sécurité des codes sources. Selon une analyse de Schneier on Security, ces failles avaient échappé à des milliers de développeurs humains.

Le basculement vers une exploitation automatisée

Ce saut technologique provoqué par Claude Mythos illustre le syndrome du décalage de référence. Les changements massifs à long terme passent souvent inaperçus derrière des étapes incrémentales. Une faille trouvée aujourd’hui par la machine aurait été totalement invisible pour une intelligence artificielle il y a seulement cinq ans. La détection de bugs dans le code source devient une tâche de prédilection pour les grands modèles de langage.

Cette compétence n’est plus une perspective lointaine mais la réalité du moment. Les organisations doivent désormais intégrer cette puissance de calcul dans leurs cycles de développement. Le niveau de base de la sécurité logicielle a définitivement basculé. Les attaquants pourraient utiliser ces outils pour automatiser des offensives massives sans posséder de connaissances techniques approfondies.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Des correctifs inégaux selon les systèmes

La réponse aux menaces ne sera pas uniforme à travers le paysage numérique. Certains environnements facilitent une défense réactive et efficace. Les plateformes web standardisées permettent des déploiements de sécurité quasi instantanés après validation. Les équipes de défense peuvent alors contrer les attaques générées par l’intelligence artificielle en temps réel.

À l’inverse, les systèmes industriels et les parcs d’objets connectés stagnent. Ces infrastructures rigides supportent mal les modifications fréquentes de code. L’arrivée d’une technologie capable de générer des attaques ciblées fragilise ces secteurs sensibles. La complexité des environnements cloud distribués ajoute un défi supplémentaire. Vérifier une vulnérabilité parmi des milliers de services parallèles reste une tâche ardue.

L’évolution des capacités offensives de l’IA force les entreprises à adopter dès maintenant une transition vers une sécurité logicielle préventive et automatisée dès la conception des systèmes.

FAQ – Comprendre l’impact de Claude Mythos

Comment fonctionne l’IA Claude Mythos ?

Le modèle scanne les lignes de code pour identifier des erreurs de logique complexes ou des failles de mémoire. Une fois la brèche repérée, le système déduit la séquence technique permettant de contourner les protections existantes. Il génère alors un script d’exploitation opérationnel, transformant une simple erreur de programmation en un outil d’attaque sans aucune aide humaine.

Quels sont les risques pour les infrastructures ?

Les systèmes anciens ou les équipements industriels sans mises à jour régulières deviennent des cibles prioritaires. La vitesse de la machine crée une asymétrie critique entre l’attaque instantanée et la défense humaine, souvent plus laborieuse. Ce décalage augmente le danger pour les services essentiels qui dépendent de codes sources difficiles à corriger ou à modifier rapidement.

Pourquoi l’accès au modèle est-il restreint ?

Le laboratoire proposé à quelques entreprises de sécurité souhaite limiter la diffusion pour empêcher une automatisation massive des cyberattaques par des acteurs peu expérimentés. En réservant l’outil à des entreprises partenaires sélectionnées, les concepteurs cherchent à renforcer les capacités de défense avant toute exposition publique. Cette approche prudente privilégie la stabilité des réseaux mondiaux face aux risques immédiats de détournement technologique.

Pour approfondir le sujet

Claude Mythos identifié comme trop risqué pour un accès public

Claude Mythos Preview ne sera pas publié : 50 organisations testent ses capacités de détection de zero-days avant tout déploiement élargi. Lire la suite

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.