Posts by author

Marc Barbezat

3398 posts

Fondateur et éditeur de DCOD - Restons en contact !

Les derniers gros vols de données – 23 oct 2025

Découvrez les pertes et vols de données de la semaine du 23 octobre 2025

Crypto Crime 2025 : 75 milliards $ d’actifs illicites identifiés sur la blockchain

Les entités illicites stockent 75 milliards $ en cryptos. Bitcoin domine, tandis que stablecoins et ether redessinent la carte du blanchiment.

Opération SIMCARTEL : Europol neutralise 49 millions de faux comptes

Europol a neutralisé un réseau CaaS basé en Lettonie, responsable de 49 millions de faux comptes et de fraudes massives dans toute l’Europe.

Le top 5 des actus cybersécurité -22 oct 2025

Découvrez les 5 actualités cybersécurité les plus marquantes de la semaine du 22 octobre 2025

IA et PME suisses : adoption en hausse, sécurité des données en retard

Les PME suisses adoptent l’IA à grande vitesse, mais seules un tiers protègent efficacement leurs données, exposant leurs secrets industriels à des risques croissants.

Cyber IA : actualités du 22 oct 2025

Découvrez les actualités cyber IA de la semaine du 22 octobre 2025

Chatbots IA : une porte dérobée pour les cyberattaques avancées

L’essor des chatbots IA crée un vecteur d’attaque inédit. Trend Micro recommande une défense en profondeur et des cadres de gestion des risques adaptés.

F5 BIG-IP : une faille critique expose 266 000 réseaux dans le monde

Des pirates liés à un État ont infiltré les systèmes de F5 et volé le code source de ses produits BIG-IP. Une faille critique qui soulève un risque immédiat pour des milliers d’entreprises et institutions.

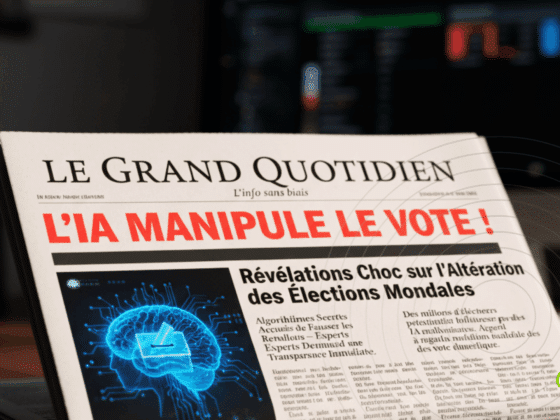

L’IA, nouvelle menace pour l’intégrité des élections démocratiques

L’intelligence artificielle accentue les risques de manipulation électorale, perturbant la fiabilité des informations et fragilisant la confiance dans le processus démocratique.

Les dernières cyberattaques – 21 oct 2025

Découvrez les principales cyberattaques repérées cette semaine du 21 octobre 2025