Posts by author

Marc Barbezat

3398 posts

Fondateur et éditeur de DCOD - Restons en contact !

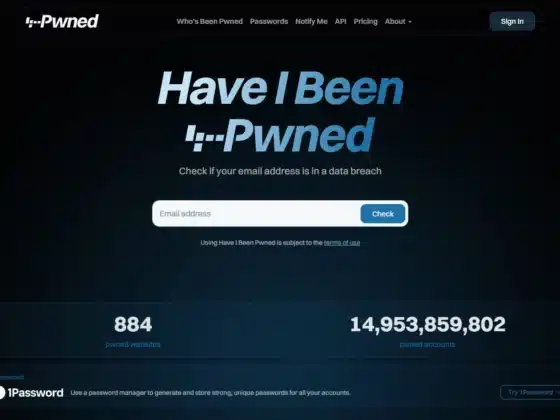

Nouvelle version de Have I Been Pwned : plus claire, plus accessible

Nouvelle interface, meilleures fonctionnalités et approche plus humaine : HIBP 2.0 renforce sa mission de vigilance face aux fuites de données.

Pourquoi adopter security.txt pour signaler les failles plus efficacement

Simplifiez la réception de rapports de vulnérabilités avec security.txt, un standard clair qui structure le contact entre chercheurs et équipes cybersécurité.

Les vulnérabilités à suivre (26 mai 2025)

Découvrez les principales vulnérabilités à suivre cette semaine du 26 mai 2025

L’hebdo cybersécurité (25 mai 2025)

Découvrez les actualités cybersécurité les plus intéressantes de la semaine du 25 mai 2025

Cybersécurité au Vatican : des experts bénévoles en première ligne

Le Vatican fait front contre les cyberattaques en s’appuyant sur une garde numérique internationale de bénévoles engagés dans sa défense numérique.

Infiltration IT : comment Pyongyang exploite des développeurs pour espionner l’Occident

Des développeurs nord-coréens infiltrent des entreprises sous de fausses identités pour financer le régime de Pyongyang et mener des opérations de cyberespionnage.

Formation cybersécurité suisse : 15 parcours officiels recensés

Le marché helvétique propose 15 certifications majeures pour les futurs experts. Ce panorama chiffré compare les durées et les niveaux de spécialisation.

Un étudiant de 19 ans arrêté pour une cyberextorsion massive contre PowerSchool

Suite à une cyberattaque marquante contre PowerSchool, un étudiant de 19 ans est arrêté pour avoir orchestré l’une des extorsions les plus audacieuses.

Les actus cybersécurité de l’Europe (24 mai 2025)

Découvrez les actus cybersécurité européennes de la semaine du 24 mai 2025

Grands événements : renforcer la cybersécurité face à la montée des cybermenaces

Grands événements et forte visibilité amplifient les risques cyber. Neuf mesures clés permettent d’anticiper les attaques et d’assurer la résilience des systèmes critiques.