Cyber-attaques / fraudes

734 posts

Retrouvez une sélection des actualités et tendances marquantes sur les cyberattaques et les fraudes.

Identifier les échecs des agents IA : la taxonomie de Microsoft

Des failles insoupçonnées aux stratégies défensives concrètes, découvrez comment Microsoft classe les risques majeurs des systèmes d'IA agentiques.

Les dernières cyberattaques (6 mai 2025)

Découvrez les principales cyberattaques repérées cette semaine du 6 mai 2025

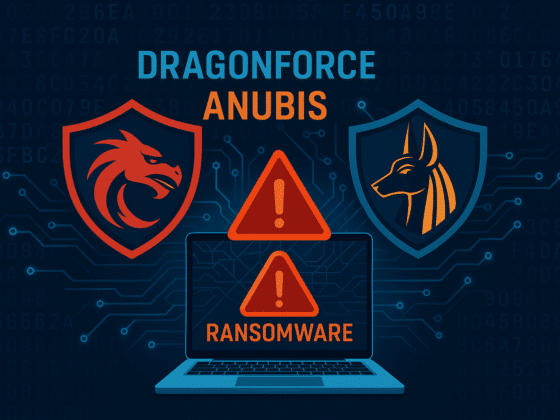

DragonForce et Anubis : quand les ransomwares réinventent leurs modèles pour 2025

Face à l'essor des opérations répressives internationales, les groupes DragonForce et Anubis adaptent leur stratégie pour renforcer leur impact sur la scène du cybercrime.

Cyberattaques 2025 : l’humain impliqué dans 60 % des brèches

Le rapport Verizon DBIR 2025 révèle que l’humain ou des tiers sont en cause dans 60 % des brèches, avec des attaques en forte hausse.

Reprendre le contrôle après une cyberattaque : la méthode ANSSI en 3 temps

L’ANSSI propose une stratégie en trois étapes pour contenir, évincer et éradiquer les cyberattaques, avec des scénarios concrets à l’appui.

Mort du pape François : attention aux arnaques et cyberattaques !

La mort du pape François déclenche une vague mondiale d'arnaques en ligne, combinant désinformation, phishing et fausses images générées par IA.

Quand les cybercriminels flairent une police d’assurance, la facture explose

La présence d’une cyber-assurance incite les hackers à hausser leurs rançons. Voici comment anticiper cette stratégie de plus en plus ciblée.

Les dernières cyberattaques (29 avr 2025)

Découvrez les principales cyberattaques repérées cette semaine du 29 avril 2025

Le « chain phishing » gagne du terrain sur les réseaux sociaux selon l’OFCS

Une méthode d’hameçonnage en chaîne se propage sur les réseaux sociaux, ciblant les comptes via des stratagèmes simples mais efficaces.

Les dernières cyberattaques (22 avr 2025)

Découvrez les principales cyberattaques repérées cette semaine du 22 avril 2025