Posts by tag

interception de données

4 posts

Surveillance numérique en Irlande : la police infiltre le chiffrement

Le gouvernement irlandais prépare une réforme législative majeure pour autoriser l'interception des communications chiffrées et l'usage légal de logiciels espions.

Les pirates peuvent maintenant surveiller votre écran via le rayonnement HDMI

Les pirates peuvent exploiter les ondes des câbles HDMI pour espionner des écrans à distance, permettant la reconstitution d'images et l'accès à des données sans alerte de sécurité

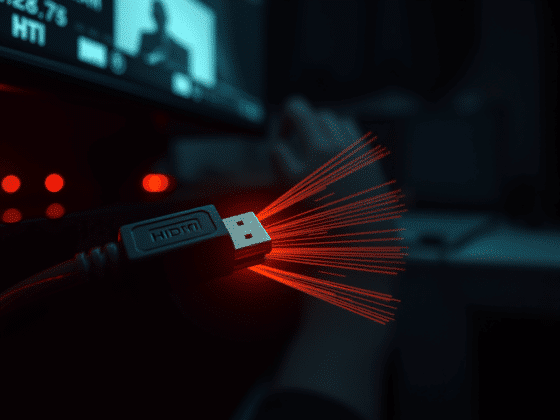

Un boîtier à 5 000 dollars pour voler des voitures en quelques minutes

Un boîtier à 5 000 dollars permet de détecter les signaux de la clé électronique des voitures à travers les murs et les portes