Posts by tag

pots de miel

2 posts

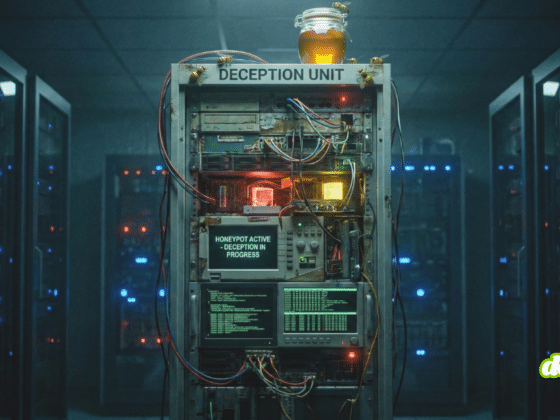

Qu’est-ce que la technologie de déception et comment elle fonctionne

Guide complet. La technologie de déception est une défense active utilisant des leurres pour piéger les attaquants. Découvrez sa définition, ses mécanismes et ses enjeux.

Des pots de miel enregistrent 42 millions d’attaques en 9 mois

Pour rappel, un pot de miel est un leurre imitant un système réel pour attirer les utilisateurs malveillants et recueillir des informations sur leur fonctionnement