Posts by tag

vie privée

21 posts

Vérification d’âge : l’IA automatise le contrôle d’accès des mineurs

Face aux risques pour la jeunesse, les entreprises d'IA déploient des outils IA de vérification d'âge et d'identité pour encadrer l'accès aux bots.

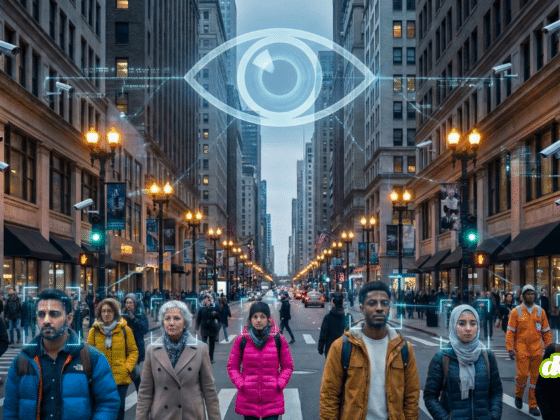

Surveillance aux USA : l’IA et l’ICE brisent la sphère privée

De GeoSpy à l'ICE, une surveillance systémique s'installe aux USA. L'intelligence artificielle et l'État érodent désormais chaque recoin de la vie privée.

Aspirateurs DJI : une faille critique ouvre l’accès à 7’000 caméras

Une faille chez les aspirateurs DJI a permis d'accéder aux caméras et plans de 7000 robots. Cette intrusion souligne l'urgence d'une sécurité par conception.

Telegram : Des liens proxy dévoilent l’adresse IP en un seul clic

Une faille critique sur Telegram expose l'adresse IP des utilisateurs via de simples liens proxy. Cette vulnérabilité contourne même les protections VPN.

Pourquoi l’offensive contre les VPN fragilise la cybersécurité globale

En voulant bloquer le contournement des contrôles d’âge, plusieurs législateurs ciblent les VPN, au risque d’affaiblir gravement confidentialité, cybersécurité et usages professionnels légitimes.

Smart TV : 5 marques accusées d’avoir installé un logiciel espion

Au Texas, cinq géants de la télévision sont accusés d’utiliser la technologie ACR pour enregistrer les écrans des foyers et monétiser ces données publicitaires.

ShinyHunters fait chanter Pornhub après une fuite massive de données

Des cybercriminels revendiquent 94 Go d’analytique Mixpanel liés à Pornhub Premium : recherches, vidéos consultées, emails. L’extorsion relance l’alerte données sensibles.

Inde : Apple conteste l’app Sanchar Saathi imposée sur les smartphones

L'Inde impose une app étatique non supprimable sur les smartphones, qu’Apple refuse de préinstaller, ravivant le débat entre sécurité numérique et vie privée.

Les conducteurs américains sous haute surveillance

La surveillance routière aux États-Unis prend une nouvelle ampleur, touchant des millions de conducteurs via des technologies avancées.

Whisper Leak révèle les limites du chiffrement face aux métadonnées

Whisper Leak montre comment l’analyse du trafic des LLM suffit à dévoiler un sujet sensible malgré un chiffrement intact.